Программный комплекс обнаружения вторжений «Ребус-СОВ»

Адрес сайта ПК «Ребус-СОВ»: www.rebus-sov.ru.

На сайте можно получить обновление продукта, обратиться в службу технической поддержки пользователей, приобрести программный комплекс, запросить коммерческое предложение, а также узнать подробную информацию о программном комплексе.

Программный комплекс обнаружения вторжений «Ребус-СОВ» (сокращенное наименование – ПК «Ребус-СОВ») предназначен для функционирования на уровне сети и на уровне узлов информационной системы с целью обнаружения и (или) блокирования угроз безопасности информации, относящихся к вторжениям (преднамеренный несанкционированный доступ или специальные воздействия на информацию (носители информации)):

- со стороны внешних нарушителей, действующих из информационно-телекоммуникационных сетей;

- со стороны внутренних нарушителей, обладающих правами и полномочиями на доступ к информации в информационной системе)

ПК «Ребус-СОВ» может использоваться на объектах вычислительной техники в качестве элемента системы защиты информации информационных систем, функционирующих на базе вычислительных сетей, и обрабатывающих государственную тайну и (или) конфиденциальную информацию, включая персональные данные.

С помощью ПК «Ребус-СОВ» могут решаться следующие задачи:

- обнаружение вторжений в информационной системе;

- регистрация обнаруженных вторжений;

- анализ обнаруженных вторжений;

- реагирование на обнаруженные вторжения;

- контроль состояния СОВ;

- учет специфики контролируемой информационной системы;

- управление доступом к данным и функциям СОВ.

Для решения указанных задач ПК «Ребус-СОВ» выполняет следующие функции:

- обнаружение вторжений на основе анализа сетевого трафика, проходящего через контролируемый узел ИС (станцию), в режиме, близком к реальному масштабу времени (сигнатурный анализ, статистический анализ, контроль состава локальной вычислительной сети);

- обнаружение вторжений на основе сигнатурного анализа журналов аудита операционной системы и прикладного ПО;

- обнаружение вторжений на основе анализа журналов аудита ФДШИ.469535.048 «Модернизированный аппаратно-программный комплекс защиты информации (АПКЗИ «Ребус-М»)»;

- оперативное отображение информации о вторжениях, обнаруженных на контролируемых станциях;

- оперативное реагирование на выявленные вторжения в ручном и автоматическом режиме;

- отображение состояния агентских станций;

- визуализацию собранной статистики о вторжениях;

- централизованное управление блокировкой станций и сетевого трафика;

- формирование отчетов c возможностью фильтрации выводимой информации.

ПК «Ребус-СОВ» может использоваться на ЭВМ, объединенных в вычислительную сеть и функционирующих под управлением ОС семейства Windows, ОС МСВС 3.0/5.0 и ОССН «Astra Linux Special Edition».

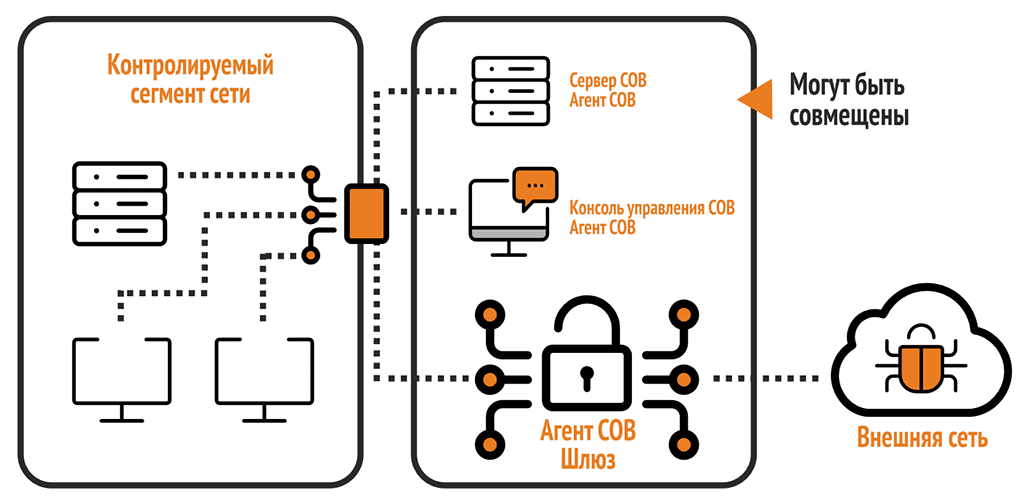

В ПК «Ребус-СОВ» входят следующие составные части:

- «Консоль управления СОВ»;

- «Сервер СОВ»;

- «Агент СОВ»;

- «Средство сбора данных и обнаружения вторжений»;

- «Средство противодействия вторжениям».

Особенности реализации:

- функционирование как на уровне сети, так и на уровне узла;

- соответствие требованиям руководящих документов ФСТЭК России;

- поддержка ОС Microsoft Windows, МСВС 3.0/5.0, Astra Linux Special Edition;

- функционирование в гетерогенных сетях;

- выявление вторжений по данным аудита АПКЗИ «Ребус-М»;

- контроль нештатных сетевых подключений на узлах и в сети;

- гибкая настройка автоматической реакции на вторжения;

- расширяемая схема, позволяющая подключать дополнительные модули сбора данных и их анализа, а также реагирования, непосредственно на объекте без модификации исполняемых модулей изделия;

- программная реализация позволяет использование на уже существующей на объектах технике.

Соответствие ПК «Ребус-СОВ» требованиям руководящих документов ФСТЭК России подтверждается Сертификатом соответствия № 4394 от 27.04.2021 г., выданным ФСТЭК России, срок действия сертификата – до 27.04.2026 г.

Программный комплекс обнаружения вторжений «Ребус-СОВ» включен в Единый реестр российских программ для электронных вычислительных машин и баз данных (Приказ Минсвязи России № 421 от 15.08.2017 г.):

- cсылка на соответствующую страницу Единого реестра;

- Приказ Минсвязи России (pdf-файл).

Адрес сайта: www.rebus-sov.ru.

Описание программного обеспечения

Наименования программного обеспечения

Предыдущие и (или) альтернативные наименования

ПК «Ребус-СОВ»

Класс программного обеспечения по классификатору, утвержденному приказом от 22.09.2020 № 486

Основной

03.14 Средства обнаружения и/или предотвращения вторжений (атак)

Коды продукции

Коды продукции в соответствии с Общероссийским классификатором продукции по видам

экономической деятельности

62 Продукты программные и услуги по разработке программного обеспечения; консультационные и аналогичные услуги в области информационных технологий

Сведения о программном обеспечении

Адрес страницы сайта правообладателя, на которой размещена документация, содержащая описание

функциональных характеристик программного обеспечения и информацию, необходимую для установки и

эксплуатации

Адрес страницы сайта правообладателя с информацией о стоимости программного обеспечения или

сведения о возможности использования на условиях открытой лицензии или иного безвозмездного лицензионного

договора

Наличие функционала поддержки работы пользователей с ограничениями по слуху

Наличие функционала поддержки работы пользователей с ограничениями по зрению

Сведения об основаниях возникновения исключительного права

Сведения об основаниях возникновения у правообладателя (правообладателей)

исключительного

права на программное обеспечение на территории всего мира и на весь срок действия исключительного

права

Свидетельство о государственной регистрации программы для ЭВМ

Сведения о государственной регистрации программного обеспечения

Номер регистрации

2016619236

Дата регистрации

06.07.2017

Дата регистрации

06.07.2017

Информация

об уязвимостях

Данная информация содержится в Банке данных угроз безопасности информации ФСТЭК России

27.12.2021

Правообладатель

ЗАКРЫТОЕ АКЦИОНЕРНОЕ ОБЩЕСТВО «НАУЧНО-ИССЛЕДОВАТЕЛЬСКИЙ ИНСТИТУТ «ЦЕНТРПРОГРАММСИСТЕМ» (6904008332)

АКЦИОНЕРНОЕ ОБЩЕСТВО «НАУЧНО-ИССЛЕДОВАТЕЛЬСКИЙ ИНСТИТУТ «ЦЕНТРПРОГРАММСИСТЕМ» (6904008332)

27.12.2021

Номер государственной регистрации

—

2016619236

27.12.2021

Дата государственной регистрации

—

06.07.2017

27.12.2021

Исключительное право

Собственная разработка

Свидетельство о государственной регистрации программы для ЭВМ

27.12.2021

Ссылка на документацию ПО

http://cps.tver.ru/sistemi_zashiti_informatsii/rebus_sov/

https://rebus-sov.ru/upload/files/Doc_REBUS-SOV.zip

27.12.2021

Ссылка на стоимость ПО

—

https://rebus-sov.ru/

26.07.2022

Коды продукции

58.29.12 Обеспечение программное сетевое на электронном носителе

58.29.32 Обеспечение программное прикладное для загрузки

62 Продукты программные и услуги по разработке программного обеспечения; консультационные и аналогичные услуги в области информационных технологий

26.07.2022

Основной класс

02.13 Средства обеспечения информационной безопасности

03.14 Средства обнаружения и/или предотвращения вторжений (атак)

Мы рассмотрели последние изменения требований ФСТЭК России к межсетевым экранам и системам обнаружения вторжений: профили защиты и проверка соответствия уровню доверия при сертификации. По состоянию на февраль 2020 года сертифицированные по уровню доверия межсетевые экраны и системы обнаружения вторжений отсутствуют, а по профилю защиты для обзора выделено 28 продуктов, из них — только 5 зарубежных. По каждому представлено краткое описание и указан срок действия сертификата соответствия.

- Введение

- Требования ФСТЭК России к межсетевым экранам и средствам обнаружения вторжений

- 2.1. Изменения в системе сертификации средств защиты информации, уровни доверия

- 2.2. Требования к сертифицированным межсетевым экранам

- 2.3. Требования к сертифицированным системам обнаружения вторжений

- Анализ рынка сертифицированных межсетевых экранов и систем обнаружения вторжений

- Обзор сертифицированных межсетевых экранов и систем обнаружения вторжений

- 4.1. Сертифицированные межсетевые экраны и системы обнаружения вторжений российского производства

- 4.1.1. Threat Detection System

- 4.1.2. PT Network Attack Discovery

- 4.1.3. Программный комплекс «Аркан»

- 4.1.4. Межсетевой экран UserGate

- 4.1.5. Маршрутизатор доступа «ГАРДА 10G»

- 4.1.6. ViPNet IDS 2

- 4.1.7. ViPNet xFirewall 4

- 4.1.8. АПКШ «Континент»

- 4.1.9. Kaspersky Industrial CyberSecurity

- 4.1.10. Программный комплекс обнаружения вторжений «Ребус-СОВ»

- 4.1.11. Программно-аппаратный комплекс «Рубикон»

- 4.1.12. Программно-аппаратный комплекс «Рубикон-К»

- 4.1.13. Система обнаружения вторжений «Кречет»

- 4.1.14. Numa Edge

- 4.1.15. Маршрутизаторы ESR

- 4.1.16. Система обнаружения атак «ФОРПОСТ» версии 3.0

- 4.1.17. Traffic Inspector Next Generation

- 4.1.18. «С-Терра Шлюз 4.2»

- 4.1.19. «С-Терра СОВ 4.2»

- 4.1.20. Diamond VPN/FW

- 4.1.21. «Дионис NX»

- 4.1.22. Аппаратно-программный комплекс обнаружения компьютерных атак «Аргус»

- 4.1.23. Аппаратно-программный комплекс «VPN/FW «ЗАСТАВА-150»

- 4.2. Сертифицированные межсетевые экраны и системы обнаружения вторжений зарубежного производства

-

- 4.2.1. Межсетевые экраны нового поколения Cisco ASA серии 5500-X

- 4.2.2. Многофункциональное устройство обеспечения безопасности Cisco 5500-X с сервисами FirePOWER

- 4.2.3. Аппаратные межсетевые экраны и шлюзы безопасности Huawei

- 4.2.4. Система защиты от угроз Trend Micro TippingPoint

- 4.2.5. FortiGate

- 4.2.6. Check Point NGFW

- Выводы

Введение

Технологии стремительно развиваются с каждым годом: появляются новые способы обработки и хранения данных, процессы переходят на «цифру», разрабатываются новые системы. Параллельно им прогрессируют и способы несанкционированного доступа. Поэтому важной и нужной мерой представляется, в частности, совершенствование регулирования в сфере защиты информации. В реестре операторов персональных данных Роскомнадзора имеется уже 404 тысячи записей, в реестре федеральных государственных информационных систем Минкомсвязи России — 341 система, по предварительным расчётам ФСТЭК России в стране — 25 тысяч объектов критической информационной инфраструктуры. Эти системы требуется защищать (большинство — в обязательном порядке) с применением сертифицированных межсетевых экранов и систем обнаружения вторжений.

После утверждения профилей защиты для продуктов и решений такого рода далеко не все из них были проверены по новым требованиям: в частности, по шести классам защищённости нет ни одного сертифицированного средства защиты информации. Сильно изменились требования к производителям и их разработкам. Как следствие, в реестре ФСТЭК России пока отсутствуют продукты, которые сертифицированы по-новому. Зарубежным решениям стало особенно сложно пройти эту процедуру.

В обзоре рассматриваются межсетевые экраны и системы обнаружения вторжений, имеющие действующий сертификат ФСТЭК России, которые допустимо использовать для защиты объектов информатизации по состоянию на февраль 2020 года.

Выбрать подходящий и соответствующий требованиям регулятора продукт для корпоративной сети — проблемная задача для большинства организаций. В обзоре представлены последние изменения требований к этим видам средств защиты, а также приведён перечень из реестра с краткими описаниями решений.

Требования ФСТЭК России к межсетевым экранам и средствам обнаружения вторжений

Изменения в системе сертификации средств защиты информации, уровни доверия

Средства защиты информации (СЗИ) содержат программный код, в котором могут присутствовать компоненты, позволяющие провести успешную атаку на охраняемые объекты. Не указанные в документации или описанные с искажениями функциональные возможности, использование которых приводит к нарушению информационной безопасности, называются недекларированными. До недавних изменений ФСТЭК России подтверждала отсутствие скрытых возможностей по четырём уровням контроля, руководствуясь следующими нормативными актами:

- «Положение о сертификации средств защиты информации по требованиям безопасности информации» (утверждено приказом Гостехкомиссии России от 27 октября 1995 г. № 199);

- руководящий документ «Защита от несанкционированного доступа. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля недекларированных возможностей» (утверждён приказом Гостехкомиссии России от 4 июня 1999 г. № 114).

В 2018 и 2019 годах появились новые документы:

- «Положение о системе сертификации средств защиты информации» (утверждено приказом ФСТЭК России от 3 апреля 2018 г. № 55, вступило в силу 1 августа 2018 г.);

- «Требования по безопасности информации, устанавливающие уровни доверия к средствам технической защиты информации и средствам обеспечения безопасности информационных технологий» (утверждены приказом ФСТЭК России от 30 июля 2018 г. № 131, вступили в силу 1 августа 2018 г., применяются при проведении сертификационных испытаний с 1 мая 2019 г.);

- «Методика выявления уязвимостей и недекларированных возможностей в программном обеспечении» (утверждена ФСТЭК России 11 февраля 2019 г., применяется при проведении сертификационных испытаний с 1 мая 2019 г.).

Перечислим основные изменения:

- Увеличение срока действия сертификата соответствия до 5 лет.

- Возможность применения средств защиты информации по окончании срока действия сертификата.

- Детализация процедур сертификации и установление сроков их осуществления.

- Определение порядка, согласно которому в сертифицированные СЗИ вносятся изменения.

- Повышение требований, предъявляемых к заявителю на сертификацию и к изготовителю СЗИ.

- Уточнение схем сертификации, введение процедуры проверки технической поддержки.

- Установление критериев, на основании которых можно отказать в принятии решения о проведении сертификации, приостановить и прекратить действие сертификатов.

- Возможность контроля за проведением сертификации.

Требования к изготовителю средств защиты информации

Производители должны обладать соответствующим разрешением ФСТЭК России в зависимости от того, какого рода данные они собираются охранять: лицензией на проведение работ, связанных с созданием средств защиты информации, составляющей государственную тайну, или на деятельность по разработке и производству средств защиты конфиденциальной информации.

Требования доверия

С 1 мая 2019 года подаются только заявки на сертификацию средств защиты информации по «Требованиям к уровням доверия». Если процесс проверки был запущен до этой даты, то можно завершить сертификацию на соответствие старому руководящему документу по уровню контроля недекларированных возможностей.

Критерии оценки СЗИ и профили защиты не затрагивают уровни доверия и применяются только в части общих предписаний, а также требований к функциям безопасности.

«Требования к уровням доверия» предъявляются к программным и программно-аппаратным средствам технической защиты информации, средствам обеспечения безопасности информационных технологий, включая защищённые СЗИ. Они представляют собой обязательную часть технического регулирования продукции, работ и услуг по защите сведений, составляющих государственную тайну или относящихся к иной информации ограниченного доступа (в том числе — охраняемой в соответствии с российским законодательством). Документ устанавливает уровни, характеризующие безопасность применения средств для обработки и защиты информации; самый низкий уровень — 6-й, самый высокий — 1-й.

Таблица 1. Соответствие между уровнями доверия и системами различных типов

| УД СЗИ | КИИ | ГИС | АСУ ТП | ИСПДн |

| категория | класс защищённости | уровень защищённости ПДн | ||

| 6 | 3 | 3 | 3 | 3,4 |

| 5 | 2 | 2 | 2 | 2 |

| 4* | 1 | 1 | 1 | 1 |

| 1, 2, 3 | государственная тайна |

*включая информационные системы общего пользования II класса

Согласно сообщению ФСТЭК России от 29 марта 2019 г. № 240/24/1525, действующие сертификаты нужно пересмотреть до 1 января 2020 г., и в результате в них появится информация о соответствии «Требованиям к уровням доверия». По состоянию на февраль 2020 года эти указания ещё не выполнены. Пока средства защиты находятся в реестре, применять их допустимо, но ФСТЭК России исключит их при необходимости.

Принятие новых требований повышает остроту вопроса о конкуренции на российском рынке программных средств защиты информации. Не каждый продукт отечественного производителя сразу пройдёт сертификацию по обновлённым критериям, не говоря уже о зарубежных решениях. Возможно, что скоро в этом сегменте в России вообще не останется иностранных разработок.

Требования к сертифицированным межсетевым экранам

Текущие требования к межсетевым экранам утверждены ФСТЭК России 12 сентября 2016 года.

Межсетевые экраны типа «А» применяются на физической границе (периметре) информационной системы или между физическими границами её сегментов; брандмауэры типа «Б» — на логической границе или между таковыми; типа «В» — на узле (хосте) информационной системы.

К типу «Г» относятся межсетевые экраны веб-приложений (Web Application Firewall, WAF), которые используются на сервере, обслуживающем сайты, веб-службы и веб-приложения, или на физической границе сегмента таких серверов; они могут иметь программное или программно-аппаратное исполнение и должны обеспечивать контроль и фильтрацию информационных потоков по протоколу передачи гипертекста, проходящих к веб-серверу и от него.

Наконец, продукты типа «Д» — это межсетевые экраны уровня промышленной сети, которые применяются в автоматизированной системе управления технологическими или производственными процессами. Такое решение тоже может быть представлено в программном или программно-техническом исполнении и должно обеспечивать контроль и фильтрацию промышленных протоколов передачи данных.

В этом обзоре рассматриваются только межсетевые экраны типов «А» и «Б».

От класса защиты межсетевого экрана (6-й — самый низкий, 1-й — самый высокий) зависит уровень требований к СЗИ.

Таблица 2. Соответствие между классами защиты межсетевых экранов и системами различных классов

| Класс защищённости | Категория значимого объекта КИИ | Уровень защищённости ИСПДн | Класс ИС общего пользования | Класс защиты МЭ | |

| ГИС | АСУ | ||||

| 3 | 3 | 3 | 3,4 | — | 6 |

| 2 | 2 | 2 | 2 | 5 | |

| 1 | 1 | 1 | 1 | II | 4 |

| Информационные системы, содержащие сведения, относящиеся к государственной тайне | 3 | ||||

| 2 | |||||

| 1 |

Требования к сертифицированным системам обнаружения вторжений

Требования к системам обнаружения вторжений (СОВ) утверждены приказом ФСТЭК России № 638 от 6 декабря 2011 года. Профили защиты открыто опубликованы только для четвёртого, пятого и шестого классов защиты, потому что другие связаны с охраной государственной тайны.

Введено два типа систем обнаружения вторжений:

- Система уровня сети подключается к коммуникационному оборудованию (например, коммутатору) и контролирует сетевой трафик, наблюдая за несколькими сетевыми узлами.

- Система уровня узла устанавливается на отдельно взятое устройство и проводит анализ системных вызовов, журналов работы приложений и других источников.

В обзоре мы рассматриваем только СОВ уровня сети.

Так же, как и в случае межсетевых экранов, от класса защиты СОВ зависит уровень предъявляемых требований.

Таблица 3. Соответствие между классами СОВ и системами различных классов

| ГИС | Категория значимого объекта КИИ | Уровень защищённости ИСПДн | Класс ИС общего пользования | Класс защиты СОВ |

| — | 3 | 3, 4 | — | 6 |

| 2 | 2 | 5 | ||

| Обрабатывается информация, не содержащая сведения, относящиеся к государственной тайне | 1 | 1 | 2 | 4 |

| Информационные системы, содержащие сведения, относящиеся к государственной тайне | 3 | |||

| 2 | ||||

| 1 |

Анализ рынка сертифицированных межсетевых экранов и систем обнаружения вторжений

Вслед за утверждением профилей защиты уже появилось заметное количество решений, сертифицированных по новым требованиям. Однако по некоторым классам продукты отсутствуют или имеют истёкший срок действия сертификата. Для межсетевых экранов это — ИТ.МЭ.А3.ПЗ, ИТ.МЭ.Б1.ПЗ, ИТ.МЭ.Б2.ПЗ, ИТ.МЭ.Б3.ПЗ, ИТ.МЭ.Б5.ПЗ; для систем обнаружения вторжений — ИТ.СОВ.С1.ПЗ и ИТ.СОВ.С6.ПЗ.

По соответствию уровням доверия (состояние — на февраль 2020 года) не сертифицирован ни один продукт, поэтому для обзора выбраны средства защиты из реестра ФСТЭК России. Разработки с недействительными сертификатами или без информации на сайтах производителей не рассматривались.

Таблица 4. Межсетевые экраны типа «А» с сертификатом ФСТЭК России

| Класс защиты | № сертификата ФСТЭК | Наименование продукта | Срок действия сертификата | Схема сертификации, версия продукта |

| ИТ.МЭ.А2.ПЗ | 2574 | Программно-аппаратный комплекс «Рубикон» от компании «Эшелон» | 17.02.2021 | серия |

| 3530 | Программно-аппаратный комплекс «Dionis-NX» от компании «ФАКТОР-ТС» | 20.02.2024 | серия; с установленным программным обеспечением версий 1.2-6 Hand, 1.2-7 Hand, 1.2-8 Hand UTM и 1.2-12 Hand UTM | |

| 3886 | Маршрутизатор доступа «ГАРДА 10G» от компании «Институт Сетевых Технологий» | 15.02.2021 | серия | |

| ИТ.МЭ.А3.ПЗ | 4145 | АПКШ «Континент» от компании «Код Безопасности» | 17.07.2024 | серия; версия 3.9 |

| ИТ.МЭ.А4.ПЗ | 3834 | Traffic Inspector Next Generation от компании «СМАРТ-СОФТ» | 04.12.2020 | серия |

| 3905 | Межсетевой экран UserGate | 26.03.2021 | серия | |

| 4058 | «С-Терра Шлюз 4.2» от компании «С-Терра СиЭсПи» | 27.12.2023 | серия; версия 4.2 | |

| 4066 | Diamond VPN/FW от компании ТСС | 24.01.2024 | серия | |

| 4093 | ViPNet xFirewall 4 от компании «ИнфоТеКС» | 13.02.2024 | серия | |

| 4125 | Аппаратно-программный комплекс «VPN/FW «ЗАСТАВА-150» от компании «ЭЛВИС-ПЛЮС» | 14.05.2024 | серия | |

| 4199 | Numa Edge от компании «Нума Технологии» | 26.12.2024 | серия | |

| 3290 | Программно-аппаратный комплекс «Рубикон-К» от компании «Эшелон» | 04.12.2020 | серия | |

| 4222 | FortiGate от компании Fortinet | 11.02.2025 | серия, под управлением операционной системы FortiOS 6.X | |

| 4209 | Check Point NGFW | 28.01.2025 | серия, версия R77.30 | |

| 4083 | Аппаратные межсетевые экраны и шлюзы безопасности Huawei | 04.02.2024 | серия; модели: USG6320 (Eudemon200E-N1D), USG6330 (Eudemon200E-N1), USG6350 (Eudemon200E-N2), USG6360, USG6370 (Eudemon200E-N3), USG6380, USG6390 (Eudemon200E-N5), USG6620 (Eudemon1000E-N3), USG6630 (Eudemon1000E-N5), USG6650, USG6660 (Eudemon1000E-N6), USG6670 Eudemon1000E-N7), USG6680 (Eudemon1000E-N7E), USG9560 (Eudemon8000E-X8), USG9580 (Eudemon8000E-X16) версии V500 | |

| ИТ.МЭ.А5.ПЗ | 3778, 3788, 3789 | Маршрутизаторы ESR от компании «ЭЛТЕКС» | 10.08.2020 | серия; с программным обеспечением esr-1000-1.0.7-ST, esr-100-1.0.7-ST, esr-200-1.0.7-ST |

| ИТ.МЭ.А6.ПЗ | 3909 | Аппаратные межсетевые экраны и шлюзы безопасности Huawei | 05.04.2021 | серия; модель Eudemon 8000E-X3 версии V500 |

| 3937 | Межсетевой экран Cisco ASA | 25.07.2021 | серия; модели: ASA 5506-X, ASA 5508-X, ASA 5516-X с установленным программным обеспечением Cisco ASA версии 9.х |

Таблица 5. Межсетевые экраны типа «Б» с сертификатом ФСТЭК России

| Класс защиты | № сертификата ФСТЭК | Наименование продукта | Срок действия сертификата | Схема сертификации, версия продукта |

| ИТ.МЭ.Б1.ПЗ | отсутствуют | |||

| ИТ.МЭ.Б2.ПЗ | отсутствуют | |||

| ИТ.МЭ.Б3.ПЗ | отсутствуют | |||

| ИТ.МЭ.Б4.ПЗ | 3290 | Программно-аппаратный комплекс «Рубикон-К» от компании «Эшелон» | 04.12.2020 | серия |

| 3834 | Traffic Inspector Next Generation от компании «СМАРТ-СОФТ» | 04.12.2020 | серия | |

| 3905 | Межсетевой экран UserGate | 26.03.2021 | серия | |

| 3998 | «С-Терра Шлюз 4.2» от компании «С-Терра СиЭсПи» | 16.08.2023 | серия; версия 4.2 | |

| 4066 | Diamond VPN/FW от компании ТСС | 24.01.2024 | серия | |

| 4093 | ViPNet xFirewall 4 от компании «ИнфоТеКС» | 13.02.2024 | серия | |

| 4199 | Numa Edge от компании «Нума Технологии» | 26.12.2024 | серия | |

| 4222 | FortiGate от компании Fortinet | 11.02.2025 | серия; под управлением операционной системы FortiOS 6.X | |

| 4208 | Check Point NGFW | 28.01.2025 | серия; версия R77.30 | |

| 4083 | Аппаратные межсетевые экраны и шлюзы безопасности Huawei | 04.02.2024 | серия; модели: USG6320 (Eudemon200E-N1D), USG6330 (Eudemon200E-N1), USG6350 (Eudemon200E-N2), USG6360, USG6370 (Eudemon200E-N3), USG6380, USG6390 (Eudemon200E-N5), USG6620 (Eudemon1000E-N3), USG6630 (Eudemon1000E-N5), USG6650, USG6660 (Eudemon1000E-N6), USG6670 Eudemon1000E-N7), USG6680 (Eudemon1000E-N7E), USG9560 (Eudemon8000E-X8), USG9580 (Eudemon8000E-X16) версии V500 | |

| ИТ.МЭ.Б5.ПЗ | 3844 | Программный комплекс «VMware NSX for vSphere 6» | 21.12.2020 | Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ(Б шестого класса защиты. ИТ.МЭ.Б6.ПЗ) |

| ИТ.МЭ.Б6.ПЗ | 3909 | Аппаратные межсетевые экраны и шлюзы безопасности Huawei | 05.04.2021 | серия; модель Eudemon 8000E-X3 версии V500 |

| 3937 | Межсетевой экран Cisco ASA | 25.07.2021 | серия; модели: ASA 5506-X, ASA 5508-X, ASA 5516-X с установленным программным обеспечением Cisco ASA версии 9.х |

Таблица 6. Системы обнаружения вторжений уровня сети с сертификатом ФСТЭК России

| Класс защиты | № сертификата ФСТЭК | Наименование продукта | Срок действия сертификата | Схема сертификации, версия продукта |

| ИТ.СОВ.С1.ПЗ | отсутствуют | |||

| ИТ.СОВ.С2.ПЗ | 2574 | Программно-аппаратный комплекс «Рубикон» от компании «Эшелон» | 17.02.2021 | серия |

| 3530 | Программно-аппаратный комплекс «Dionis-NX» от компании «ФАКТОР-ТС» | 20.02.2024 | серия; с установленным программным обеспечением версий 1.2-6 Hand, 1.2-7 Hand, 1.2-8 Hand UTM и 1.2-12 Hand UTM | |

| 3856 | Программный комплекс обнаружения вторжений «Ребус-СОВ» от компании «Центрпрограммсистем» | 28.12.2020 | серия | |

| ИТ.СОВ.С3.ПЗ | 4145 | АПКШ «Континент» от компании «Код Безопасности» | 17.07.2024 | серия; версия 3.9 |

| ИТ.СОВ.С4.ПЗ | 3232 | Система защиты от угроз TippingPoint от компании Trend Micro | 12.09.2020 | серия |

| 3290 | Программно-аппаратный комплекс «Рубикон-К» от компании «Эшелон» | 04.12.2020 | серия | |

| 3804 | ViPNet IDS 2 от компании «ИнфоТеКС» | 10.10.2020 | серия; версия 2.4 | |

| 3813 | Система обнаружения атак «ФОРПОСТ» версии 3.0 от компании «Российские наукоёмкие технологии» | 10.09.2024 | серия; версия 3.0, исполнение 4 | |

| 3850 | Threat Detection System от компании Group-IB | 05.11.2024 | версия 200 | |

| 3905 | Межсетевой экран UserGate | 26.03.2021 | серия | |

| 3911 | Система обнаружения вторжений «Кречет» от компании «Гамма» | 06.04.2021 | серия | |

| 3976 | Программный комплекс «Аркан» от компании «АСП ЛАБС» | 27.07.2021 | серия | |

| 4027 | Kaspersky Industrial CyberSecurity | 25.10.2023 | серия | |

| 4042 | PT Network Attack Discovery от компании Positive Technologies | 30.11.2023 | серия | |

| 4048 | Аппаратно-программный комплекс обнаружения компьютерных атак «Аргус» от компании «Центр Специальной Системотехники» | 19.12.2023 | серия; версия 1.6 | |

| 4055 | «С-Терра СОВ 4.2» от компании «С-Терра СиЭсПи» | 24.12.2023 | серия; версия 4.2. | |

| 4066 | Diamond VPN/FW от компании ТСС | 24.01.2024 | серия | |

| 4222 | FortiGate | 11.02.2025 | серия, под управлением операционной системы FortiOS 6.X | |

| 4208 | Check Point NGFW | 28.01.2025 | серия; версия R77.30 | |

| ИТ.СОВ.С5.ПЗ | 3904 | Система обнаружения вторжений Cisco ASA FirePOWER | 19.03.2021 | серия; версия 6.2, реализованная адаптивным устройством безопасности серии Cisco ASA 5500-X (модели: ASA 5506-X, ASA 5508-X, ASA 5512-X, ASA 5515-X, ASA 5516-X, ASA 5525-X, ASA 5545-X, ASA 5555-X, ASA 5585-X SSP10FP10) |

| ИТ.СОВ.С6.ПЗ | отсутствуют |

Обзор сертифицированных межсетевых экранов и систем обнаружения вторжений

Всякий производитель старается выделить свой продукт, поэтому в обзоре каждая позиция отображена структурированно, по пунктам:

- название в реестре ФСТЭК России (не всегда совпадает с текущим названием продукта),

- соответствие требованиям документов (при выборе решения важно понимать, какой класс защиты СОВ или МЭ необходим; таблицы соответствия размещены в разделе с описанием требований регуляторов),

- схема сертификации (производители любят рекламировать наличие сертификата у их продукции, но важно знать, какая именно версия имеет соответствующий документ; также распространены ситуации, когда сертифицируется не всё оборудование серии, а только конкретная партия под проект),

- действующий сертификат ФСТЭК России (можно использовать продукт с истёкшим сроком действия сертификата, но не стоит рассчитывать, что он надолго задержится в реестре),

- наличие в реестре российских программ (даёт госзаказчику право закупать СЗИ без дополнительных обоснований необходимости их приобретения),

- информация на сайте производителя (наиболее подробный и актуальный источник сведений).

Сертифицированные межсетевые экраны и системы обнаружения вторжений российского производства

Кроме требований к самому средству защиты информации, которые предъявляются при сертификации и ограничивают присутствие зарубежных производителей на российском рынке информационной безопасности, существуют также и директивы по импортозамещению для государственных заказчиков.

С 2016 года в соответствии с постановлением Правительства РФ от 16 ноября 2015 года № 1236 такие заказчики обязаны закупать российское программное обеспечение во всех случаях, кроме тех, когда отечественные разработки с необходимыми функциональными, техническими или эксплуатационными характеристиками отсутствуют. При этом соответствующую потребность нужно обосновать — в порядке, предусмотренном законом о контрактной системе в сфере государственных закупок. Российским признаётся ПО, сведения о котором внесены в единый реестр российских программ и баз данных. Это ещё больше ограничивает круг продуктов, которые используются при защите государственных систем.

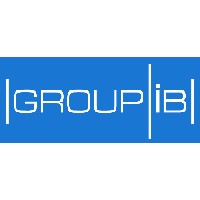

Threat Detection System

Название в реестре ФСТЭК: программный комплекс Bot-Trek TDS.

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: версия 200.

Сертификат ФСТЭК: № 3850 от 05.11.2019, действует до 05.11.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/155258/.

Информация на сайте производителя: https://www.group-ib.ru/tds.html.

Рисунок 1. Threat Detection System от компании Group-IB

Bot-Trek TDS — детектор угроз в корпоративной сети с мгновенными уведомлениями об активности, веб-интерфейсом и отчётами. Определяет заражённые мобильные устройства в сетях Wi-Fi, ежедневно обновляет правила и сигнатуры. Доступны круглосуточная поддержка, ручной анализ журналов и выделение критически важных инцидентов экспертами Group-IB.

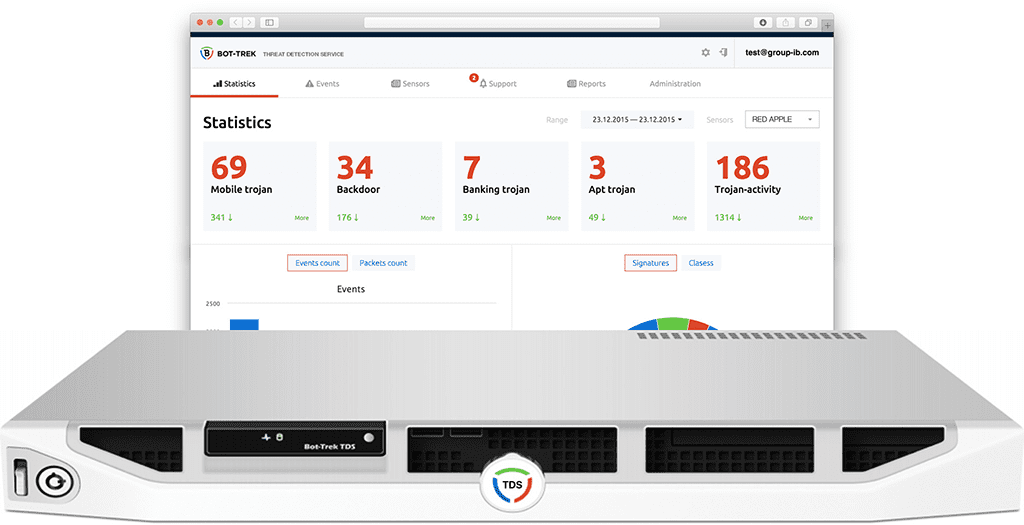

PT Network Attack Discovery

Производитель: Positive Technologies.

Название в реестре ФСТЭК: программное изделие «Система обнаружения и предотвращения вторжений Positive Technologies Network Attack Discovery».

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 4042 от 30.11.2018, действует до 30.11.2023.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/134349.

Информация на сайте производителя: https://www.ptsecurity.com/ru-ru/products/network-attack-discovery/.

Рисунок 2. Система обнаружения вторжений PT Network Attack Discovery

PT Network Attack Discovery — система глубокого анализа сетевого трафика (NTA). Продукт захватывает и исследует потоки данных на периметре и в инфраструктуре, определяет более 50 протоколов, разбирает до уровня L7 включительно 30 наиболее распространённых из них; автоматически обнаруживает попытки злоумышленников проникнуть в сеть и выявляет их присутствие в инфраструктуре по большому количеству признаков, а также даёт оперативному центру (SOC) полную видимость сети, упрощает проверку успешности атаки, помогает восстановить её хронологию и собрать доказательную базу.

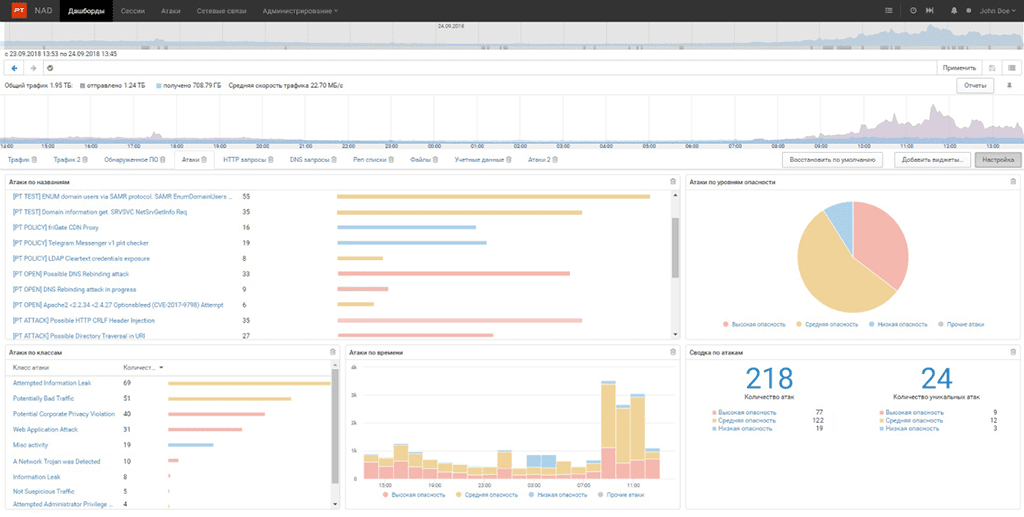

Программный комплекс «Аркан»

Производитель: «АСП ЛАБС».

Название в реестре ФСТЭК: программный комплекс «Аркан».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.Д4.ПЗ — тип «Д», четвёртый класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3976 от 27.07.2018, действует до 27.07.2021.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: http://asplabs.ru/decision.

Рисунок 3. Программный комплекс «Аркан»

«Аркан» — комплексная защита промышленных предприятий от атак на всех уровнях АСУ ТП. Продукт фильтрует трафик по промышленным протоколам, обрабатывает информацию с канального, сетевого, транспортного и прикладного уровней; масштабируется на производственную сеть организации. Доступны анализ событий и графические отчёты через единый интерфейс, обмен информацией с SIEM-системами посредством Syslog.

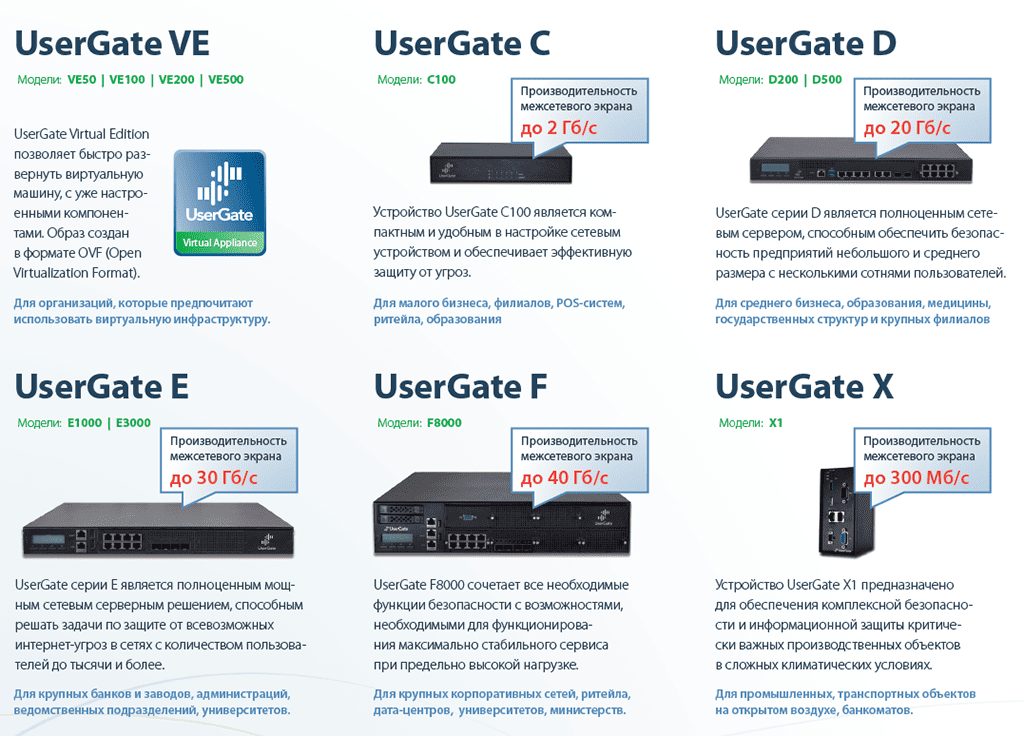

Межсетевой экран UserGate

Производитель: «еСЛ Девелопмент» («Юзергейт», UserGate).

Название в реестре ФСТЭК: изделие «Универсальный шлюз безопасности «UserGate UTM».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3905 от 26.03.2018, действует до 26.03.2021.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/87266/.

Информация на сайте производителя: https://www.usergate.com/ru/products/utm.

Рисунок 4. Межсетевой экран UserGate

UserGate содержит функции решений класса UTM (Unified Threat Management), защищает от разнообразной вредоносной активности и обеспечивает управление интернет-доступом. В числе возможностей — расширенная защита от угроз (ATP), контроль трафика, веб-приложений (на уровне L7) и мобильных устройств, безопасность электронной почты. Продукт помогает безопасно публиковать ресурсы и сервисы, дешифровать SSL, идентифицировать пользователей и создавать виртуальные частные сети (VPN); поддерживает отказоустойчивость и кластеризацию, работу с АСУ ТП (SCADA).

Маршрутизатор доступа «ГАРДА 10G»

Производитель: «Институт Сетевых Технологий».

Название в реестре ФСТЭК: аппаратно-программный комплекс «Маршрутизатор доступа».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А2.ПЗ — тип «А», второй класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3886 от 15.02.2018, действует до 15.02.2021.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: http://www.int.spb.ru/services-and-solutions/products/sredstva-postroeniya-zaschischyonnyh-infrastruktur/marshrutizator-dostupa-garda-10g.html#/tabs/desc.

Рисунок 5. Маршрутизатор доступа «ГАРДА 10G»

Согласно информации от производителя, аппаратно-программный комплекс «Маршрутизатор доступа «ГАРДА 10G» предназначен для организации защищённых мультисервисных IP-сетей и сетевых магистралей с пропускной способностью до 40 Гбит/с.

ViPNet IDS 2

Производитель: «ИнфоТеКС».

Название в реестре ФСТЭК: программно-аппаратный комплекс ViPNet IDS 2 (версия 2.4).

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия; версия 2.4.

Сертификат ФСТЭК: № 3804 от 10.10.2017, действует до 10.10.2020.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/125884.

Информация на сайте производителя: https://infotecs.ru/product/vipnet-ids-1000.html#docs.

Рисунок 6. ViPNet IDS 2

Программно-аппаратный комплекс (ПАК) ViPNet IDS — система обнаружения компьютерных атак (вторжений), направленных против корпоративных информационных систем. Работа продукта строится на основе динамического анализа сетевого трафика, начиная с канального уровня и заканчивая прикладным уровнем модели взаимодействия открытых систем (OSI).

ViPNet xFirewall 4

Производитель: «ИнфоТеКС».

Название в реестре ФСТЭК: программно-аппаратный комплекс ViPNet xFirewall 4.

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 4093 от 13.02.2019, действует до 13.02.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/162658/.

Информация на сайте производителя: https://infotecs.ru/product/vipnet-xfirewall-.html#docs.

Рисунок 7. ViPNet xFirewall 4

ПАК ViPNet xFirewall — это шлюз безопасности и межсетевой экран следующего поколения, который работает на границе сети, фильтрует трафик на всех уровнях, позволяет создать гранулированную политику безопасности на основе учётных записей пользователей и списка приложений. В решении применяется DPI (deep packet inspection) — механизм глубокой инспекции протоколов. DPI использует различные техники идентификации трафика пользовательских приложений: на основе портов и протоколов, сигнатурный метод, эвристический метод. Эти подходы позволяют выявить даже те приложения, трафик которых шифруется или маскируется.

АПКШ «Континент»

Производитель: «Код Безопасности».

Название в реестре ФСТЭК: аппаратно-программный комплекс шифрования «Континент». Версия 3.9.

Соответствует требованиям документов: Требования к средствам обеспечения безопасности информационных технологий по 3 уровню доверия, а также требования к межсетевому экрану типа А 3 класса защиты и требованиям к системам обнаружения вторжений уровня сети 3 класса защиты.

Схема сертификации: серия; версия 3.9.

Сертификат ФСТЭК: № 4145 от 17.07.2019, действует до 17.07.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/69444/.

Информация на сайте производителя: https://www.securitycode.ru/products/apksh_kontinent/.

Рисунок 8. АПКШ «Континент»

АПКШ «Континент» 3.9 — аппаратно-программный комплекс шифрования для обеспечения защиты информационных сетей, конфиденциальности при передаче информации по открытым каналам связи, организации безопасного удалённого доступа и защиты сетевого периметра. Решение позволяет добиться производительности до 13 Гбит/с в режиме межсетевого экранирования и до 20 Гбит/с в режиме шифрования канала по ГОСТу; поддерживает кластеризацию, объединение нескольких физических сетевых портов с помощью протокола LACP, оперативную диагностику удалённых устройств с помощью SSH и отладочных журналов, технологию Jumbo frame, динамическую, статическую и Multicast-маршрутизацию, а также приоритизацию трафика механизмами QoS.

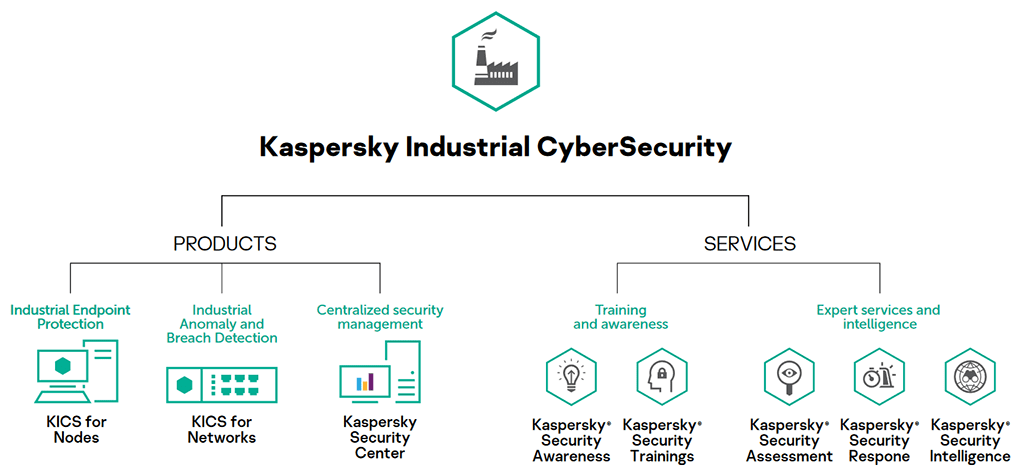

Kaspersky Industrial CyberSecurity

Производитель: «Лаборатория Касперского».

Название в реестре ФСТЭК: программное изделие «Kaspersky Industrial CyberSecurity for Networks».

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты), ЗБ.

Схема сертификации: серия.

Сертификат ФСТЭК: № 4027 от 25.10.2018, действует до 25.10.2023.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/65247/.

Информация на сайте производителя: https://www.kaspersky.ru/enterprise-security/industrial/.

Рисунок 9. Kaspersky Industrial CyberSecurity

Kaspersky Industrial CyberSecurity — это набор технологий и сервисов, призванный защитить промышленные системы всех уровней (включая серверы SCADA, панели HMI, инженерные рабочие станции, ПЛК, сетевые соединения и персональное оборудование), сохраняя при этом стабильность и непрерывность технологических процессов. Каждая промышленная среда уникальна, поэтому решение адаптируется под конкретную отрасль — например, нефтегазовый сектор, энергетические сети, производство.

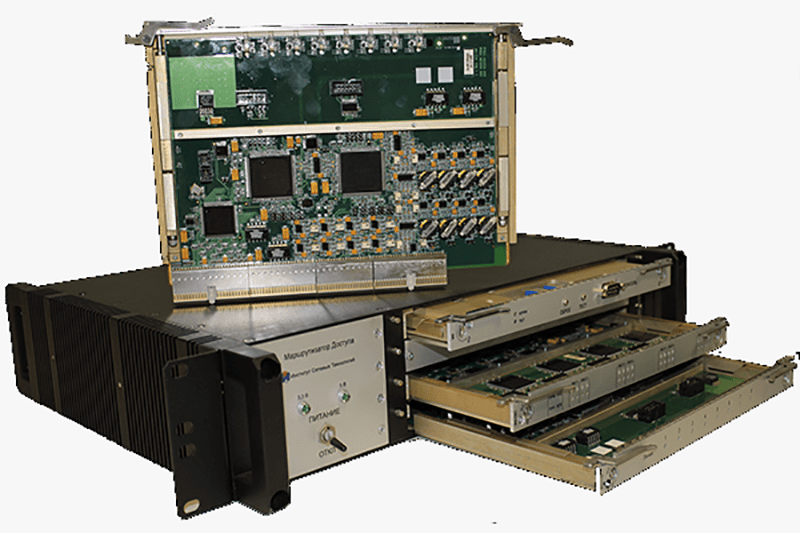

Программный комплекс обнаружения вторжений «Ребус-СОВ»

Производитель: Научно-исследовательский институт «Центрпрограммсистем».

Название в реестре ФСТЭК: программный комплекс обнаружения вторжений «Ребус-СОВ».

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С2.ПЗ — уровень сети, второй класс защиты; ИТ.СОВ.У2.ПЗ — уровень узла, второй класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3856 от 28.12.2017, действует до 28.12.2020.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/114144/.

Информация на сайте производителя: https://rebus-sov.ru/.

Рисунок 10. Программный комплекс обнаружения вторжений «Ребус-СОВ»

Программный комплекс «Ребус-СОВ» предназначен для обнаружения и (или) блокирования угроз безопасности информации, относящихся к вторжениям со стороны внешних и внутренних нарушителей. Под вторжением здесь понимается преднамеренный несанкционированный доступ или специальные воздействия на информацию (носители информации).

Программно-аппаратный комплекс «Рубикон»

Производитель: Научно-производственное объединение «Эшелон».

Название в реестре ФСТЭК: межсетевой экран и система обнаружения вторжений «Рубикон».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А2.ПЗ — тип «А», второй класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С2.ПЗ — уровень сети, второй класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 2574 от 17.02.2012, действует до 17.02.2021.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/65286/.

Информация на сайте производителя: http://npo-echelon.ru/production/65/11342.

Рисунок 11. Программно-аппаратный комплекс «Рубикон»

Программно-аппаратный комплекс «Рубикон» выполняет функции межсетевого экрана, системы обнаружения вторжений и маршрутизатора. Предназначен для организации эффективной защиты периметра сетей предприятий различного масштаба в соответствии с нормативными требованиями регуляторов. «Рубикон» используется в автоматизированных системах военного назначения, в которых обрабатывается информация, составляющая государственную тайну.

Программно-аппаратный комплекс «Рубикон-К»

Производитель: Научно-производственное объединение «Эшелон».

Название в реестре ФСТЭК: межсетевой экран и система обнаружения вторжений «Рубикон-К».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А2.ПЗ — тип «А», второй класс защиты; ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3290 от 04.12.2014, действует до 04.12.2020.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/65286/.

Информация на сайте производителя: http://npo-echelon.ru/production/65/10595.

Рисунок 12. Программно-аппаратный комплекс «Рубикон-К»

Программно-аппаратный комплекс «Рубикон-К» также выполняет функции межсетевого экрана, системы обнаружения вторжений и маршрутизатора. Продукт предназначен для организации эффективной защиты периметра в сетях предприятий различного масштаба в соответствии с нормативными требованиями регуляторов. «Рубикон-К» используется для защиты ГИС и ИС, обрабатывающих конфиденциальную информацию, включая персональные данные.

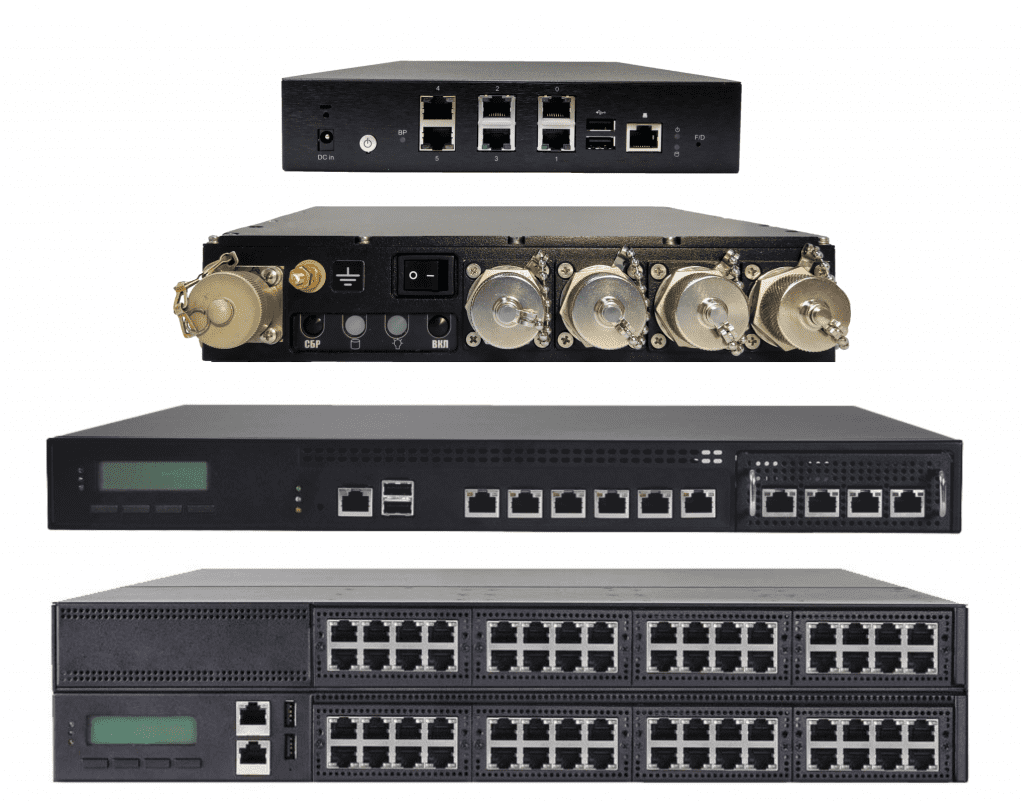

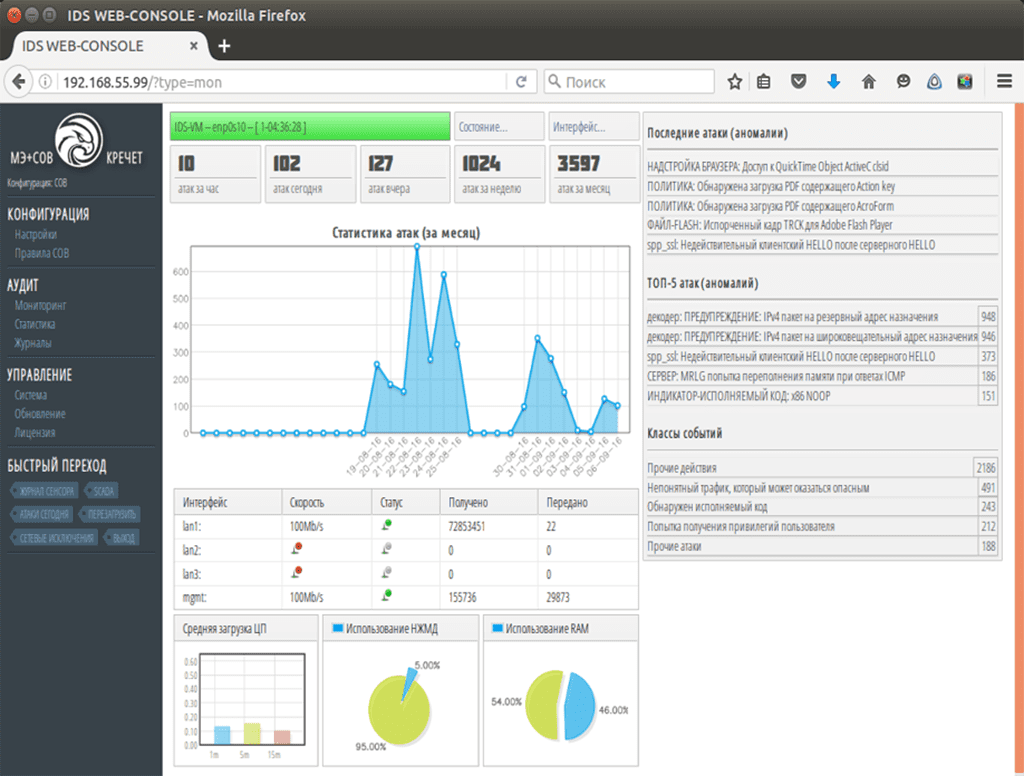

Система обнаружения вторжений «Кречет»

Производитель: Научно-производственное предприятие «Гамма».

Название в реестре ФСТЭК: программное средство системы обнаружения вторжений (СОВ) «Кречет».

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3911 от 06.04.2018, действует до 06.04.2021.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://rnd.nppgamma.ru/catalog/setevaya_bezopasnost/krechet/.

Рисунок 13. Система обнаружения вторжений «Кречет»

СОВ «КРЕЧЕТ» — система обнаружения вторжений уровня сети, реализующая функции автоматизированного выявления действий в информационной системе, направленных на преднамеренный доступ к информации в целях её добывания, уничтожения, искажения, блокирования доступа к ней.

Numa Edge

Производитель: «Нума Технологии».

Название в реестре ФСТЭК: программно-аппаратный комплекс Numa Edge.

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты), ЗБ.

Схема сертификации: серия.

Сертификат ФСТЭК: № 4199 от 26.12.2019, действует до 26.12.2024.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://numatech.ru/products/edge/.

Рисунок 14. Numa Edge

Numa Edge — программно-технический универсальный шлюз безопасности, обеспечивающий статическую и динамическую маршрутизацию, межсетевое экранирование, проксирование веб-трафика, обнаружение вторжений и криптографическую защиту каналов передачи данных.

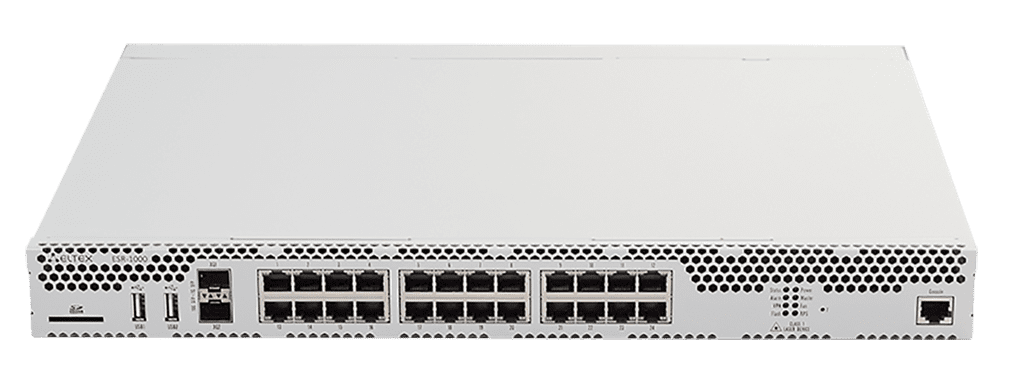

Маршрутизаторы ESR

Производитель: Предприятие «ЭЛТЕКС».

Название в реестре ФСТЭК: маршрутизатор ESR-1000 с программным обеспечением esr-1000-1.0.7-ST; маршрутизатор ESR-100 с программным обеспечением esr-100-1.0.7-ST; маршрутизатор ESR-200 с программным обеспечением esr-200-1.0.7-ST.

Соответствует требованиям документов: Профиль защиты МЭ (ИТ.МЭ.А5.ПЗ — тип «А», пятый класс защиты).

Схема сертификации: серия; с программным обеспечением esr-1000-1.0.7-ST, с программным обеспечением esr-100-1.0.7-ST, с программным обеспечением esr-200-1.0.7-ST.

Сертификат ФСТЭК: № 3778 от 10.08.2017, действует до 10.08.2020; № 3788 от 10.08.2017, действует до 10.08.2020; № 3789 от 10.08.2017, действует до 10.08.2020.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/87684/.

Информация на сайте производителя: https://eltex-co.ru/catalog/service_gateways/.

Рисунок 15. Маршрутизаторы ESR

Межсетевой экран ESR-1000 — это универсальная аппаратная платформа, способная решать широкий круг задач, связанных с сетевой защитой. Ключевыми элементами являются средства аппаратного ускорения обработки данных, позволяющие достичь высоких уровней производительности. Программная и аппаратная обработка распределена между узлами устройства.

Система обнаружения атак «ФОРПОСТ» версии 3.0

Производитель: «Российские наукоёмкие технологии» (РНТ).

Название в реестре ФСТЭК: система обнаружения компьютерных атак «Форпост», версия 3.0, исполнение 4.

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия; версия 3.0, исполнение 4.

Сертификат ФСТЭК: № 3813 от 10.09.2019, действует до 10.09.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/87283/.

Информация на сайте производителя: http://www.rnt.ru/ru/production/detail.php?ID=689.

Рисунок 16. Система обнаружения атак «ФОРПОСТ»

Согласно информации от производителя, система обнаружения компьютерных атак «ФОРПОСТ» предназначена для автоматического выявления таких воздействий на контролируемую данным средством автоматизированную информационную систему, которые классифицируются как компьютерные атаки или вторжения, и для блокирования их развития.

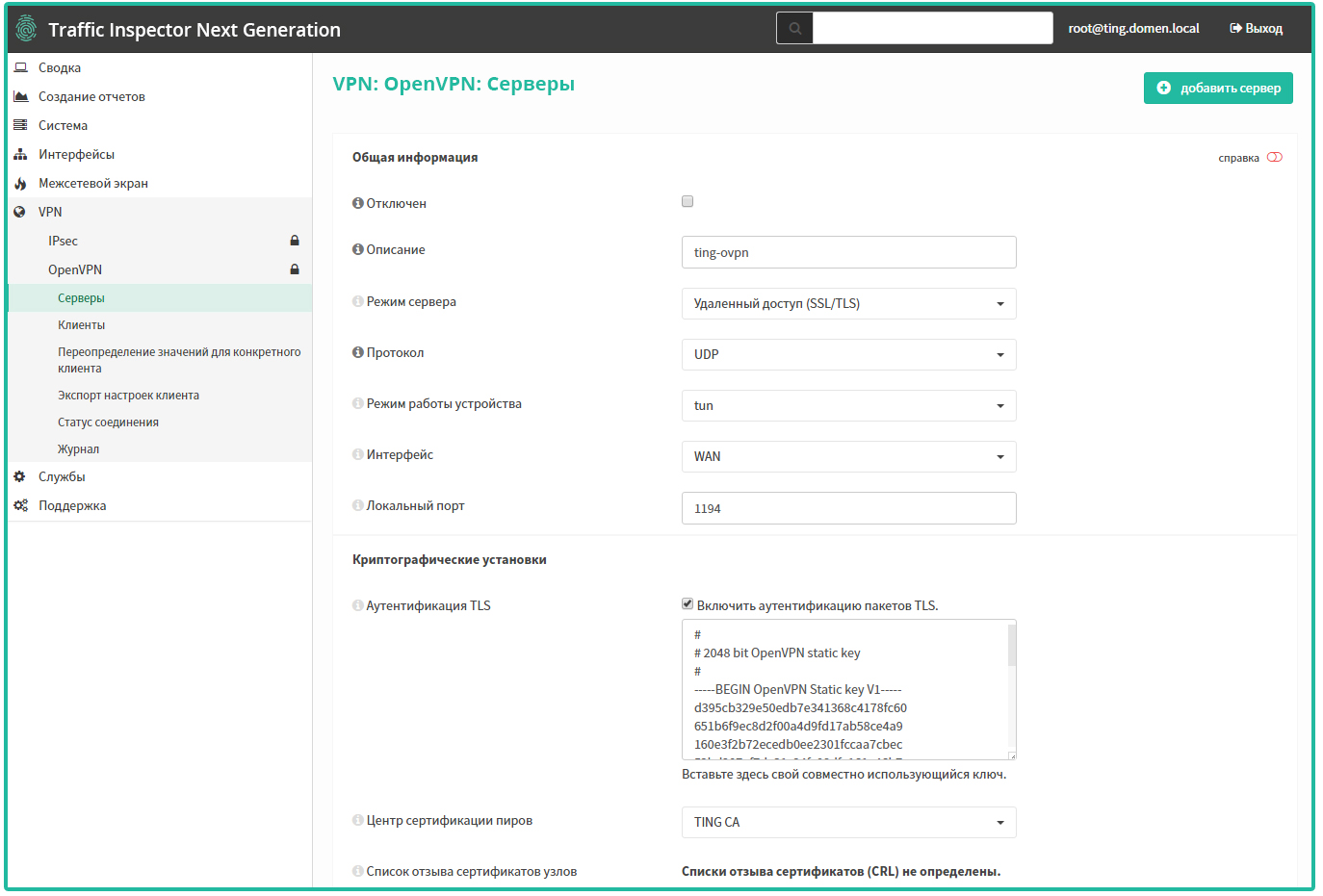

Traffic Inspector Next Generation

Производитель: «Смарт-Софт».

Название в реестре ФСТЭК: программно-аппаратный комплекс «Traffic Inspector Next Generation».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3834 от 04.12.2017, действует до 04.12.2020.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/138930/.

Информация на сайте производителя: https://www.smart-soft.ru/support/documentation/handbook/ting/.

Рисунок 17. Traffic Inspector Next Generation

Traffic Inspector Next Generation — программно-аппаратный сетевой шлюз нового поколения от российской компании «Смарт-Софт». Продукт фильтрует трафик на разных уровнях модели OSI и предоставляет набор сетевых сервисов под управлением единого веб-интерфейса.

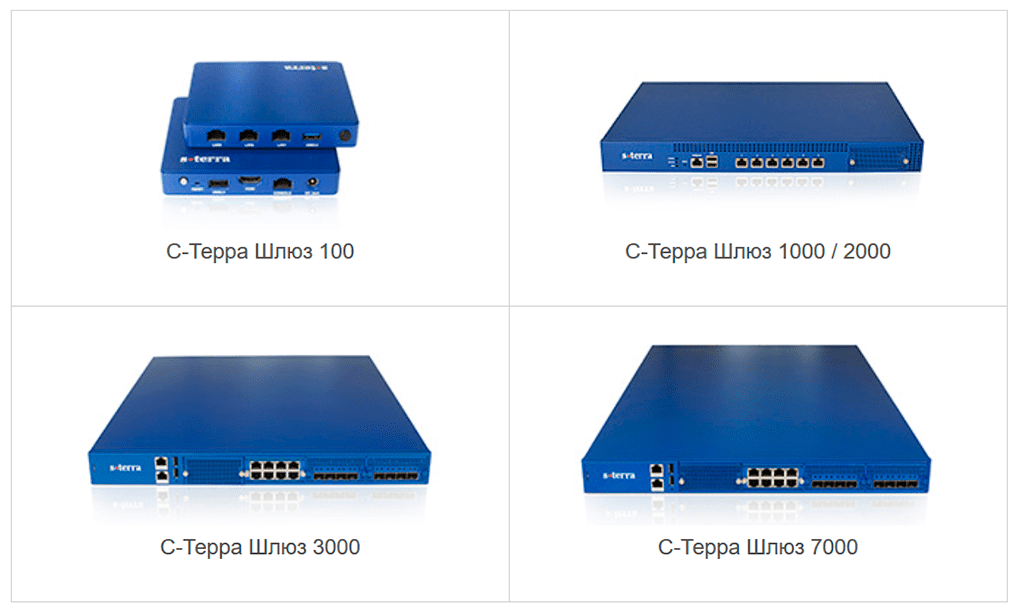

«С-Терра Шлюз 4.2»

Производитель: «С-Терра СиЭсПи».

Название в реестре ФСТЭК: программно-аппаратный комплекс «С-Терра Шлюз». Версия 4.2.

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты).

Схема сертификации: серия; версия 4.2.

Сертификат ФСТЭК: № 4058 от 27.12.2018, действует до 27.12.2023; № 3998 от 16.08.2018, действует до 16.08.2023.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/90655/.

Информация на сайте производителя: https://www.s-terra.ru/products/catalog/s-terra-shlyuz-4-2/.

Рисунок 18. «С-Терра Шлюз 4.2»

«С-Терра Шлюз» представляет собой программный комплекс на аппаратной платформе, который предназначен для защиты сети связи с любым количеством туннелей и любой топологией. Продукт защищает и фильтрует как трафик подсетей, проходящий через него, так и потоки данных самого шлюза безопасности.

«С-Терра СОВ 4.2»

Производитель: «С-Терра СиЭсПи».

Название в реестре ФСТЭК: программный комплекс «С-Терра СОВ». Версия 4.2.

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия; версия 4.2.

Сертификат ФСТЭК: № 4055 от 24.12.2018, действует до 24.12.2023.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/150018/.

Информация на сайте производителя: https://www.s-terra.ru/products/catalog/s-terra-sov-4-2/.

«С-Терра СОВ» представляет собой средство защиты, позволяющее администраторам информационной безопасности выявлять атаки, основываясь на анализе сетевого трафика. В основе работы данного средства защиты лежит использование механизмов сигнатурного анализа.

Diamond VPN/FW

Производитель: ТСС.

Название в реестре ФСТЭК: многофункциональный комплекс сетевой защиты «Diamond VPN/FW».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты; ИТ.МЭ.В4.ПЗ — тип «В», четвёртый класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 4066 от 24.01.2019, действует до 24.01.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/87497/.

Информация на сайте производителя: https://www.tssltd.ru/products/diamond-vpn.

Рисунок 19. Diamond VPN/FW

Комплекс Diamond VPN/FW решает следующие задачи по сетевой защите: шифрование высокоскоростных каналов связи со скоростью до 20 Гбит/с с применением российских криптографических алгоритмов (ГОСТ 28147/89, ГОСТ 34.11-2012), межсетевое экранирование, а также обнаружение и предотвращение вторжений. Гибкая модульная архитектура помогает реализовывать даже сложные политики безопасности, а централизованная система управления безопасностью позволяет настраивать и контролировать все подчинённые программно-аппаратные комплексы с единого устройства.

«Дионис NX»

Производитель: «ФАКТОР-ТС».

Название в реестре ФСТЭК: программно-аппаратный комплекс «Dionis-NX» с установленным программным обеспечением версий 1.2-6 Hand, 1.2-7 Hand, 1.2-8 Hand UTM и 1.2-12 Hand UTM.

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А2.ПЗ — тип «А», второй класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С2.ПЗ — уровень сети, второй класс защиты).

Схема сертификации: серия; с установленным программным обеспечением версий 1.2-6 Hand, 1.2-7 Hand, 1.2-8 Hand UTM и 1.2-12 Hand UTM.

Сертификат ФСТЭК: № 3530 от 20.02.2016, действует до 20.02.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/100348/.

Информация на сайте производителя: https://factor-ts.ru/products/dionis-nx/.

Рисунок 20. «Дионис NX»

Программно-аппаратные комплексы «Дионис NX» предназначены для использования в роли маршрутизаторов, криптомаршрутизаторов, межсетевых экранов и систем обнаружения и предотвращения вторжений. Все функциональные возможности, соответствующие определённым ролям, полностью реализованы в рамках единого программного обеспечения, установленного на каждом изделии.

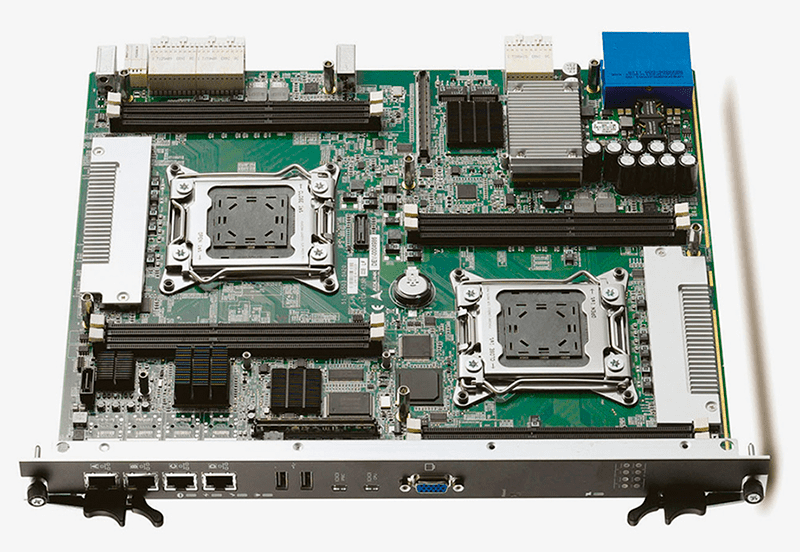

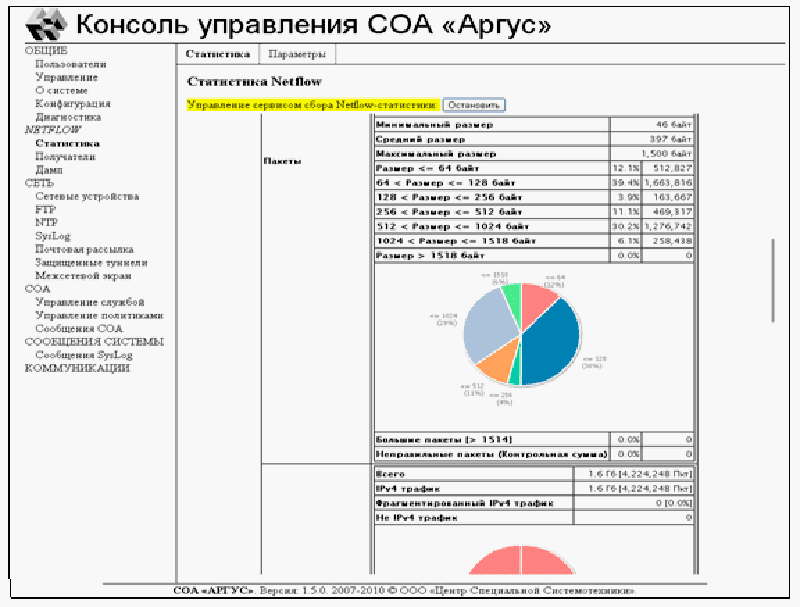

Аппаратно-программный комплекс обнаружения компьютерных атак «Аргус»

Производитель: «Центр Специальной Системотехники».

Название в реестре ФСТЭК: система обнаружения компьютерных атак «Аргус», версия 1.6.

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия; версия 1.6.

Сертификат ФСТЭК: № 4048 от 19.12.2018, действует до 19.12.2023.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: http://www.ssec.ru/2014-argus-1.5.htm.

Рисунок 21. Аппаратно-программный комплекс обнаружения компьютерных атак «Аргус»

Аппаратно-программный комплекс обнаружения компьютерных атак «Аргус» предназначен для выявления вторжений и подозрительных воздействий, которые могут нанести вред наиболее важным компонентам автоматизированных информационных систем (АИС): операционным системам, приложениям, реализующим сетевые сервисы, а также хранящейся и обрабатываемой в сети информации. Решение высокоэффективно в качестве средства обнаружения и расследования инцидентов, выявления небезопасных служб и участков сети организации, а также определения производительности сети.

Аппаратно-программный комплекс «VPN/FW «ЗАСТАВА-150»

Производитель: «ЭЛВИС-ПЛЮС».

Название в реестре ФСТЭК: аппаратно-программный комплекс «VPN/FW «ЗАСТАВА-150».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 4125 от 14.05.2019, действует до 14.05.2024.

Реестр российских программ Минкомсвязи: https://reestr.minsvyaz.ru/reestr/139127/.

Информация на сайте производителя: https://zastava.ru/zastava/zastava-150/.

Рисунок 22. Аппаратно-программный комплекс «VPN/FW «ЗАСТАВА-150»

АПК «ЗАСТАВА-150» — это аппаратная реализация хорошо зарекомендовавшего себя программного шлюза безопасности «ЗАСТАВА-Офис». Комплекс предназначен для защиты локальной вычислительной сети (ЛВС) предприятия на сетевом уровне с использованием технологий VPN на основе интернет-протоколов семейства IPsec.

Сертифицированные межсетевые экраны и системы обнаружения вторжений зарубежного производства

Агентство Reuters в 2018 году опубликовало статью о том, что российские спецслужбы изучают исходные коды программ, которые используются правительством США. Последнее предполагает, что это делается для разведки и применения найденных уязвимостей. Российские разработки, в свою очередь, выводятся с американского рынка. Например, в 2017 году власти США ввели официальный запрет на использование продуктов «Лаборатории Касперского», посчитав, что эти решения представляют угрозу безопасности страны и могут использоваться российскими властями для доступа к правительственным документам США.

Эти события и с каждым годом усиливаемые требования регуляторов делают российский рынок малопривлекательным для зарубежных производителей — как минимум в части государственных и других критически важных информационных систем, для которых защита при помощи сертифицированного оборудования обязательна.

Межсетевые экраны нового поколения Cisco ASA серии 5500-X

Производитель: Cisco.

Название в реестре ФСТЭК: межсетевой экран серии Cisco ASA 5500-X (модели: ASA 5506-X, ASA 5508-X, ASA 5516-X) с установленным программным обеспечением Cisco ASA версии 9.х.

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А6.ПЗ — тип «А», шестой класс защиты; ИТ.МЭ.Б6.ПЗ — тип «Б», шестой класс защиты).

Схема сертификации: серия, модели: ASA 5506-X, ASA 5508-X, ASA 5516-X с установленным программным обеспечением Cisco ASA версии 9.х.

Сертификат ФСТЭК: № 3973 от 25.07.2018, действует до 25.07.2021.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://www.cisco.com/c/ru_ru/products/security/asa-5500-series-next-generation-firewalls/index.html.

Рисунок 23. Межсетевые экраны нового поколения Cisco ASA серии 5500-X

Межсетевые экраны нового поколения Cisco ASA серии 5500-X — решение, представляющее собой сочетание популярного в отрасли межсетевого экрана с контролем состояния соединений и полного ассортимента сервисов сетевой безопасности нового поколения. Спектр функций включает детализированный мониторинг и контроль, комплексную защиту от угроз и усовершенствованных вредоносных программ, систему предотвращения вторжений, Cisco AnyConnect для удалённого доступа.

Многофункциональное устройство обеспечения безопасности Cisco 5500-X с сервисами FirePOWER

Производитель: Cisco.

Название в реестре ФСТЭК: система обнаружения вторжений Cisco ASA FirePOWER версии 6.2, реализованная адаптивным устройством безопасности серии Cisco ASA 5500-X (модели: ASA 5506-X, ASA 5508-X, ASA 5512-X, ASA 5515-X, ASA 5516-X, ASA 5525-X, ASA 5545-X, ASA 5555-X, ASA 5585-X SSP10FP10).

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты).

Схема сертификации: серия, версия 6.2.

Сертификат ФСТЭК: № 3904 от 19.03.2018, действует до 19.03.2021.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://www.cisco.com/c/ru_ru/products/security/asa-firepower-services/index.html.

Рисунок 24. Многофункциональное устройство обеспечения безопасности Cisco 5500-X с сервисами FirePOWER

Cisco ASA 5500-X с сервисами FirePOWER — межсетевой экран нового поколения с активной защитой от угроз, который позволяет отражать кибератаки повышенной сложности. Основные достоинства продукта — многоуровневая защита, упрощённое управление, унифицированные сервисы обеспечения безопасности и автоматизация задач, широкий выбор типоразмеров.

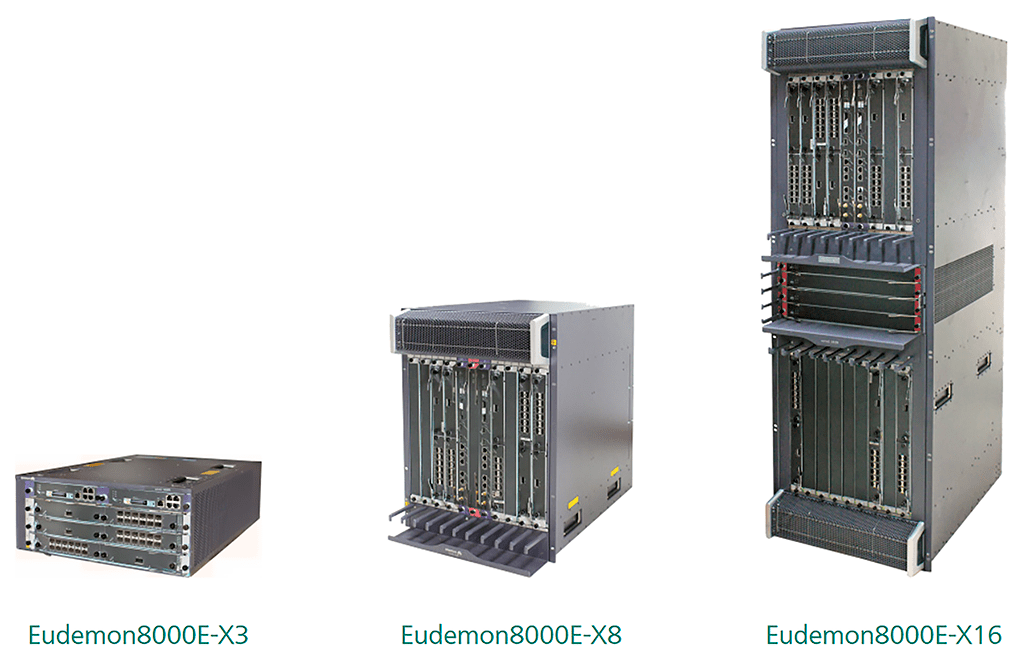

Аппаратные межсетевые экраны и шлюзы безопасности Huawei

Производитель: Huawei Technologies.

Название в реестре ФСТЭК:

- Аппаратные межсетевые экраны и шлюзы безопасности Huawei (модель Eudemon 8000E-X3) версии V500.

- Межсетевой экран серии Huawei (модели: USG6320 (Eudemon200E-N1D), USG6330 (Eudemon200E-N1), USG6350 (Eudemon200E-N2), USG6360, USG6370 (Eudemon200E-N3), USG6380, USG6390 (Eudemon200E-N5), USG6620 (Eudemon1000E-N3), USG6630 (Eudemon1000E-N5), USG6650, USG6660 (Eudemon1000E-N6), USG6670 Eudemon1000E-N7), USG6680 (Eudemon1000E-N7E), USG9560 (Eudemon8000E-X8), USG9580 (Eudemon8000E-X16)) версии V500.

Соответствует требованиям документов:

- Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А6.ПЗ — тип «А», шестой класс защиты; ИТ.МЭ.Б6.ПЗ — тип «Б», шестой класс защиты).

- Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты).

Схема сертификации:

- Серия, модель Eudemon 8000E-X3 версии V500.

- Серия, модели: USG6320 (Eudemon200E-N1D), USG6330 (Eudemon200E-N1), USG6350 (Eudemon200E-N2), USG6360, USG6370 (Eudemon200E-N3), USG6380, USG6390 (Eudemon200E-N5), USG6620 (Eudemon1000E-N3), USG6630 (Eudemon1000E-N5), USG6650, USG6660 (Eudemon1000E-N6), USG6670 Eudemon1000E-N7), USG6680 (Eudemon1000E-N7E), USG9560 (Eudemon8000E-X8), USG9580 (Eudemon8000E-X16) версии V500.

Сертификат ФСТЭК:

- № 3909 от 05.04.2018, действует до 05.04.2021.

- № 4083 от 04.02.2019, действует до 04.02.2024.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя:

- https://www.huawei.com/ucmf/groups/public/documents/attachments/hw_445676.pdf

- https://www.huawei.com/ucmf/groups/public/documents/attachments/hw_444743.pdf

Рисунок 25. Аппаратные межсетевые экраны и шлюзы безопасности Huawei

Межсетевые экраны следующего поколения Huawei обеспечивают единую комплексную систему безопасности для корпоративных сетей малого и среднего масштаба. Это — масштабируемая и высоконадёжная платформа с пропускной способностью межсетевого экрана до 1,44 Тбит/с, которая обеспечивает безопасность IPv6 и виртуальных сред, организацию VPN-каналов и предотвращение вторжений. Продукты удовлетворят развивающиеся требования к организации и защиты сетей разных структур: центров обработки данных, операторов связи, интернет-провайдеров и государств.

Система защиты от угроз Trend Micro TippingPoint

Производитель: Trend Micro.

Название в реестре ФСТЭК: HP TippingPoint.

Соответствует требованиям документов: Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 3232 от 12.09.2014, действует до 12.09.2020.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://www.trendmicro.com/ru_ru/business/products/network/intrusion-prevention/tipping-point-threat-protection-system.html.

Рисунок 26. Система защиты от угроз Trend Micro TippingPoint

Производитель отмечает, что система TippingPoint интегрируется в решение Deep Discovery Advanced Threat Protection для обнаружения и блокирования целевых атак и вредоносных программ посредством предотвращения, анализа и приоритизации угроз, а также исполнения и ремедиации, производимых в реальном времени.

FortiGate

Производитель: Fortinet.

Название в реестре ФСТЭК: программно-аппаратный комплекс «FortiGate», функционирующий под управлением операционной системы FortiOS 5.X.

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.А4.ПЗ — тип «А», четвёртый класс защиты; ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия, под управлением операционной системы FortiOS 6.X.

Сертификат ФСТЭК: № 4222 от 11.02.2020, действует до 11.02.2025.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://fortiservice.com/catalog/fortigate/.

Рисунок 27. FortiGate

FortiGate — устройство «нового поколения» (Next Generation Firewall), которое объединяет в себе все необходимые функции безопасности (идеология UTM — Unified Threat Management). Преимущество FortiGate заключается в хорошей пропускной способности и большом количестве модулей, в число которых входят:

- FortiManager — система централизованного управления, которая полностью интегрируется со всеми программно-аппаратными решениями компании Fortinet;

- FortiAnalyzer — система, которая собирает, анализирует и регистрирует данные о событиях с устройств сетевой безопасности Fortinet или Syslog-совместимых устройств;

- FortiNAC — система, которая проводит подробное профилирование каждого устройства, осуществляя детализированную сегментацию сети и автоматически реагируя на изменение состояния или поведения узла;

- FortiMail — шлюз защиты электронной почты.

Check Point NGFW

Производитель: Check Point Software Technologies.

Название в реестре ФСТЭК: программный комплекс «Шлюз безопасности Check Point Security Gateway версии R77.30».

Соответствует требованиям документов: Требования к МЭ, Профиль защиты МЭ (ИТ.МЭ.Б4.ПЗ — тип «Б», четвёртый класс защиты), Требования к СОВ, Профили защиты СОВ (ИТ.СОВ.С4.ПЗ — уровень сети, четвёртый класс защиты).

Схема сертификации: серия.

Сертификат ФСТЭК: № 4208 от 28.01.2020, действует до 28.01.2025.

Реестр российских программ Минкомсвязи: не включён.

Информация на сайте производителя: https://www.checkpoint.com/ru/products/next-generation-firewall/.

Рисунок 28. Check Point NGFW

Check Point Next Generation Firewall (NGFW) — межсетевой экран нового поколения, который в том числе способен проводить эмуляцию угроз на уровне процессора, а также защищать от вирусов-вымогателей и крупномасштабных мультивекторных атак пятого поколения. Продукт поддерживает политики безопасности на основе библиотеки, насчитывающей более 8000 приложений.

Выводы

В обзоре рассмотрены сертифицированные российские и зарубежные межсетевые экраны и системы обнаружения вторжений, которые применяются для защиты информационных систем на уровне сети. Также описаны нормативные требования к таким средствам защиты информации.

Поскольку проверка продуктов на уровень доверия ещё не окончена, стоит контролировать их наличие в реестре ФСТЭК России, потому что все позиции, не прошедшие такую проверку, могут быть исключены из него.

Ребус-СОВ

Программный комплекс предназначен для обнаружения и (или) блокирования угроз безопасности информации, относящихся к вторжениям (преднамеренный несанкционированный доступ или специальные воздействия на информацию (носители информации): со стороны внешних нарушителей из информационно-телекоммуникационных сетей; со стороны внутренних нарушителей, обладающих правами и полномочиями на доступ к информации в информационной системе.

Программный комплекс может использоваться на объектах вычислительной техники в качестве элемента системы защиты информации информационных систем, функционирующих на базе вычислительных сетей и обрабатывающих государственную тайну и (или) конфиденциальную информацию, включая персональные данные.

Основные возможности

Решаемые задачи:

- Обнаружение вторжений в информационной системе;

- Регистрация и анализ обнаруженных вторжений;

- Реагирование на обнаруженные вторжения;

- Контроль состояния СОВ;

- Учет специфики контролируемой информационной системы;

- Управление доступом к данным и функциям СОВ.

Выполняемые функции:

- Обнаружение вторжений на основе анализа сетевого трафика, проходящего через контролируемый узел информационной системы (станцию), в режиме, близком к реальному масштабу времени (сигнатурный анализ, статистический анализ, контроль состава ЛВС);

- Обнаружение вторжений на основе сигнатурного анализа журналов аудита операционной системы и прикладного ПО;

- Обнаружение вторжений на основе анализа журналов аудита (АПКЗИ «Ребус— М»);

- Контроль нештатных сетевых подключений на узлах и в сети;

- Оперативное отображение информации о вторжениях, обнаруженных на контролируемых станциях;

- Оперативное реагирование на выявленные вторжения в ручном и автоматическом режиме;

- Отображение состояния агентских станций;

- Визуализация собранной статистики о вторжениях;

- Централизованное управление блокировкой станций и сетевого трафика;

- Формирование отчетов c возможностью фильтрации выводимой информации.

Дополнительные возможности

- Функционирование как на уровне сети, так и на уровне узла;

- Функционирование в гетерогенных сетях;

- Контроль нештатных сетевых подключений в сети;

- Гибкая настройка автоматической реакции на вторжения;

- Расширяемая схема, позволяющая подключать дополнительные модули сбора данных и их анализа, а также реагирования, непосредственно на объекте без модификации исполняемых модулей изделия;

- Взаимодействие с межсетевыми экранами, поддерживающими подключение по SSH (Dionis— NX, АПК «Маршрутизатор доступа» и т.д.).

Условия приобретения

Запрос по электронной почте info@cps.tver.ru

Как показывает статистика, публикуемая в ежегодном отчете компании CheckPoint, количество известных атак каждый год стремительно растет. Для противостояния данной угрозе необходимо использовать эффективные средства защиты, такие как системы обнаружения вторжений (СОВ). Эти средства защиты обычно используют для обнаружения вторжений сигнатурный анализ и требуют регулярного обновления баз сигнатур вторжений. Они не способны обнаруживать атаки, сигнатуры которых отсутствуют в базах сигнатур.

Основанные на обнаружении аномалий методы более перспективны, поскольку могут обнаруживать неизвестные ранее атаки без необходимости предварительного создания сигнатур вторжений для каждой новой атаки. Одно из наиболее актуальных направлений в сфере обнаружения аномалий – выявление аномалий в сетевом трафике.

Любая ЭВМ, функционирующая в локальной вычислительной сети, потенциально подвержена атакам со стороны злоумышленников. По итогам 2018 года средствами ГосСОПКА (государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак) Российской Федерации было выявлено более 4,3 млрд компьютерных воздействий на критическую информационную инфраструктуру, из них более 17 тысяч наиболее опасных компьютерных атак.

Средства обнаружения вторжений, использующие в своей работе только сигнатурный метод обнаружения вторжений, не могут обнаруживать новые виды атак или модификации старых, поэтому актуальна задача разработки алгоритмов выявления аномалий сетевого трафика. Для защиты критически важной инфраструктуры необходимо наличие сертифицированных Федеральной службой по техническому и экспортному контролю (ФСТЭК) Российской Федерации средств обнаружения вторжений, способных противостоять современным угрозам.

Одним из таких средств является програм-мный комплекс обнаружения вторжений «Ребус-СОВ» (ПК «Ребус-СОВ»), разработанный ЗАО НИИ «Центрпрограммсистем», что подтверждается сертификатом ФСТЭК России на соответствие документам «Методический документ. Профиль защиты систем обнаружения вторжений уровня сети второго класса защиты» ИТ.СОВ.С2.ПЗ и «Методический документ. Профиль защиты систем обнаружения вторжений уровня узла второго класса защиты» ИТ.СОВ.У2.ПЗ. ПК «Ребус-СОВ» может использоваться на ЭВМ, объединенных в вычислительную сеть и функционирующих под основными ОС, используемыми в ВС РФ, такими как ОС семейства Windows, ОС МСВС и ОС СН «Astra Linux Special Edition».

В данной работе рассмотрена разработка новых методов обнаружения аномалий сетевого трафика с использованием тестового набора данных NSL-KDD.

Существует множество наборов данных для задачи тестирования алгоритмов обнаружения аномалий сетевого трафика. Для исследования был выбран набор NSL-KDD, поскольку он является одним из немногих, использующих протоколы работы TCP, UDP и ICMP, и все его записи разделены на обучающие и тестовые. Набор данных является модернизированной версией набора KDD99, ставшего стандартом для проведения тестов средств обнаружения вторжений. Набор данных NSL-KDD обладает рядом преимуществ по сравнению со стандартным KDD99:

– удален ряд избыточных и дублирующихся данных с целью устранения их влияния на алгоритмы классификации;

– удалены дублирующиеся записи;

– записи сбалансированно разделены на записи для обучения и записи для тестирования, что исключает необходимость их разделения случайным образом.

Подробное описание дается в статье «Обнаружение аномалий сетевого трафика методом глубокого обучения», автор Н.В. Зуев (НИИ «Центрпрограммсистем», г. Тверь).

-

Главная

-

CPStver

-

Программный комплекс обнаружения вторжений «Ребус-СОВ»

Программный комплекс обнаружения вторжений «Ребус-СОВ»

Просмотров: 539

Если вам понравилось бесплатно смотреть видео программный комплекс обнаружения вторжений «ребус-сов» онлайн которое загрузил CPStver 15 июня 2017 длительностью 00 ч 01 мин 45 сек в хорошем качестве, то расскажите об этом видео своим друзьям, ведь его посмотрели 539 раз.

Сейчас смотрят

00:00:11

Спортивний клуб «Рукопашний Бій» м. Чернігів

3 месяца назад

3 201 просмотров