Мошенничество в Интернете и защита от него

Киберсквоттинг

Фишинг

Мошенничество с платежными системами

Hoax-программы

Динамическая подмена платежных реквизитов

SMS-голосование и оплата

Похищение платежных реквизитов пользователя

Взлом сайтов и DDoS-атаки

Блокировка компьютера и данных пользователя

Заключение

По мере роста количества пользователей Интернета возрастает число мошенников, пытающихся заработать на этих пользователях. Интересной особенностью мошенничества в Сети является то, что многие методы не являются нарушением закона в явном виде, и это не позволяет преследовать жуликов по закону. Данная статья посвящена анализу наиболее распространенных форм мошенничества в Интернете и мер защиты от него.

Киберсквоттинг

Киберсквоттинг (от англ. сybersquatting) — это популярный в Интернете и «почти законный» способ зарабатывания денег. Он основан на анализе новостей рынка с целью выявления названий компаний и брендов новых товаров, для которых еще не зарегистрированы одноименные доменные имена. Обнаружив такой бренд, киберсквоттер регистрирует доменное имя на себя в надежде перепродать его впоследствии компании, владеющей соответствующим брендом.

В общем случае заработок киберсквоттера основан на следующих составляющих:

- продажа доменного имени владельцу бренда — в этом случае прибыль получается за счет разницы между затратами на регистрацию доменного имени (что составляет порядка 10-15 долл. в год) и «выкупом», заплаченным компанией;

- шантаж владельца бренда, который может быть основан на угрозах создать подложный сайт компании с информацией, порочащей ее честь и достоинство, или содержащий некорректную информацию о товарах;

- заработок на баннерной рекламе.

В некоторых источниках киберсквоттинг классифицируют по направлениям, выделяя отраслевой, брендовый, именной и географический. Согласно законодательству различных стран (в том числе и российскому) киберсквоттинг незаконен, так как зарегистрированный товарный знак или бренд имеет приоритет над доменным именем, и у владельца товарного знака есть законные основания для судебного иска.

Защита. Защититься от киберсквоттинга достаточно просто — в Wikipedia в связи с этим даже описан специальный термин «защитный киберсквоттинг». Защита состоит в упреждающей регистрации всех доменных имен, созвучных с именем компании или бренда.

Тайпсквоттинг

Тайпсквоттинг — это разновидность киберсквоттинга, основанная на регистрации доменных имен, отличающихся от имен раскрученных доменов опечатками или доменной зоной (термин образован от англ. type — печатать). Естественно, что для достижения высокой эффективности тайпсквоттер должен проанализировать статистику типовых опечаток пользователей. Для поиска примеров тайпсквоттинга был проведен эксперимент с популярными доменными именами yandex.ru и rambler.ru. Первые же попытки сделать опечатку в адресе позволили найти сайты тайпсквоттеров: http://www.yadex.ru, http://www.yadex.com/, http://www.andex.ru/, www.ranbler.ru, www.rambdler.ru. Заработок тайпсквоттера составляет прибыль от размещенной на сайте рекламы, платного редиректа на некие ресурсы или от продажи доменного имени владельцу созвучного имени. В отличие от классического киберсквоттинга, преследовать тайпсквоттера по закону невозможно.

Защита. Наилучшая форма защиты — анализ доменного имени на предмет возможных опечаток и регистрация 3-5 основных вариантов с редиректом на основной домен.

Фишинг

Фишинг является одним из самых распространенных видов мошенничества в Интернете. Термин образован от английского словосочетания «password fishing» (буквально «выуживание паролей») и в классической интерпретации означает введение пользователя в заблуждение при помощи поддельного сайта, визуально имитирующего сайт банка или иной интернет-системы, предполагающей идентификацию пользователя. Главная задача фишера — заманить пользователя на такой сайт-ловушку и каким-либо образом убедить его сообщить идентификационные данные. Для решения такой задачи фишеры обычно применяют одну из следующих методик:

- спам — его типичная идея заключается в том, чтобы напугать пользователя некими проблемами, требующими от пользователя немедленной авторизации для выполнения тех или иных операций (разблокировки счета, отката ошибочных транзакций и т.п.). В подобном письме имеется ссылка на поддельный сайт, причем визуально подобная ссылка обычно неотличима от настоящей. Более простая форма фишинга состоит в рассылке поддельных писем от имени банка или некого провайдера услуг с просьбой уточнить номер счета, логин/пароль и прочие персональные данные, отправив их по указанному адресу;

- реклама неких товаров, которые можно приобрести в интернет-магазине, причем в рекламе обязательно приводится ссылка на сайт магазина. Методика аналогична предыдущей — вместо сайта магазина пользователь может попасть на сайт фишеров или на сайт созданного мошенниками магазина-однодневки;

- применение троянской программы (например, класса Trojan.Win32.DNSChanger) или межсайтового скриптинга для перенаправления пользователя на сайт фишеров при попытке доступа к легитимному сайту. Наиболее простая реализация данного метода — модификация файла Hosts, а более сложные методы основаны на применении руткитов, троянских SPI/LSP-провайдеров или модификации системных настроек — например на перенастройке браузера на работу через троянский прокси-сервер или на подмене DNS-сервера провайдера в настройках TCP/IP на троянский DNS-сервер.

В последнее время все чаще сообщается о новой форме фишинга — выуживании у пользователя отсканированных копий его документов. В частности, имея ксерокопию паспорта и образец подписи, теоретически можно оформить кредит от имени пользователя. Получить отсканированные копии документов доверчивого пользователя несложно — например, прислать ему сообщение о том, что он выиграл в лотерею, является N-тысячным посетителем сайта X и т.п.

Защита. Большинство методик фишеров основано на доверии — следовательно, главная защита от них заключается в принципе «доверяй, но проверяй». Практическая реализация этого принципа базируется на ряде простых правил:

- банки никогда не запрашивают у клиентов номера кредитных карт, PIN-коды к ним и прочие персональные данные. Банку эта информация изначально известна и если понадобится уточнение, то в любом случае представители банка предложат пользователю явиться в банк с нужными документами, но никогда не станут требовать прислать их, скажем, по почте;

- не следует переходить по ссылкам, указанным в спам-письмах. Если ссылка визуально похожа на правильную, то это не означает, что она ведет на правильный сайт;

- любая лотерея основана на принципе «играют многие, выигрывают единицы», соответственно основное количество играющих окупают затраты на призы. Следовательно, если пользователь не покупал лотерейные билеты или иным способом не оплачивал участие в лотерее, но вдруг получает сообщение о выигрыше, то это наверняка мошенничество;

- следует настороженно относиться к рекламе товаров, цена которых значительно ниже цены в других магазинах;

- в случае работы с интернет-магазинами следует производить простейший контроль: как давно зарегистрирован домен магазина, есть ли у магазина офис, юридический адрес, телефоны и т.п. (естественно, что подобную информацию достаточно просто проверить). Если на сайте подобная контактная информация не указана, то с таким магазином лучше дела не иметь.

В качестве общего правила следует еще упомянуть о том, что ни в коем случае нельзя вводить номера кредитных карт на незнакомых сайтах. К примеру, подавляющее большинство легитимных интернет-магазинов в нашей стране пользуется услугами компаний типа Assist (http://www.assist.ru/) и не запрашивает реквизиты банковской карты непосредственно у клиентов.

Мошенничество с платежными системами

Различные методики мошенничества с платежными системами и системами экспресс-оплаты нередко могут быть классифицированы как одна из форм фишинга. Однако ввиду особой распространенности рассмотрим данную форму мошенничества более подробно. С точки зрения реализации можно назвать массу вариантов, в частности:

- магические кошельки — принцип обмана состоит в том, что при помощи спама или специально созданного web-сайта злоумышленник описывает некую уязвимость или «недокументированную особенность» системы, позволяющую получить прибыль, переводя некоторую сумму на указанный кошелек. В описании метода сообщается, что через некоторое время деньги вернутся, к примеру, в удвоенном количестве. Естественно, что уязвимости никакой нет и деньги получает злоумышленник;

- поддельные обменники электронных денег и сервисы оплаты различных услуг;

- попрошайничество — это обычно спам (по почте и в различных форумах) с просьбой перевести деньги на срочную операцию для спасения ребенка, ремонт или восстановление храма, помощь детскому дому и прочие подобные вещи;

- поддельные письма или сообщения по ICQ от имени пользователя с просьбой одолжить небольшую сумму денег. Типовая схема — похищение паролей с ПК пользователя при помощи троянской программы, захват электронной почты и ICQ и последующая засылка просьбы одолжить деньги;

- всевозможные пирамиды с использованием платежных систем;

- мошеннические интернет-банки — как правило, предлагают вложить электронные деньги на очень выгодных условиях, после чего пользователь не получает ни денег, ни процентов;

- мошеннические биржи труда, предлагающие за небольшую плату подыскать престижную работу (естественно, что деньги они получают, но взамен ничего не предоставляют). Аналогичным образом устроены мошеннические системы дистанционной работы: соискателю обещают дистанционную работу, но за «оформление документов» или иную операцию предлагают заплатить 10-15 долл.;

- всевозможные интернет-лотереи, казино и прочие виды азартных игр;

- получение займа у частных лиц — заемщик пытается получить как можно больше кредитов, после чего исчезает.

Данный список содержит только основные формы мошенничества, однако у них есть общая черта — попытка выудить у пользователя деньги. Проблема усугубляется тем, что электронный платеж сложно проследить, а незначительность сумм зачастую не позволяет возбудить уголовное дело.

Защита. Один из главных методов защиты может быть основан на аксиоме, применяемой многими службами экономической безопасности, — «любая предоплата подозрительна». Поэтому запрос внести некую оплату услуг без подписанного сторонами договора потенциально опасен — в случае мошенничества вернуть деньги в подобной ситуации почти нереально. Кроме того, следует придерживаться ряда простых правил:

- получив от знакомого просьбу дать денег взаймы по электронной почте или ICQ, обязательно следует проверить, принадлежит ли ему указанный кошелек и просил ли он об этом;

- необходимо учитывать, что магических кошельков и чудесных способов обогащения не существует. Это очевидный факт, тем не менее количество обманутых пользователей растет с каждым днем;

- перед платежом следует воспользоваться защитными схемами, предлагаемыми электронными платежными системами. Классический пример — http://arbitrage.webmoney.ru — система, в которой фиксируются отзывы и претензии ее пользователей.

Hoax-программы

Программы Hoax не являются в чистом виде троянскими. Их задача — ввести пользователя в заблуждение с целью получения финансовой выгоды. По принципу действия можно выделить несколько разновидностей Hoax:

- платные программы для взлома чего-либо, обмана платежных систем или интернет-казино. Подобную программу обычно можно скачать и запустить в демо-режиме, у нее есть сайт и документация. В случае запуска пользователь видит интерфейс программы, а в документации указано, что якобы в демо-режиме заблокирована функциональность программы. После оплаты происходит одно из двух: либо программа исчезает, либо жертве высылается ключ активации, после ввода которого программа или имитирует процесс взлома чего-то, или попросту выдает сообщение о том, что взламывать что-либо нехорошо и что это был розыгрыш. Примеров подобных программ десятки. Например, автору встречался обычный генератор случайных чисел (Hoax.Win32.Delf.m), создатель которого утверждал, что лицензионная версия за 7 долл. может угадывать номера в рулетке интернет-казино;

Утилита для взлома почтовых ящиков,

на самом деле отправляющая введенные данные злоумышленнику

- генераторы кодов активации. Обычно эти Hoax по сути представляют собой троянские программы, предлагающие ввести номер неактивированной карты экспресс-оплаты для ее «клонирования». Принцип работы подобной троянской программы сводится к отправке введенных данных злоумышленнику и имитации процесса «клонирования» на время, достаточное злоумышленнику для активации карты;

Hoax-программа, авторы которой обещают,

что в случае покупки и активации программа будет генерировать

номера карт оплаты провайдера KievStar

- имитаторы вирусов и антивирусов. Наиболее популярный из них — Hoax.Win32.Renos, который имитирует заражение компьютера вредоносной программой и настоятельно рекомендует скачать антиспайвер. Самое интересное, что последние версии Renos скрытно загружают и устанавливают рекламируемый «антишпион», что теоретически просто обязано насторожить пользователя. Однако исходя из того, что автором зафиксирована 371 модификация Renos, можно с уверенностью утверждать, что, по всей видимости, этот бизнес приносит прибыль и доверчивые пользователи до сих пор попадаются.

Утилита для клонирования карт оплаты телефона,

которая пересылает введенный код неактивированной

карты злоумышленнику

Помимо Hoax, можно выделить еще одну форму мошенничества с программным обеспечением — продажу бесплатных программ. Суть данного мошенничества заключается в том, что во многих интернет-магазинах отсутствует контроль за тем, является ли продавец правообладателем продаваемого ПО.

Динамическая подмена платежных реквизитов

Данный метод основан на том, что большинство пользователей при оплате счетов при помощи WebMoney или Yandex-Деньги не вводят многозначные счета вручную, а копируют их через буфер обмена. Номера счетов электронных платежных систем довольно просто опознать по формату (префикс и количество цифр) и динамически подменить. Реализовать это можно при помощи несложной программы, которая будет периодически анализировать содержимое буфера обмена и при обнаружении номера счета подменять его. Данная методика реализована в многочисленном семействе вредоносных программ класса Trojan-Spy.Win32.Webmoner. В теории возможны более сложные методики подмены счета, например путем фильтрации интернет-трафика и динамической модификации содержимого HTML-страниц.

Защита. Простейшая защита основана на визуальном контроле номеров счетов, вводимых в платежной системе, и их сопоставлении с требуемыми. Кроме того, большинство платежных систем позволяет проверить номер счета и установить, кому он принадлежит и какова, по мнению пользователей, его благонадежность.

SMS-голосование и оплата

Принцип данного мошенничества основан на появлении в последнее время систем оплаты при помощи отправки SMS на специальный номер. Принцип обмана состоит в том, что на неком интернет-сайте пользователю предлагается послать SMS с заданным текстом на указанный короткий номер под любым предлогом, обычно предлагается проголосовать за сайт, оплатить доступ к закрытому разделу сайта или загружаемому контенту и т.п. Обман состоит в том, что не указывается реальная стоимость, которая будет списана со счета отправившего SMS пользователя. Этот момент и отличает мошенничество от вполне легальных SMS-копилок, в случае которых пользователю сообщается стоимость SMS или прелагается задать сумму вручную.

Похищение платежных реквизитов пользователя

Похищение платежных реквизитов осуществляется при помощи троянских программ, нередко с использованием руткит-технологий. Принцип работы троянской программы основан на том, что большинство сайтов платежных систем типично, а следовательно, перехватывая HTTP-трафик, можно обнаружить заполненные формы ввода номера кредитной карты и ее PIN-кода. Самое опасное в данном случае состоит в том, что подобная троянская программа никак не проявляет свою активность и обнаружить ее очень сложно. Альтернативной методикой сбора подобной информации является применение снифферов для перехвата и анализа трафика — подобная схема, к примеру, может быть реализована в интернет-кафе. Наконец, третий способ перехвата номеров кредитных карт и PIN-кодов, а также любой другой конфиденциальной информации может осуществляться с помощью кейлоггеров или визуального наблюдения за экраном и клавиатурой.

Защита. В первую очередь защита сводится к применению антивирусных пакетов, систем проактивной защиты и брандмауэров. При вводе критической информации следует убедиться, что применяется защищенное соединение (например, протокол HTTPS). Кроме того, стоит воздержаться от ввода конфиденциальной информации на компьютерах с публичным доступом.

Взлом сайтов и DDoS-атаки

Данное направление является криминальным в чистом виде и основано на том, что злоумышленники нарушают функционирование того или иного интернет-ресурса с последующим вымоганием денег за прекращение атаки, информацию об обнаруженной уязвимости или за гарантию того, что сайт не будет взламываться в течение определенного времени.

Защита. Защититься от DDoS-атаки весьма сложно — для противодействия DDoS применяются специализированные программные продукты, позволяющие фильтровать трафик, и дорогие тарифные планы, предполагающие аренду выделенного сервера, подключенного к скоростному интернет-каналу (подобный сервер гораздо сложнее перегрузить).

Блокировка компьютера и данных пользователя

Такая методика вымогательства основана:

- на обратимой блокировке работы компьютера. Типовые примеры — Trojan.Win32.Agent.il (он же Trojan.Griven), Trojan.Win32.Krotten;

- на шифрации или обратимом искажении данных пользователя. Наиболее известный пример — троян Gpcode.

Перечисленные операции выполняются на пораженном компьютере при помощи троянской программы, после чего пользователю предлагается заплатить злоумышленнику некоторую сумму за «противоядие». Причем если в случае повреждений настроек операционной системы, как правило, можно без особых проблем восстановить работу компьютера, то в случае применения несимметричного шифрования требуются создание утилиты-дешифратора и подбор ключа для расшифровки файлов.

Заключение

В настоящей статье приведены популярные на данный момент методики мошенничества в Интернете, однако следует учитывать, что это далеко не все методики — фантазия современных мошенников поистине безгранична. Эффективных технических мер защиты от мошенничества в Интернете и сфере высоких технологий не существует, поэтому основная мера защиты — это бдительность пользователя, а также знание основных технологий обмана и методик защиты от него. В идеале системным администраторам фирм есть смысл проводить обучение пользователей азам информационной безопасности. Аналогичные мероприятия по идее должны проводиться интернет-провайдерами, например это может быть издание ознакомительных брошюр для подключающихся к Интернету клиентов.

КомпьютерПресс 10’2007

12 августа 2021 года клиентке Сбербанка Анастасии позвонил «сотрудник технического отдела Сбербанка». Злоумышленник сообщил, что по «единому лицевому счету клиента», который оформлен по паспортным данным в ЦБ и к которому привязаны все банковские карты клиента во всех кредитных организациях, как дебетовые, так и кредитные, и к которому имеет доступ регулятор, совершаются подозрительные операции. Для их отмены мошенник предложил подать заявку в службу безопасности кредитной организации.

В заявлении мошенник просил указать количество карт и счетов, открытых во всех банках, клиентом которых является Анастасия, и даты и объем последних операций по ним. Девушка повесила трубку.

По последним данным ЦБ, объем незаконных списаний с банковских счетов граждан и компаний в 2020 году составил 9 млрд рублей, более чем на 40% превысив показатель за 2019-й.

«Мошенники могут не только снять у жертвы деньги с дебетовых и кредитных карт, но и взять новый кредит, используя методы социальной инженерии, — отметил управляющий RTM Group Евгений Царев. — Главное в данном случае для злоумышленника — получить доступ к информации в аккаунте жертвы. Из баз, которые продаются в открытом доступе, он может добыть паспортные данные, адрес, номер телефона, а также номер банковской карты (такую информацию нередко «сливают» сотрудники интернет-магазинов) интересующего человека».

Мошенникам несложно поставить неподготовленного собеседника в тупик, используя для описаний слова типа «государственный» или «российский»

Когда мошенник называет персональные сведения клиента, это позволяет сделать его обращение более достоверным. Часто жертвы реагируют на такой звонок согласием, особенно социально слабозащищенные граждане (включая пенсионеров, одиноких людей). Получив доступ к управлению счетами жертвы (например, пользователь называет коды из СМС, приходящие на телефон), киберзлоумышленник переводит деньги на свой аккаунт. Помимо этого, может запросто за несколько минут прямо в приложении оформить заявку на новый кредит, получить деньги и снова их вывести. При такой схеме получается, что клиент не только своих денег лишается, но и набирает ссуд, говорит Царев.

Заместитель гендиректора компании «Газинформсервис» Николай Нашивочников указал, что очень несложно поставить неподготовленного собеседника в тупик, ссылаясь, как в этом случае, на вымышленный лицевой счет, к которому можно было бы еще добавить слова «государственный» или «российский» для большей убедительности.

«Аналогичным образом организаторы финансовых пирамид, таких как недавняя Finiko, утверждали, что придумали «систему генерации прибыли, которая работает по принципу прогнозируемых рисков, которые управляются статистикой децентрализованных продуктов», — пояснил Нашивочников. — Это ничего не значащий набор слов, звучащий интригующе для неискушенного инвестора, однако за ним не стоит ничего. Опасность этих схем такая же, как и в любых других случаях использования социальной инженерии, — жертва мошенничества добровольно и без принуждения расстается со сведениями, необходимыми мошенникам, и даже выполняет действия, которые от нее требуют злоумышленники».

По словам Царева, судебная практика для клиентов банков, которые попадают в такие ситуации, негативна: через суд почти невозможно оспорить, что кредитные деньги получил не клиент, а другое лицо. «Наилучший способ защиты — просто повесить трубку, как сделала Анастасия, — пояснил Царев. — Поскольку долгий разговор с мошенниками может дать им возможность записать голос и использовать его потом с целью атак на родственников, например. Также можно сообщить в службу безопасности банка о звонке, с тем чтобы специалисты уведомили клиентов о новой схеме».

Между тем

И еще две новые схемы мошенников

За прошлую неделю появилось две новые мошеннические схемы. В рамках первой, о которой сообщила газета «Известия», злоумышленники звонят от имени Пенсионного фонда России (ПФР) с предупреждением о сокращении пенсии в том случае, если человек не погасит некую «задолженность» по специальному счету.

В рамках второй, на которую обратили внимание РИА Новости, — усовершенствовали старые методы с резервным счетом, на который нужно переводить деньги с целью «спасти» их, добавив элемент запугивания жертв уголовным преследованием.

Реквизиты банковской карты — это секретная информация. Если она попадет в руки не тех людей, вы можете потерять деньги.

В России 68% мошеннических операций совершается с помощью реквизитов. Это самый распространенный способ украсть деньги с карты. Мошеннику нужны только цифры, которые написаны прямо на карте, — и он уже сможет вас ограбить.

Что за реквизиты?

Реквизиты — это всё, что написано на карте: номер из 16 цифр (иногда 18), имя и фамилия владельца, срок действия и CVC-код — трехзначный код безопасности на обратной стороне. Для удобства мы отнесем к реквизитам и смс-код, который присылает вам банк, когда вы платите в интернете или переводите деньги.

По правилам платежных систем реквизиты нельзя сообщать посторонним. Если банк узнает, что ваши реквизиты попали в чужие руки, то сразу заблокирует карту. Однако кое-что сообщать все-таки можно. Если кратко, дела обстоят так:

Что можно сделать, зная реквизиты карты?

По реквизитам карты можно заплатить в интернете или оформить перевод с карты на карту. Человек, который знает ваши реквизиты, имеет полный доступ к деньгам.

Вернуть потерянное будет сложно. В договорах на оказание банковских услуг прописано, что ответственность за сохранность данных карты несет держатель карты. Если он сам добровольно эти реквизиты сообщил посторонним, банк за такие действия ответственности не несет. Придется обращаться в полицию и если она найдет мошенника, с него и взыскивать ущерб.

Какие реквизиты нужны вору, чтобы украсть мои деньги?

Обычно номер карты, срок действия, CVC-код и код из смс. Но есть магазины, которые проводят операции с меньшим числом реквизитов.

Например, чтобы заплатить на «Амазоне», нужен только номер, имя и срок действия. Ни кода безопасности, ни одноразового пароля из смс не нужно:

Виды мошенничества с картами

Фальшивые банкоматы. Не каждый банкомат, который вы видите, обязательно принадлежит банку. Мошенники могут скупать на черном рынке старые банкоматы, перенастраивать их и получать доступ к данным карты. Снять наличные в таком банкомате не получится — он выдаст сообщение, что купюр нет или что он неисправен. Зато такой банкомат передаст мошенникам все реквизиты карты.

Чтобы обезопасить себя, проверьте банкомат на карте с банкоматами в приложении банка.

Скрытые камеры. Мошенники крепят их на банкомат или прячут где-то возле. Миниатюрная камера направлена на клавиатуру банкомата и записывает, как клиенты вводят пин. Еще камера может записать все реквизиты, указанные на карте: имя владельца, срок действия и даже код безопасности.

Скимминг. Скиммер — это считыватель магнитной ленты на карте. Мошенники прикрепляют его к картоприемнику банкомата.

Банки знают об уловках мошенников, и поэтому начали выпускать банкоматы без картоприемников. На современных банкоматах карту достаточно приложить к специальной площадке со значком бесконтактной оплаты. Если есть альтернатива, рекомендую пользоваться именно такими банкоматами.

Траппинг, или «ливанская петля». Мошенник вставляет в картридер кусок фотопленки или пластика, и карта, попадая в прорезь, не возвращается владельцу, а попадает в конверт, который мошенник вытащит и получит возможность пользоваться картой.

По возможности пользуйтесь банкоматами без прорезей. В них карта в принципе не может быть удержана из-за неисправности устройства и к мошенникам в руки не попадет ни при каких обстоятельствах.

Накладная клавиатура. Мошенники устанавливают на банкомат поддельную клавиатуру поверх оригинальной. Поддельная запоминает все, что вы набираете, и передает нажатия на настоящие клавиши.

Фишинг. Это рассылка писем и уведомлений от имени брендов, банков, платежных систем, почтовых сервисов, социальных сетей. В письме содержится ссылка, якобы ведущая на сайт сервиса, но на самом деле она ведет на сайт мошенников, внешне не отличающийся от оригинала.

Пользователя убеждают ввести данные карты якобы для оплаты товаров или услуг, но на самом деле покупки не происходит, а данные попадают в руки мошенников.

Совет здесь только один: не переходить по ссылкам, если не уверены в их надежности. Убедитесь, что отправитель — именно тот, за кого себя выдает.

Смс-мошенничество. Мошенники через смс убеждают держателя карты перевести деньги. Например, предлагают поучаствовать в розыгрыше приза, получить компенсацию или просто позвонить на платный номер.

Вишинг — телефонное мошенничество. Самый распространенный сейчас вид мошенничества.

Мошенники представляются работниками службы безопасности, сотрудниками правоохранительных органов, Центробанка. Бывает, что они представляются покупателями на сайтах объявлений.

Цель у них одна — получить реквизиты карты: ее номер, код безопасности, а если повезет, то и код из смс.

Можно ли сообщать номер банковской карты и имя владельца

Если у кого-то есть номер карты, он не сможет украсть ваши деньги. Но он может использовать это знание для фишинга: прикинуться банком и выудить у вас другую информацию.

А вот если у мошенника есть и номер карты, и ваше имя латиницей, он сможет подобрать срок действия методом перебора и, например, привязать карту к «Амазону».

Номер карты и имя владельца следует беречь точно так же, как вы бережете данные паспорта.

Мошеннику нужен только номер карты, срок действия и ваше имя, чтобы украсть деньги.

Какие данные карты можно сообщать для перевода денег, а какие нельзя

| Можно сообщать | Нельзя сообщать |

|---|---|

| Номер из 16 цифр | Имя и фамилия |

| Cрок действия | |

| Код безопасности на обратной стороне | |

| Код из смс |

Можно сообщать

Нельзя сообщать

Номер из 16 цифр

Имя и фамилия

Код безопасности на обратной стороне

Вопросы о безопасности банковских карт из жизни

Я забыл карту в кафе, вернулся за ней через 15 минут. Надо перевыпускать? Лучше перевыпустить. Если вам не повезет, официант перепишет реквизиты в блокнот или просто сфотографирует карту. Он не будет тратить все деньги, а просто через месяц-другой по-тихому купит что-нибудь в интернете.

Если у вас не подключен смс-банк, вы можете даже не заметить пропажи денег с карты. А если клиент не забил тревогу, то и банк ничего не заметит. Вы никогда не узнаете, что деньги украли.

Официант унес карту, чтобы провести оплату на кассе. Это плохо? Да. Целую минуту он может делать с вашей картой что угодно. Если вам совсем не повезет, официант окажется еще и скиммером: проведет карту через специальный считыватель, потом продаст данные в Таиланд через анонимный форум. Там ребята обналичивают сразу и много.

Чтобы такого не случилось, попросите официанта принести терминал. Сейчас во всех приличных заведениях терминал приносят к столу. Но если такой возможности нет, сходите на кассу вместе с официантом.

Сотрудник отеля хочет, чтобы я прислал скан моей карты на электронную почту. Это вообще законно? Как ни странно, это распространенная практика.

Когда вы бронируете номер, отель может заблокировать деньги заранее, чтобы проверить вашу платежеспособность. Но далеко не все отели умеют принимать платежи через интернет. Поэтому сотрудник может попросить вас прислать полные реквизиты карты по электронной почте или продиктовать их по телефону.

Потом он забьет реквизиты руками в обычный терминал приема платежей. Деньги на вашей карте заблокируются. Обычно они возвращаются обратно на карту в течение месяца.

Риск все равно есть. Обычно в гостиницах внимательно относятся к личным данным клиентов: если вскроется утечка или мошенничество, платежная система заблокирует прием платежей. Но сотрудник отеля — обычный человек. Если у него уведут почту, мошенник завладеет в том числе и вашими реквизитами. Поэтому для бронирования лучше иметь отдельную карту, причем кредитную. Но об этом поговорим в другой статье.

Звонит друг, хочет вернуть долг на мою карту. Какие данные карты ему можно сказать? Можно продиктовать номер карты. Больше для перевода на вашу карту ничего не нужно.

Коллега хочет сфотографировать мою карту на Айфон, чтобы вернуть деньги за обед. Разрешать? Нет. Если у коллеги украдут телефон, у мошенников будет в том числе и фотография вашей карты. Пусть переводит по номеру.

Мама просит реквизиты карты, чтобы оплатить что-то в интернете. Что делать? Самый безопасный способ помочь маме — попросить у нее ссылку на интернет-магазин и оплатить покупку самому. Во всех остальных случаях вы рискуете. Мама запишет реквизиты на бумажку и забудет ее на работе.

Но если другого пути нет, продиктуйте реквизиты по телефону. Только предупредите маму, чтобы вводила цифры сразу на сайт, без промежуточных бумажек и заметок в телефоне. Причем делать это лучше в режиме инкогнито, чтобы браузер не запомнил данные карты.

Звонят с «Авито», хотят перевести деньги и просят код безопасности. Говорить? Нет. Скорее всего, это мошенник. Это самый простой развод, но он часто срабатывает. Если кто-то хочет перевести вам деньги, номера карты всегда хватит.

Звонят из банка, просят сказать номер карты. Говорить? Нет. Где бы к вам ни обращались — в соцсети, через почту или по телефону — не сообщайте незнакомым свои реквизиты. Если с вами связался сотрудник банка, у него и так есть все ваши данные.

Хочу похвастаться своей новой картой в инстаграме. Можно? Да, если замажете в фотошопе все реквизиты или выберете ракурс, который не позволит что-либо прочитать.

В остальных случаях это опасно, потому что на лицевой стороне карты достаточно данных, чтобы сделать покупку в интернете. Когда служба безопасности банка заметит, что вы выложили фотку вашей карты в открытый доступ, карту мгновенно заблокируют.

Реквизиты попали в чужие руки? Перевыпускайте.

Как защитить реквизиты

Может, стереть код безопасности с карты? Или заклеить чем-нибудь? С точки зрения платежных систем код безопасности — это необходимый реквизит банковской карты. Когда вы будете платить в офлайне, у продавца будет полное право не принять к оплате такую карту. Такое часто бывает, особенно за рубежом.

В России на реквизиты на карте почти никто никогда не смотрит. Так что удаление кода, если вы не выезжаете за границу, почти ничем вам не грозит.

А все-таки как защитить-то? Выпустите допкарту для интернет-покупок, а на основной карте отключите операции в интернете.

Вы можете выпустить до десяти дополнительных карт — в Тинькофф это бесплатно. А еще на карте можно установить лимит на покупки в интернете и снятие наличных.

Платите везде с дополнительной, а основную держите в подвале, как Илья Аноним.

Еще один способ обезопасить реквизиты карты — воспользоваться Системой быстрых платежей. Для перевода не нужно знать номера карты или счета получателя. Достаточно номера телефона — его и сообщите человеку, который хочет перевести вам деньги. Система позволяет без комиссии переводить до 100 000 Р в месяц.

Смс-банк подключать? Обязательно. Если злоумышленники попытаются расплатиться вашей картой, вы сразу об этом узнаете: банк пришлет смс или пуш-уведомление. Если на ваш телефон поступит сообщение с подтверждением покупки, которую вы не делали, срочно заблокируйте карту.

Правила безопасности при пользовании банкингом

Главное правило — клиент сам несет ответственность за свои действия. Обеспечить сохранность реквизитов карточного счета — обязанность владельца счета, а не банка.

Если скажете посторонним коды безопасности и пароли для входа, банк ответственности нести не будет. Поэтому лучше эту информацию никому не сообщать.

Зная код из смс, любой желающий может получить доступ к личному кабинету на сайте банка и распоряжаться всеми деньгами на счете по своему усмотрению.

Правила безопасности при бесконтактной оплате

Скрытые камеры могут стоять не только рядом с банкоматами. Их могут установить, например, в торговой точке, и они будут снимать реквизиты карты, чтобы потом недобросовестные работники магазина могли ими воспользоваться.

Я рекомендую держать карту таким образом, чтобы номер и срок действия не попадали в поле зрения камеры, или вообще прикрывать их рукой. Сам я иногда вообще не вынимаю карту из бумажника — просто прикладываю его к платежному терминалу. Карта при этом нормально считывается.

Встречались публикации о том, что терминал бесконтактной оплаты можно приложить к карману с картой и таким образом списать деньги. Теоретически это возможно, но на май 2021 года нет информации об уголовном деле, возбужденном по такому факту.

Если боитесь подобных краж, можно носить кошелек с карточкой в нагрудном кармане одежды: так вы можете контролировать тех, кто подходит к вам с терминалом оплаты. Еще можно разместить карточку в глубине сумки. Терминал бесконтактной оплаты сработает на расстоянии не более двух сантиметров, и размеров сумки может оказаться достаточно для защиты от несанкционированного снятия денег.

Что делать, если мошенники все-таки списали деньги с карты

В такой ситуации лучше как можно быстрее обратиться в полицию. О том, как это сделать, мы рассказывали в отдельной статье.

Запомнить

- Сообщать можно только номер карты и только проверенным людям.

- Имя, фамилию, срок действия и код безопасности сообщать нельзя.

- Смс-код нельзя сообщать никому и никогда.

- Оставили карту без присмотра — перевыпускайте.

- Заведите карту для офлайна с отключенными платежами в интернете.

Банки тоже защищают деньги на ваших счетах. Вот как это делает Тинькофф

Мониторит подозрительные операции. Банк смотрит, где совершается операция и насколько это место типично для вас. И, если система сочтет операцию нетипичной для вас, на всякий случай она может временно заблокировать карту и спросить ваше подтверждение.

Проверяет, что платите действительно вы. Для каждой операции со счетом в интернете вас просят ввести смс-код или задают вопросы, ответы на которые знаете только вы.

Подтверждает каждую покупку в интернете и перевод в приложении одноразовым кодом в пуш-уведомлении или смс.

Сообщает о входе в личный кабинет в смс. Если кто-то входит в ваш личный кабинет или приложение, вы сразу же об этом узнаете.

Бесплатно определяет номера. Можно включить бесплатный определитель номеров, и тогда во время звонка с незнакомого номера на экране вы увидите, кто звонит.

Все это можно испробовать на бесплатной дебетовой карте Tinkoff Black — ее быстро и бесплатно привезут домой или в офис.

Иллюстрация: Право.Ru/Оксана Острогорская

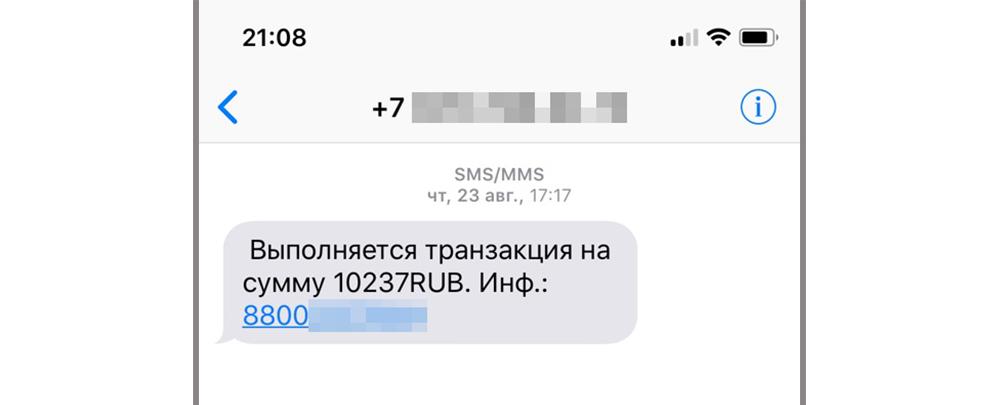

Чаще всего злоумышленники пользуются излишней доверчивостью и невнимательностью граждан. Отсюда самый популярный способ: клиенту банка приходит СМС с информацией о блокировке карты или проведении несуществующей платежной операции. В сообщении всегда указан номер телефона, на который предлагается позвонить для получения «более подробной информации».

Расчет делается на то, что испуганный получатель СМС тут же перезвонит её отправителю. А тот, представившись сотрудником банка, просит назвать все данные карты: ее номер, CVV- и PIN-код. Защититься от этого можно только одним способом: никак не реагировать на подобные СМС, а еще лучше – удалять их. Для спокойствия можно позвонить в свой банк (номер телефона указан на обороте карты), рассказать о ситуации и проверить счет.

Разновидностей фишинга (от англ. fishing – рыбная ловля, выуживание) много, но все сводятся к тому, что сам пользователь на сайте, созданном мошенниками, вводит данные своей карты. Такие странички очень похожи на сайт «родного» банка или магазина, а разница обычно в адресе, предупреждает Роман Янковский, партнер юрфирмы «Зарцын, Янковский и партнёры». Так, вместо alfabank.ru может быть alfabanc.ru, а вместо open.ru – oper.ru. Попасть на такой сайт можно разными путями:

- преступники по электронной почте отправляют владельцу карты подделанное под официальное письмо, рассказывает Дмитрий Солдаткин, председатель

Федеральный рейтинг.

группа

Семейное и наследственное право

группа

Трудовое и миграционное право (включая споры)

группа

Уголовное право

. В нем просят «для проверки» перейти по ссылке, которая и ведет на мошеннический ресурс; - на фальшивый портал пользователя может перебросить, когда тот нажмет на всплывающую рекламу;

- можно самому найти сайт мошенника при поиске нужной страницы.

После того, как вы ввели данные своей карты на таком ресурсе, эта информация пересылается злоумышленникам. Зная номер, имя владельца и срок окончания действия карты, преступники смогут расплачиваться ей на сайтах интернет-магазинов, где не требуется вводить CVV- или одноразовые коды. Еще один вариант – мошенники сразу перекинут оттуда деньги на свою карту через сервисы перевода Card2Card. Там тоже не требуется вводить CVV- и прочие дополнительные коды.

Для защиты внимательно проверяйте веб-адрес сайта банка и интернет-магазина, на который зашли – оригинальный это ресурс или его мошенническая копия.

Кроме внимательности, одной из самых простых профилактических мер, которая защитит от многих видов мошенничества, является подключение СМС-оповещения обо всех операциях с вашим банковским счетом. Если на телефон начнут приходить сообщения о платежах, которые клиент не совершал, – надо сразу обращаться в банк для блокировки карты. Еще один совет – записать в телефон или записную книжку номер своей кредитной организации. У некоторых банков есть удобная система, чтобы «заморозить» кредитную карту по одному СМС или через приложение на телефоне. Клиенту в СМС будет достаточно набрать: «БЛОКИРОВКА 1234 (последние цифры номера карты)». После чего можно пойти в банк и попросить перевыпустить карту, у которой будет уже другой номер. Сам счет при этом остается прежним, меняют только номер «ключа» – карты, которую уже знают преступники. Некоторые клиенты банков в качестве профилактики сами перевыпускают карту, не дожидаясь окончания срока ее действия. Это может стоить денег – лучше заранее проверить тарифы на сайте банка или в офисе, прежде чем пойти на такой шаг.

Установка нелицензионных программ приводит к тому, что злоумышленники заражают устройства пользователя вирусами, которые позволяют получить всю информацию из девайсов, поясняет Солдаткин. Эти вирусы работают таким образом, что передают мошенникам все данные, которые пользователь вводит в своем интернет-браузере: логины и пароли от разных сайтов, включая соцсети, интернет-банки, электронные кошельки и любые карточные данные. При этом компьютер или телефон пострадавшего может заразиться от любого скачанного файла. Одним из примеров подобного вируса являются кейлоггеры – программы, которые фиксируют нажатия клавиш на клавиатуре. Они становятся альтернативными клавиатурами, чтобы злоумышленник на своем компьютере мог видеть сведения, которые набирает жертва. Чтобы избежать заражения, необходимо постоянно обновлять антивирусную защиту и не открывать подозрительные ссылки и письма.

Для онлайн-покупок также можно завести специальную виртуальную карту: она не имеет реквизитов и привязана к конкретному владельцу. Чтобы ее получить, нужно обратиться в свой банк или открыть через личный кабинет в банковском приложении. На нее можно переводить деньги по необходимости – ровно столько, сколько нужно для покупки. Более простой вариант – завести обычную карту «только для покупок», установить на ней лимит единоразовых и ежемесячных трат. Для более эффективной защиты можно подключить к банковской карте технологию 3D Secure. Это еще одна «ступень» для проведения транзакции – чаще всего это СМС-код, который нужно ввести на сайте банка для подтверждения платежа.

Этот способ кражи средств с карт заключается в том, что мошенник устанавливает на банкомат одно устройство, считывающее информацию с магнитной ленты карты, а второе присоединяет к клавиатуре банкомата для записи пин-кода, говорит Янковский. Иногда вместо второго устройства используется видеокамера. Некоторые «фанаты своего дела» устанавливают целые поддельные банкоматы для получения таких сведений, отмечает эксперт: «Вы можете даже не заметить того, что с банкоматом не все в порядке: после ввода пин-кода устройство обычно имитирует ошибку». После этого ничего не подозревающий гражданин забирает карту, данные которой уже скопировало фальшивое устройство, поясняет юрист. Дальше преступнику лишь остается изготовить копию карты с помощью специального оборудования, которое продается за $200–300 даже в популярном интернет-магазине eBay, и снять с нее деньги.

Наиболее эффективная защита от перечисленных видов мошенничества – опять же внимательность клиента, уверяет Матвей Протасов, партнер

Федеральный рейтинг.

группа

Уголовное право

Профайл компании

. Он советует не передавать карту в руки посторонним лицам, закрасить или стереть защитный код на оборотной стороне, не сообщать посторонним её реквизиты и проверочные коды. Кроме того, в случае замены номера телефона всегда нужно отвязывать старый номер от банковских приложений, добавляет эксперт. Ещё один совет юриста – не хранить крупные суммы денег на «карточном» счёте, а переводить их туда с другого счёта по мере необходимости.

Это тоже может быть одной из форм мошенничества, рассказывает Янковский. Оплачивая какой-либо товар банковской картой, продавец сообщает, что платеж не прошел и необходимо повторить действие. Но и в первом случае, и при повторе операции деньги списываются, о чем покупатель в лучшем случае узнает в этот же день, поясняет эксперт.

Перед тем как проводить карту второй раз, лучше проверить свой баланс и посмотреть в интернет-банке список последних проведённых операций по карте. Если деньги уже списаны, лучше не платить еще раз, а обсудить ситуацию с продавцом: возможно, это действительно ошибка. Если же продавец настаивает на повторном платеже, а отказаться от покупки никак не хочется, то возьмите оба чека об оплате и будьте готовы к тому, что придется доказывать двойное списание. Если, конечно, продавец не скроется вместе с вашими деньгами.

Мошенники приходят в офис сотового оператора с поддельной доверенностью и просят изготовить дубликат сим-карты, к которой привязана банковская карта, и потом спокойно совершают операции по вашей карте, говорит Янковский. Также, если сим-карта прекращает действовать, мошенники могут зарегистрировать новую симку с тем же номером, который все еще привязан к банковской карте, предупреждает юрист. Чтобы защититься от такого мошенничества, некоторые сотовые операторы предлагают клиентам подключить услугу «Запрет обслуживания по доверенности». Но и это не поможет, если злоумышленники, зная о крупной сумме на карте, вступят в сговор с сотрудниками операторов сотовой связи. Тогда они все равно выпустят дубликат сим-карты для использования онлайн-банкинга или получения разового кода-пароля для крупной транзакции, объясняет этот способ Протасов. В такой ситуации банку и сотовому оператору придется доказывать отсутствие своей вины в случившемся. Если у них это не получится, то им придется выплатить украденные деньги клиенту. Именно к такому выводу пришел Верховный суд в деле № 5-КГ15-164 (см. «МТС или Сбербанк – кто возместит убытки за кражу денег со счета через «мобильный банк»).

Квалификация преступлений с картами

Российское законодательство только сейчас начинает подстраиваться под изменившиеся реалии. Осенью прошлого года Верховный суд в своем постановлении «О судебной практике по делам о мошенничестве, присвоении и растрате» подробно разъяснил правовые аспекты «мошенничества в сфере компьютерной информации» (ст. 159.6 УК РФ). Разработчики документа после долгих обсуждений сошлись на том, что это «вмешательство в функционирование средств хранения, обработки и передачи информации». Таким образом, постановление отделило «компьютерное» мошенничество от кражи через «ввод тех или иных сведений».

В частности, кражей, а не мошенничеством надо считать ситуацию, когда злоумышленник похитил деньги у жертвы, подобрав пин-код от чужой карты, или воспользовался «мобильным банком» другого человека. Но подобная трактовка применима лишь в том случае, если похититель не использовал при входе в приложение компьютерные вирусы или программы для взлома. Аналогично расцениваются и преступления, которые совершили с помощью поддельных сайтов, интернет-магазинов и электронной почты – их надо квалифицировать как «простое», а не «компьютерное» мошенничество. Документ разъяснил и то, что хищение электронных денег ничем не отличается от кражи наличных.

В обсуждаемой теме проблемным является вопрос о месте совершения преступления, отмечает партнер

Федеральный рейтинг.

группа

Уголовное право

Дарья Константинова: «ВС в своем постановлении оставил такой момент без разъяснений. И суды на основании позиции Конституционного суда стали относить к нему место открытия электронного счета потерпевшего».

Кто виноват: банк или клиент

Если деньги все же похитили, пользователю следует в первую очередь понять, как именно и когда все произошло. Для этого нужно сначала обратиться в банк, выпустивший карту, говорит Владислав Кудрявцев, юрист

Федеральный рейтинг.

группа

Уголовное право

. Связаться с кредитной организацией надо в течение первых суток, как только клиент обнаружил пропажу денег, иначе бремя доказывания ляжет на пострадавшего, а банк освобождается от ответственности компенсировать украденное (ч. 14 ст. 9 ФЗ «О национальной платежной системе»). После того как жертва известила банк о случившемся, надо идти в ближайшее отделение полиции и писать заявление о краже.

Если мошенник нашел клиента не случайно: знал, каким банком пользуется жертва и её телефон, то, скорее всего, из кредитной организации произошла утечка части конфиденциальных данных, говорит управляющий партнер

Федеральный рейтинг.

группа

Рынки капиталов

группа

Семейное и наследственное право

группа

Корпоративное право/Слияния и поглощения (high market)

группа

Разрешение споров в судах общей юрисдикции

группа

ТМТ (телекоммуникации, медиа и технологии)

группа

Экологическое право

группа

Арбитражное судопроизводство (средние и малые коммерческие споры — mid market)

группа

Уголовное право

16место

По выручке на юриста

21место

По количеству юристов

30место

По выручке

Профайл компании

Сергей Егоров. Но, по его словам, на практике доказать этот факт практически невозможно.

Если жертва в течение суток сообщила в банк о краже и обратилась в полицию, то именно кредитной организации придется доказывать, что они не виноваты в случившемся. Если у банка не окажется убедительных аргументов в пользу небрежности своего клиента, законности и должной осмотрительности своего поведения, то именно кредитная организация будет возвращать деньги (ч. 15 ст. 9 ФЗ «О национальной платежной системе»).

Но судебная практика по таким историям неоднородна. С банковской карты жителя Приморья Сергея Данилина* злоумышленники сняли деньги в одном из банкоматов города Богота (Колумбия). Хотя сам пострадавший в этой стране никогда не был, а в момент спорных операций ехал на поезде из Хабаровска во Владивосток. Но даже это обстоятельство не помогло ему взыскать деньги с банка. Первая инстанция, ссылаясь на то, что деньги снимались по правильному PIN-коду, посчитала виноватым в этой ситуации самого Данилина. Апелляция оставила такое решение без изменений (дело № 33-503). Вот и Сергею Рубцову* не удалось в судебном порядке добиться возврата денег, которые злоумышленники сняли у него с кредитной карты. Ульяновский областной суд подчеркнул, что при спорных операциях вводился правильный PIN-код, а на карте к моменту преступления уже имелся долг, накопленный самим пострадавшим (дело № 33-842/2015). Более того, апелляция заметила, что уголовное дело по факту кражи еще не доказывает снятие денег без ведома заявителя.

Лишь Анне Егоровой* из Ставропольского края удалось убедить суд в отсутствии своей вины. У нее сняли деньги через мобильное приложение банка, хотя она не подписывала договор на его подключение и даже не имела сотового телефона, без которого нельзя воспользоваться этой программой. Такие доказательства убедили Ессентукский городской суд, который постановил, что банк обязан вернуть истцу украденные деньги. Из-за такой неоднозначной судебной практики имеет смысл заранее застраховать свои средства от кражи. Такую услугу банки обычно предлагают сами при выдаче карты.

Дополнительные опции и решение законодателя

Самое сложное сочетать безопасность и удобство для клиента в пользовании банковской картой, ведь все дополнительные меры защиты обычно упираются в усложнение процесса покупок, отмечает Александр Степанов, эксперт по розничной банковской методологии одного из ведущих российских банков. На его взгляд, будущее в этой сфере лежит в широких возможностях интернет-банкинга и мобильных приложений, в которых клиент сможет сам настраивать дополнительные способы защиты: «К примеру, отключать опцию восстановления пароля через сим-карту или включать вспомогательные идентификаторы на вход в интернет-банк».

Многие клиенты банков опасаются приобретать карты с бесконтактной оплатой (технология PayPass), однако это опасение в некотором смысле излишне. Такие карты считаются наиболее безопасными из-за того, что возможность их клонирования полностью исключена. В случае потери такой карты клиент может оперативно её заблокировать, используя мобильное приложение или позвонив в банк.

Валерий Волох, адвокат, руководитель уголовной практики

Федеральный рейтинг.

группа

Арбитражное судопроизводство (корпоративные споры)

группа

Уголовное право

группа

Банкротство (споры mid market)

группа

Налоговое консультирование и споры (Налоговое консультирование)

группа

Экологическое право

О безопасности банковских клиентов заботится и законодатель – с 26 сентября 2018 года вступили в силу поправки к ФЗ «О национальной платежной системе». Нововведения наделяют банки правом без заявления клиентов приостанавливать выполнение подозрительных платежей на срок до двух рабочих дней, если операции произведены с нового устройства или новой сим-карты либо с «нетипичной» географией перечислений и суммой перевода. Кредитную организацию смутит, если вы станете оплачивать покупку со старого смартфона, хотя в течение полугода до этого рассчитывались через PayPass последней модели iPhone.

Если когда-то с устройства пытались незаконно выводить деньги, то сведения об этом девайсе попали в специальную базу ЦБ. Это означает, что когда кто-то снова решит вывести деньги через это устройство, банк заморозит такую операцию и станет уточнять информацию у своего клиента. Из кредитной организации владельцу карты позвонят и в том случае, если пару часов назад он оплачивал покупки, находясь на окраине Омска, а сейчас пытается снять деньги из банкомата в Колумбии. Аналогично вызовет подозрения у банка ситуация, когда с карты их клиента, живущего в Челябинске, в течение одного дня пойдут переводы денег в Венесуэлу. Хотя, раньше их клиент таких операций никогда не проводил.

Кроме того, новеллы легализуют обмен данными о случаях мошенничества в финансовой сфере между банками, подчеркивает Вадим Заборский, координатор направления «Информационная безопасность» проектного офиса по реализации программы «Цифровая экономика» из аналитического центра при Правительстве РФ.

Параллельно с этим Центробанк разработал проект указаний по этой же теме. Документ предполагает, что ЦБ станет получать сведения об операциях, которые похожи на мошеннические. Процедура будет следующей: после того, как кредитная организация заблокирует подозрительный платеж, она сразу направляет сведения о нем в Банк России. Информация, направляемая в Центробанк, должна включать в себя информацию о плательщике, получателе средств, об устройстве, с использованием которого осуществлялась операция, о номере карты, сумме, валюте операции, времени совершения операции и её номере. Если владелец карты решит перевести деньги получателю, находящемуся в такой базе, банк заморозит платеж и позвонит своему клиенту, чтобы уточнить необходимость проведения такой операции.

Перечисленные изменения тоже могут дать почву для нового вида мошенничества: злоумышленники будут звонить вам и просить назвать сведения карты, угрожая блокировкой за якобы подозрительную операцию. Поэтому базовым остается совет о внимательности в любых ситуациях.

* – имена и фамилии действующих лиц изменены.

Об электронных способах оплаты. Основные виды мошенничества

Фрод – вид мошенничества в области информационных технологий, представляющий собой несанкционированные действия и неправомочное пользование ресурсами и услугами в сетях связи.

Кардинг – вид мошенничества, при котором производится операция с использованием платежной карты или ее реквизитов, не инициированная или не подтвержденная ее держателем. Реквизиты платежных карт, как правило, берут со взломанных серверов интернет-магазинов, платежных и расчетных систем, а также с персональных компьютеров (либо непосредственно, либо через вирусные программы: «трояны» и «черви»).

Фишинг – создание мошенниками сайта, который будет пользоваться доверием у пользователя, например, сайт, похожий на сайт банка пользователя, через который и происходит похищение реквизитов платежных карт.

Скимминг – использование злоумышленниками скиммера – инструмента для считывания, магнитной дорожки платёжной карты. Скиммер представляет собой устройство, устанавливаемое в картоприёмник, и картридер на входной двери в зону обслуживания клиентов в помещении банка.

Основная задача скимминга – считать необходимые данные магнитной полосы карты для последующего воспроизведения ее на поддельной. Таким образом, при оформлении операции по поддельной карте авторизационный запрос и списание денежных средств по мошеннической транзакции будут осуществлены со счета оригинальной, «скиммированной» карты.

После копировании информации с карты, мошенники изготавливают дубликат карты и, зная ПИН, снимают все деньги в пределах лимита выдачи. Видеокамера, устанавливаемая на банкомат и направляемая на клавиатуру ввода в виде козырька банкомата либо посторонних накладок, например, рекламных материалов – используется вкупе со скиммером для получения ПИН-кода держателя, что позволяет получать наличные в банкоматах по поддельной карте.

Варианты GSM фрода

• При подписке на какой-то контент, за условную плату клиенту в договор включают очень высокий тариф на отписку, а после делают всё возможное, чтобы клиент решил отписаться.

• Невозвраты по SIM-картам кредитных тарифных планов.

• Оформление SIM-карт на потерянные документы с тем, чтобы полученные SIM-карты с роумингом использовать за границей. При этом счета за разговоры местный оператор отсылает оператору, выпустившему SIM-карту, с некоторой задержкой, а пока платит за разговоры самостоятельно.

• Откровенный обман, когда звонящий говорит, что, переводя небольшую сумму на его телефон, вы помогаете своемуродственнику, попавшему в аварию или в другую затруднительную ситуацию.

• Возможен вариант открытия платного сервиса, со способом оплаты посредством SMS-сообщений. При этом технически возможно получение отрицательного баланса на SIM-карте с дебетным тарифным планом.

• Превышение лимита количества отправляемых SMS-запросов, обусловленный техническими возможностями платформы ОСС, приводящий к получению абонентом заказываемых услуг без фактической их оплаты.

• Не скачивать файлы сомнительного характера. Лучше всего использовать официальные сайты программного обеспечения, если вы не хотите заразить свой компьютер вирусами.

• Регулярно обновлять антивирус. О необходимости этого даже не нужно объяснять, чем лучше защищен ваш собственный компьютер, тем меньше шанс получить вредоносную программу.

• Не выключать брандмауэр. Некоторые сервисы, онлайн-игры и другие сайты для корректной работы просят вас отключать встроенную систему интернет-защиты (брандмауэр). Мы советуем этого не делать и избегать такого рода проекты.

• Регистрировать e-mail на надежных сервисах.

• Не читать спам и не открывать письма с прикрепленными файлами. Из самого понятия спама понятно, что он не содержит осмысленной информации и его лучше регулярно удалять.

Эти общие нормы главным образом направлены на защиту вашего персонального компьютера от заражения вирусами.

Кибермошенники ежедневно пытаются украсть деньги у юрлиц о росте кибер атак пишет banki.ru.

Из этой статьи вы узнаете:

- Что такое система ДБО «Интернет-Клиент», электронная подпись, ключ электронной подписи и рутокен

- Как клиенты Банка получают рутокен и доступ в «Интернет-Клиент»

- Как крадут деньги с расчетных счетов

- У каких компаний чаще крадут деньги и что делать, если это произошло

- Может ли банк вернуть украденные деньги

- Что происходит, если клиент не заметил кражи и не обратился в банк

- Как бороться с кибермошенниками

- Какой самый безопасный и удобный способ защиты денег на расчетных счетах

Но сначала немного теории: разберемся с основными понятиями, определениями и принципами работы.

Что такое система ДБО «Интернет-Клиент», электронная подпись, ключ электронной подписи и рутокен?

Система дистанционного банковского обслуживания (ДБО) «Интернет-Клиент» — это Личный кабинет, в котором юрлицо управляет расчетным счетом: отправляет платежные поручения, формирует выписки по счетам, обменивается данными с бухгалтерской системой 1С, ведет переписку с банком.

Чтобы провести платеж, нужно сформировать электронный документ в Личном кабинете и «подписать» его. Для этого используется электронная подпись (ЭП) клиента, которая формируется с помощью ключа — уникальной последовательности символов, идентифицирующей клиента.

Ключ электронной подписи записан на USB-носитель — рутокен, или просто «токен».

Рутокен нужен только при входе в ДБО для аутентификации клиента и во время подписания платежек для формирования электронной подписи. Все остальное время ключ должен быть извлечен из компьютера.

Как клиенты Банка получают рутокен и доступ в «Интернет-Клиент»?

Когда клиенту открывают расчетный счет, тогда же подключают к системе ДБО, по заявлению. Он приезжает в Банк с паспортом и печатью компании, подписывает заявление и получает рутокен с ключом ЭП, диск с драйверами Rutoken и инструкцией по их установке. Порядок использования ключей ЭП именно таков и регламентирован Федеральным законом № 63 «Об электронной подписи». Только так можно гарантировать подлинность ключа электронной подписи и его безопасность.

Как крадут деньги с расчетных счетов?

Кибермошенники «взламывают» человека и крадут деньги его же руками.

Самый простой способ украсть деньги у компании — обмануть бухгалтера. Клиенту на электронную почту приходит письмо якобы от известного контрагента — у них, мол, изменились реквизиты. Клиент доверчиво создает шаблон и собственноручно отправляет деньги на счет мошенника.

«Троянские кони». Удаленный доступ к компьютеру жертвы. Мошенники заражают компьютер или ноутбук клиента «троянами». Это вирусы, которые позволяют преступнику удаленно управлять рабочим столом клиента.

Как заражают? Все как писал Гомер в «Илиаде». Под видом безобидного электронного письма или сайта, где вас просят что-нибудь скачать или ввести учетные данные.

Когда мошенник получает удаленный доступ к компьютеру, он формирует фальшивые платежные поручения и отправляет деньги на свои счета.

«Заливка» — «бомба» замедленного действия. «Заливка» подменяет реквизиты платежного поручения в момент их отправки, поэтому ее крайне сложно заметить. Однако «заливка» действует при определенных условиях и сроках, поэтому иногда может не сработать.

Например, компьютер «залили», а бухгалтер в отпуске и не пользуется ДБО. «Заливке» нечего делать, она «ждет». Когда бухгалтер вернется и начнет работать в «Интернет-Клиенте», «заливка» заменит реквизиты в платежках, но возможно, фирма-транзит уже закроется. Тогда деньги вернутся обратно на расчетный счет.

У кого крадут чаще: у маленьких или больших компаний?

Крадут у всех, это не зависит от размера организации и денежного оборота. Люди привыкли думать, что с ними ничего плохого не произойдет, — и мошенники этим пользуются. И если у «физиков» могут красть по чуть-чуть — то у юрлиц крадут сразу всё.

Что делать, если украли деньги с расчетного счета?

Если вы заметили, что у вас попытались украсть или украли деньги, нужно отключить устройство доступа. Вытащите рутокен, выдерните интернет-кабель, выключите компьютер, выньте шнур из розетки, у ноутбука нужно извлечь аккумуляторы.

Незамедлительно позвоните в банк (даже ночью) и сообщите о компрометации ключа, — подпись заблокируют. Напишите заявление на отзыв несанкционированных платежей либо отзовите их самостоятельно с другого устройства и с другим ключом ЭП. Рутокен везите в банк, компьютер — тоже, если попросят. Обязательно заявите в полицию!

Подробные методические рекомендации изложены на официальном сайте Национального платежного совета. Рекомендуем их скачать, внимательно изучить, распечатать и держать на рабочем месте бухгалтера.

Может ли банк вернуть украденные деньги?

Да, у банка есть рабочие способы остановки и возврата денег. Отправка фальшивой платежки — это еще не кража, потому что деньги не у мошенников, а в банке.

После банка деньги оказываются на корреспондентском счете банка принимающей стороны, который переводит деньги контрагенту. Далее — на счете заранее созданной фирмы, но и оттуда их надо вытащить. Обычно со счета компании деньги раскидывают по картам физлиц, потому что так их легче всего обналичить. Получается длинная цепочка, на каждом этапе которой деньги можно вернуть.

Важно понимать, что банк может только затормозить деньги, чтобы они не попали к мошенникам. Но вершить правосудие — дело полиции и прокуратуры. Преступление произошло не против банка, он не является пострадавшей стороной. Поэтому чтобы вернуть деньги обратно на расчетный счет, клиент должен обратиться в полицию и суд.

Что происходит, если клиент не заметил кражи и не обратился в банк?

Клиенты редко успевают вовремя заметить попытку хищения. Банк сам распознает и останавливает их. Если возникают подозрения, специалисты сами перепроверяют платежные поручения и связываются с клиентом: уточняют реквизиты, сумму, назначение платежа, сам ли клиент делал платежку и по доброй ли воле.

Как можно бороться с кибермошенниками?

Нужно не бороться, а исключить саму возможность нападения. Теперь вы знаете, что «сломать» попытаются человека и его устройство-доступ к счету — значит, начинать нужно с себя. Что конкретно делать?

Ограничьте возможность использования и контролируйте доступ к расчетному счету:

- Мы рекомендуем вам иметь два независимых устройства (например, компьютер и ноутбук) и два ключа ЭП с разными правами. На одном устройстве вы формируете платеж, а на втором — проверяете, совпадают ли данные. Если все идентично — подписываем и отправляем. Если нет — не подписываем и бьем тревогу в банке

- Рутокен вставляйте только для входа в ДБО и подписания платежек — все остальное время он должен быть вытащен из компьютера

- На компьютере должен быть пароль. Не «12345», а хороший пароль, который знаете только вы. Если встаете со своего рабочего места, блокируйте компьютер

- В браузере пароли, пин-коды и учетные данные запоминать нельзя. Каждый раз вводите заново

- Поставьте ежедневно обновляемый антивирус

- Не работайте в ДБО с правами администратора — только с правами пользователя. Если злоумышленник завладеет вашим компьютером, он не сможет установить свои программы без прав администратора

- Когда работаете в ДБО, закройте другие вкладки в браузере. Не устанавливайте либо удалите на компьютер с ДБО сервисы удаленного доступа, типа Team Viewer, и не проверяйте электронную почту.

Контролируйте расходы и зачисления. Вы должны знать, сколько денег на счете было, сколько вы хотите использовать и сколько там должно остаться.

Пользуйтесь Выпиской-онлайн — там отображаются операции и баланс по счету на текущее время и за последние 6 месяцев. Она доступна с компьютера, телефона и планшета. Для просмотра выписки рутокен не нужен, так как связи со счетом у нее нет. Поэтому смотреть выписку-онлайн можно хоть каждые 5 минут — это безопасно.

Если вам пришли деньги, которых вы не ожидали, — не возвращайте их через ДБО. Предложите другой способ (вплоть до суда). Проверьте, что за компания к вам обратилась. Уточните, как произошла ошибка. Найдите их сайт и реквизиты. Перезвоните на официальный номер телефона, свяжитесь с бухгалтером или директором. Убедитесь, что это не мошенники.

Использовать 2 устройства и 2 рутокена неудобно. Существует ли безопасный и удобный способ защиты денег на расчетных счетах?

Самым безопасным и при этом удобным решением является рутокен PINPAD. С этим устройством можно пользоваться ДБО даже на зараженном вирусами компьютере.

Отличие рутокена PINPAD от USB-токенов в том, что при формировании электронной подписи на экран пин-пада выводятся реквизиты платежа. Пин-пад и есть независимое устройство, на котором осуществляется проверка подлинности платежа.

Если мошеннику удалось сфальсифицировать платежные поручения, клиент увидит разницу на пин-паде еще до подписания и отправки платежек. А это значит, что платежные поручения невозможно подделать.

Разработчики систем ДБО пока еще не поддерживают работу с рутокеном PINPAD, хотя работы ведутся. Поэтому клиентам следует не только надеяться на банк, но и самим быть бдительными.

Схемы мошенничества с пластиковыми картами: при переводе денег на карту, через мобильный банк

Если говорить о мошенничестве с пластиковыми картами в его обиходном понятии, то способы мошенничества с банковскими картами весьма разнообразны. Например:

- мошенничество при переводе денег на карту — преступник обманом выведывает номер карты и CVV-код — якобы для перевода оплаты или чтобы вернуть ошибочный перевод, и, соответственно, получает возможность расплачиваться чужой картой в интернете;

- мошенничество с банковскими картами через мобильный банк — мошенник начинает подключать со своего устройства мобильный банк к чужой карте, а код для подключения выведывает у владельца карты, получившего СМС; это позволяет мошеннику быстро вывести средства со всех счетов владельца карты или получить кредитную карту и воспользоваться ею;

- путем добавления к банкоматам (настоящим или поддельным) особого устройства, считывающего данные с карты; этот вид имеет собственное название — скимминг (на основе полученных данных изготавливается поддельная платежная карта, с помощью которой снимаются деньги со счета);

- путем установок на банкоматы накладок, захватывающих карту, или «ливанской петли» (специальные устройства или просто кусок жесткой пленки, которые не дают карте попасть в банкомат; мошенники подсматривают ПИН-код и, дождавшись ухода жертвы в банк, достают карту и снимают с нее деньги).

Банки и правоохранительные органы не без успеха борются с перечисленными преступлениями, поэтому их распространенность в России постоянно меняется в зависимости от таких факторов, как усиление банками защиты карт и банкоматов и ответное техническое развитие мошенников.

Обязан ли банк вернуть деньги при списании их с банковской карты или через интернет-банк без согласия клиента, узнайте в КонсультантПлюс. Есл у вас нет доступа к системе К+, получите пробный демо-доступ бесплатно.

Мошенничество с номерами банковских карт: технические способы борьбы

Большое значение для борьбы с мошенниками, совершающими хищения с платежных карт, стало изменение 16.03.2015 «Положения о требованиях к обеспечению защиты информации при осуществлении переводов денежных средств…», утв. Банком России 09.06.2012 № 382-П. Указанные изменения фактически исключили использование платежных карт, на которых информация сохранена только на магнитной полосе: согласно п. 2.19 Положения, с 01.07.2015 возможна выдача дебетовых или кредитных карт, оснащенных и микропроцессором, и магнитной полосой. Это усложнило подделку кредитных карт на основе информации от скимминга.

Затем многие банки (Сбербанк, Газпромбанк, ВТБ, Банк Москвы и др.) и международные платежные системы (Visa, MasterCard) ввели защиту от несанкционированных владельцем карты платежей в интернете. Ранее использовалась схема мошенничества с банковскими картами, при которой посторонними лицами оплачивались покупки в интернете в тех магазинах, которые требовали минимум реквизитов для оплаты (только номер карты, номер и имя владельца, номер и CVV/CVC-код). Противодействует такому методу хищения технология 3D-Secure — она предусматривает совершение оплаты лишь после ввода в интернет-магазине кода, полученного на привязанный к карте номер мобильного телефона.

ВАЖНО! Мошенничество с номером банковской карты в интернете подпадает не под состав по ст. 159.3 УК РФ, а под состав по ст. 159.6 УК РФ.

Мошенничество с пластиковыми картами в России — юридические способы борьбы

Специальные виды мошенничества появились в Уголовном кодексе РФ 10.12.2012 (см. закон от 29.11.2012 № 207-ФЗ о поправках в УК и ряд других законодательных актов), среди них и мошенничество с платежными картами.

Ранее действия, подпадающие ныне под квалифицированные составы, считались мошенничеством, предусмотренным ст. 159 УК РФ. Важной вехой в квалификации мошенничества, в том числе и с платежными картами, стало постановление Пленума Верховного Суда РФ от 30.11.2017 № 48.

Последствием появления новых специальных составов мошенничества для уже осужденных или находящихся под следствием граждан стала переквалификация их действий (см., например, постановление Президиума Самарского областного суда от 29.05.2014 № 44у-86/2014). Дело в том, что новые виды мошенничества были сочтены законодателем не столь общественно опасными — максимальная санкция за их совершение ниже, чем за мошенничество по ст. 159 УК РФ (4 месяца ареста против 2 лет лишения свободы за неотягченные деяния).

Обратите внимание! При наличии подозрений насчет совершения мошеннических операций необходимо обратиться в правоохранительные органы и написать заявление о совершении преступления.

Скачать бланк такого заявления можно бесплатно, кликнув по картинке ниже.

Заявление о совершении преступления (о мошенничестве)

Скачать

Как вернуть деньги, списанные с банковской карты физлица без его согласия? Ответ на этот вопрос есть в КонсультантПлюс. Получите пробный демо-доступ к системе К+ и бесплатно переходите в материал.

Состав преступления при мошенничестве с платежными картами

В отношении субъективной стороны мошенничества с пластиковыми картами отметим, что это умышленное преступление (прямой умысел). Причем несмотря на то что хищение происходит не «из кармана» потерпевшего, преступник рассчитывает удовлетворить свою корысть именно за счет владельца карты, а не банка, через который похищаются денежные средства.

Субъект данного преступления — лицо, достигшее 16 лет.

Объектом являются, как и в других составах главы 21 УК РФ, общественные отношения в сфере права собственности. Нет единого мнения о предмете преступления — в данном случае таковым считают в том числе:

- денежные средства;

- права владельца карты на похищенные денежные средства.

Возможно, предмет отличается в зависимости от того, какую цель преследовал преступник, вводя в заблуждение сотрудника банка или торговой организации: например, получение кредита для держателей зарплатной карты явно говорит о том, что предметом являлись права настоящего владельца карты.

ВАЖНО! Карта может быть только платежной — дебетовой или кредитной — но не топливной или иной картой скидочной программы, на которой отсутствуют денежные средства для хищения.

Объективная сторона специфична по сравнению с другими видами мошенничества — вводится в заблуждение путем обмана или злоупотребления доверием не владелец имущества, как обычно происходит в «классическом» составе мошенничества ст. 159 УК РФ, а сотрудник банка или торговой организации. Состав является материальным, то есть хищение признается совершенным после получения преступником денег или иных имущественных благ и появления у мошенника возможности распорядиться похищенным.

Разграничение мошенничества с пластиковыми картами и смежных составов

Очевидно, что далеко на каждый вид мошенничества, воспринимаемый гражданами в качестве мошенничества с использованием платежных карт, признается таковым уголовным законом. Квалифицировать по специальной ст. 159.3 УК РФ можно, например:

- скимминг, если изготовленная в результате фальшивая карта используется для приобретения товаров, получения в банке кредитной карты (ст. 159.1 УК РФ в последнем случае неприменима, так как для мошенничества в сфере кредитования принципиально наличие субъекта-заемщика);

- совершение офлайн-покупок по похищенной карте;

- получение платежной карты по подложным документам (см. Справку-обобщение изучения судебной практики рассмотрения судами Самарской области уголовных дел о преступлениях, предусмотренных ст. ст. 159.1 – 159.6 УК РФ).

Изготовление и сбыт фальшивых платежных карт образуют самостоятельный состав преступления — ст. 187 УК РФ. В случае когда лицо изготовило, а потом использовало банковскую карту в торговой организации, содеянное им квалифицируется по совокупности ст. 187 и 159.3 УК РФ.

ВАЖНО! Принципиальным признаком преступления по ст. 159.3 УК РФ является введение в заблуждение сотрудника банка или торговой точки — например, когда для оформления кредитной карты якобы держателю зарплатной карты мошенник предъявляет поддельный паспорт (см. п. 17 постановления Пленума Верховного Суда РФ от 30.11.2017 № 48). Когда преступник снимает наличные по фальшивой или украденной карте в банкомате, это не образует состава мошенничества, так как нет лица, которое вводится в заблуждение с использованием пластиковой карты. Такое преступление является кражей (ст. 158 УК РФ).

Итоги

Итак, мошенничество с использованием банковских карт — весьма узкий состав преступления, под который подпадают хищения лишь с банковских дебетовых или кредитных карт и только путем предъявления этих карт злоумышленниками в банк или торговую организацию для расчетов. Все прочие «схемы» мошенников, в которых фигурируют пластиковые карты, являются либо кражей (ст. 158 УК РФ), либо иными видами мошенничества.

Распространенные вопросы

Что делать, если мошенники получили данные карты и списали деньги?

Если мошенниики каким-то образом смогли получить доступ к карте и списали с нее денежные средства, то потерпевшему следует:

- Обратиться в банк и заблокировать карту.

- В офисе банка написать заявление о том, что указанная операция не была совершена потерпешим.

- Написать заявление в полицию о краже денежных средств с карты.

Что делать, если звонят из банка и просят реквизиты карты, кода доступа?

Ни в коем случае не сообщайте никому реквизиты своей карты, а также CVC код, расположенный с обратной стороны карты. Представители банка знают на кого зарегистрирована карта и видят сведения клиента.

Так же мошенники используют смс рассылку с сообщением о том, что карта заблокирована. Клент перезванивает по указанному номеру, а мошенники сообщают, что на сервере произошел сбой и просят номер карты и пин-код, который был выслан на телефон потерпевшего. Как только эти сведения сообщаются, мошенники могут управлять счетом жертвы.

Что такое фишинг?