Где собираются лучшие C# разработчики?

На нашем митапе, который пройдет 2 февраля в Нижнем Новгороде!Встречаемся в 18:30 в баре Talk&More🍺.

Как выйти на SPO в текущих условиях: чек-лист

Опираясь на собственный опыт проведения SPO, мы подготовили для вас чек-лист, как наиболее эффективно провести вторичное публичное размещение ценных бумаг сегодня.

Positive Technologies на конференции HighLoad++ 2022: доклады ведущих экспертов компании, конкурс по поиску уязвимостей

Заходите на наш стенд, чтобы пообщаться с экспертами, узнать методы поиска уязвимостей и обеспечения безопасности ПО, поискать уязвимости в ходе конкурса, выиграть мерч, а еще сделать тату, раздобыть стикеры и выпить газировки из нашего взломанного советского автомата.

PT Network Attack Discovery 11 обнаруживает на 20% больше сетевых угроз и аномалий

PT NAD 11 теперь можно установить на российскую операционную систему Astra Linux и развернуть всего за 15 минут.

Positive Technologies приглашает на онлайн-презентацию новой версии PT NAD

Система поведенческого анализа трафика не оставит хакеру ни одного шанса

Приглашаем на вебинар «Песочница промышленного масштаба: защищаемся от атак на АСУ ТП с помощью PT Sandbox»

Количество атак на 🏭промышленность выросло на 53%, согласно исследованию Positive Technologies. Отрасль уже несколько лет входит в тройку сфер, к которым приковано внимание злоумышленников, а основным инструментом остается применение вредоносного ПО — используется в 61% атак.

Positive Technologies 23 августа в онлайн-эфире представит динамический анализатор приложений PT BlackBox

Даже идеальный исходный код (если бы такой существовал) — еще не гарантирует безопасность. Чтобы вовремя находить уязвимости и предотвращать реализацию недопустимых событий, важно проводить динамическое тестирование приложения и анализировать его поведение в среде использования.

Топ-10 крутых фильмов про хакеров по версии тех, кто знает о них все

Делимся подборкой фильмов и сериалов о киберпреступниках и тех, кто выводит их на чистую воду. Уверены, она будет интересна даже тем, кто далек от кибербеза и высоких технологий. В топе — ставшие почти классикой «Хакеры» и побивший все рекорды популярности «Мистер Робот».

Работа в кибербезе: приглашаем разработчиков на встречу

Рынок отечественной информационной безопасности штормит: вал кибератак (их интенсивность увеличилась в десятки раз), уход зарубежных вендоров, необходимость поиска и создания отечественных альтернатив. Positive Technologies приглашает вас на встречу разработчиков. 27 апреля в 19:00 в московском офисе компании (Преображенская пл.,

Приглашаем на онлайн-запуск PT Industrial Cybersecurity Suite

Positive Technologies объединяет ключевые продукты компании для защиты АСУ ТП в PT Industrial Cybersecurity Suite (PT ICS) — первую комплексную платформу для защиты промышленности от киберугроз.

Как выйти на уровень безопасной разработки?

Уязвимости в приложениях — это деньги. Каждая пятая уязвимость грозит бизнесу серьезными последствиями. Устранять последствия после выхода в продакшен — дорого. Дешевле и проще анализировать код на стадии разработки.

Как нас обманывали кибермошенники в 2021 году: 10 самых популярных «фишинговых» тем и инфоповодов

Вакцинация и COVID-19, громкие кинопремьеры и чемпионат мира по футболу, онлайн-знакомства и путешествия — на каких интересах, желаниях и слабостях пользователей чаще всего играли киберпреступники в 2021-м и каких уловок ждать от них сегодня.

IAMeter: не ошибается ли SAST-сканер?

Время на прочтение

10 мин

Количество просмотров 61

Как можно оценить качество работы SAST-инструмента? Ответ простой: посмотреть на количество false positive и false negative срабатываний на заранее подготовленном уязвимом приложении.

Мы выложили в открытый доступ на GitHub новую версию IAMeter — уязвимого приложения, созданного специально для оценки эффективности SAST-анализаторов. Просканировав его анализатором PT Application Inspector, мы убедились, что SAST вполне может быть как точным, так и полным одновременно, — нашлись все настоящие уязвимости, но не было срабатываний на заведомо ложных.

Предлагаем и вам проверить свой анализатор в «боевых» условиях — сканируйте проект IAMeter и пишите о полученных результатах в комментариях или в наш Telegram-чат.

Подробнее

Как начать заниматься багхантингом веб-приложений. Часть 2

Уровень сложности

Простой

Время на прочтение

11 мин

Количество просмотров 1.4K

В прошлый раз мы рассказали о том, что такое платформы и программы багбаунти, какой базовый инструментарий может использовать багхантер, чтобы облегчить или автоматизировать поиск, привели реальные примеры уязвимостей из старых версий приложений с открытым исходным кодом и посоветовали хорошую литературу для самостоятельного изучения.

В этой статье поговорим о том, что такое скоуп (scope) — устанавливаемые программой границы, в рамках которых разрешается проводить багхантинг, — как работать со скоупом и какие инструменты могут быть полезны. Кроме того, покажем несколько реальных примеров уязвимостей других классов, а в конце вас ждет небольшой бонусный раздел.

Читать

О машинном обучении с точки зрения ИБ: реальная обстановка

Уровень сложности

Простой

Время на прочтение

6 мин

Количество просмотров 1.6K

Привет! В эфире Александра Мурзина, руководитель отдела перспективных технологий Positive Technologies. Наша компания разрабатывает решения для информационной безопасности. В частности, моя команда помогает создавать средства защиты, которые применяют методы машинного обучения, а еще исследует безопасность таких алгоритмов. Сегодня предлагаем рассмотреть машинное обучение с точки зрения защищенности и вспомнить самые интересные инциденты.

Узнать больше

Как экспертиза в области мониторинга событий ИБ помогает создавать качественные продукты. Часть 2

Уровень сложности

Простой

Время на прочтение

6 мин

Количество просмотров 907

Друзья, всем привет. Недавно мы анонсировали серию публикаций о детектировании атак (attack detection) и тех вызовах, c которыми сталкиваются пользователи средств защиты. В первой статье этого цикла материалов мы уже раскрыли секреты attack detection в привязке к SIEM-решениям (системам мониторинга событий ИБ и выявления инцидентов, security information and event management) и поделились лайфхаками, как облегчить работу операторов и автоматизировать часть рутинных задач. В этом материале — подробнее о том, как механизм построения цепочек запускаемых процессов в MaxPatrol SIEM помогает выявлять атакующих в сети.

Читать

(Не)безопасная разработка: как выявить вредоносный Python-пакет в открытом ПО

Время на прочтение

5 мин

Количество просмотров 2.3K

Открытое ПО сегодня привлекает повышенное внимание с разных сторон — разработки, бизнеса, технологий. Естественно, и его безопасность стоит отдельным вопросом, ведь злоумышленники также активно интересуются open source и создают угрозы для безопасной разработки. Доставка вредоносного кода через сторонние зависимости стала одним из опасных способов заражения.

В сложившейся ситуации, ввиду развития тренда, уже недостаточно просто искать вредоносный код: его нужно анализировать и прорабатывать возможные интеграции с другим ВПО, связи между контрольными серверами и т. п. Соответственно, к этому нужно привлекать вирусных аналитиков и специалистов по threat intelligence. Именно поэтому наша команда заинтересовалась поиском угроз в публичных репозиториях и разработкой системы для оперативного выявления вредоносов. В нее мы вложили весь наш опыт исследования ВПО, атрибуции — всего, с чем мы сталкивались в процессе изучения APT-группировок. В итоге мы создали систему PT PyAnalysis, которую можно встроить в процесс безопасной разработки.

Читать

ChatGPT показала 5 тысяч самых опасных файлов, с помощью которых можно легко взламывать сайты

Время на прочтение

3 мин

Количество просмотров 18K

Я попросил представить нейросеть ChatGPT, которую уже прозвали революционной из-за широкого кругозора и способности давать точные ответы на любые запросы — от сочинения музыки до написания программного кода, что она создала сайт и забыла удалить из корневой папки файлы, которые могут представлять наибольшую ценность для злоумышленников.

Читайте, что из этого получилось.

Подробнее

Группировка Cloud Atlas — угроза для госсектора России и стран Азии и Восточной Европы

Время на прочтение

7 мин

Количество просмотров 3.2K

Специалисты нашего экспертного центра безопасности (PT Expert Security Center, PT ESC) отследили новую активность хакерской группировки Cloud Atlas: в III квартале 2022 года она организовала фишинговую атаку на сотрудников государственных ведомств России. Группа использует сложные тактики и техники, что серьезно затрудняет анализ, однако расследование одного из инцидентов позволило нам получить полную картину действий киберпреступников.

Полный отчет с разбором вредоносного ПО и основных техник APT-группировки читайте в нашем блоге, а под катом мы поделимся главными моментами нашего расследования.

Читать

Зеркалирование GitHub-проектов в 2023 году

Время на прочтение

5 мин

Количество просмотров 4.9K

По ряду причин я решил зеркалировать свои открытые GitHub-проекты на другие платформы совместной разработки. Сделать это оказалось не так просто. В этой короткой статье описаны трудности, с которыми мне пришлось столкнуться, и итоговое рабочее решение.

Читать далее

Как багхантеры ищут уязвимости: лайфхаки и неочевидные нюансы

Время на прочтение

7 мин

Количество просмотров 4.5K

Багхантинг — очень интересное занятие (по моему скромному мнению 🙂). Никогда не знаешь, какую уязвимость удастся найти сегодня. Каждый белый хакер уникален и имеет собственный стиль. Тяжелым трудом он приобретает необходимые навыки и оттачивает техники поиска уязвимостей определенных классов. В случае успеха приложенные усилия окупаются наградой — крупным денежным вознаграждением.

Чтобы упростить получение необходимых навыков другим багхантерам и не растягивать этот процесс надолго, я создал сайт с большим количеством уязвимостей. По сути, это тестовый стенд, где любой желающий может практиковаться и улучшать навыки по поиску проблем ИБ.

Исследуйте безопасность сайта и репортите найденные баги в комментариях.

Узнать больше

Опасайтесь синих лис: разбор нового MaaS-стилера BlueFox

Время на прочтение

9 мин

Количество просмотров 2.7K

Мы, специалисты PT Expert Security Center, регулярно отслеживаем угрозы ИБ, в том числе как ранее известные, так и впервые обнаруженные вредоносные программы. Во время такого мониторинга в нашу песочницу PT Sandbox попал любопытный образец вредоносного ПО. Согласно первым результатам анализа трафика, он походил на RedLine — самый популярный инфостилер в киберпреступных каналах и чатах в Telegram за последние три года. Однако дальнейшее исследование показало, что пойманный вредонос — BlueFox. Это свежий инфостилер, который хоть и недавно появился в хакерской среде, но уже успел засветиться за рубежом.

Чем примечателен BlueFox, читайте в нашем разборе. Забегая вперед, отметим, что эта история ярко иллюстрирует преимущества совместной работы сетевых аналитиков и реверс-инженеров.

Подробнее

Как экспертиза в мониторинге событий ИБ помогает создавать качественные продукты

Время на прочтение

7 мин

Количество просмотров 1.6K

Друзья, всем привет! Представляем вашему вниманию серию публикаций о детектировании атак (attack detection) и о тех вызовах, c которыми сталкиваются пользователи средств защиты. Это первая статья из цикла материалов. В ней мы раскроем секреты attack detection в привязке к SIEM-решениям (системам мониторинга событий ИБ и выявления инцидентов, security information and event management), расскажем, какой вклад PT Expert Security Center (PT ESC) вносит в экспертизу MaxPatrol SIEM и как это помогает детектировать атаки, поделимся нашим опытом обработки срабатываний правил корреляции.

Подробнее

Итоги Standoff 10: о технологической независимости, переходе на отечественные операционки и опасности цифрового следа

Время на прочтение

14 мин

Количество просмотров 2.1K

Три дня подряд десять команд хакеров со всего мира[1] пытались ограбить банк, нарушить работу нефтегазовой отрасли, транспорта или реализовать другие недопустимые события в виртуальном Государстве F, построенном на настоящих физических IT-системах и контроллерах. Шесть команд защитников наблюдали за действиями атакующих и расследовали инциденты. Одновременно на площадке Standoff 10 ведущие эксперты по информационной безопасности обсуждали наиболее острые проблемы отрасли: замену ПО иностранных вендоров, развитие отечественного опенсорса, атаки шифровальщиков, при которых невозможно заплатить выкуп. Рассказываем обо всем по порядку.

Узнать больше

Payment Village на PHDays 11: как проверяли на прочность онлайн-банк

Время на прочтение

14 мин

Количество просмотров 1.4K

Всем привет! В нашем блоге мы уже рассказывали о том, что на форуме Positive Hack Days 11 работала специальная зона Payment Village, где любой желающий мог поискать уязвимые места в онлайн-банке, банкоматах (если вдруг пропустили, читайте подробный райтап) и POS-терминалах.

В первую очередь мы оценивали критичность каждого найденного бага, затем подсчитывали общее количество уязвимостей, которое участник нашел во время исследования банковской системы. Награда в 50 тысяч рублей по традиции присуждалась тому, кто обнаружил самые опасные бреши, — в этом году победителем стал catferq. Он отыскал наибольшее число заложенных нами уязвимостей, среди которых были два критических бага, а также один баг, о наличии которого не подозревали даже мы :).

Делимся райтапом и подробными итогами конкурса.

Читать разбор

Positive Technologies на HighLoad++ 2022: доклады экспертов, конкурс по поиску уязвимостей и безлимитная газировка

Время на прочтение

2 мин

Количество просмотров 881

Positive Technologies 24 и 25 ноября примет участие в конференции для разработчиков высоконагруженных систем HighLoad++ 2022.

Заходите на наш стенд, чтобы пообщаться с экспертами, узнать методы поиска уязвимостей и обеспечения безопасности ПО, поискать уязвимости в ходе конкурса, выиграть мерч, а еще сделать тату, раздобыть стикеры и выпить газировки из нашего взломанного советского автомата.

Подробнее

Информационная безопасность в промышленности и энергетике. Что с ней не так?

Время на прочтение

9 мин

Количество просмотров 2.5K

Привет! Я Дмитрий Даренский, руководитель практики промышленной кибербезопасности в Positive Technologies. Уже более 15 лет я занимаюсь построением технологических сетей и систем связи, а также помогаю создавать комплексные системы безопасности для промышленных предприятий. В этой статье я расскажу о современных подходах к информационной безопасности и недопустимых событиях в электроэнергетике. Возможно, вы удивитесь, но подобные инциденты уже случались. Например, в 2019 году в Венесуэле резкий сброс мощности в энергосистеме привел к тому, что 80% страны осталось без света на пять суток, а каскадное отключение электросетей в Индии годом позже затронуло транспортную инфраструктуру страны, вызвав значительные нарушения в работе систем управления поездами и дорожным движением.

Подробнее

Из-за чего весь сыр-бор: про уязвимость Text4Shell

Время на прочтение

7 мин

Количество просмотров 6.6K

За последнюю неделю в сфере инфобеза стали появляться новости о втором пришествии уязвимости Log4Shell, получившей название Text4Shell. Первым об уязвимости сообщил Alvaro Muñoz, который рассказал о возможности удаленного выполнения произвольных скриптов в продуктах, использующих библиотеку Apache Commons Text.

Сама уязвимость была обнаружена еще в марте 2022 года, но команде Apache Commons потребовалось время на ее исправление и выпуск обновлений библиотеки. Уязвимости был присвоен идентификатор CVE-2022-42889 (CWE-94 — Code Injection) и достаточно высокий уровень риска CVSS 9.8.

Когда уязвимость была обнаружена, некоторые эксперты выразили сомнения в том, что она представляет серьезную опасность. Они ссылаются на то, что уязвимость невозможно эксплуатировать в версиях JDK 15+, а также на то, что попадание пользовательских данных в функцию интерполяции переменной маловероятно. Однако при дальнейшем изучении уязвимости были выявлены и другие векторы ее эксплуатации.

Наша команда PT Application Inspector решила определить уязвимые места в исходном тексте, оценить выпущенный патч от команды разработки и посоветовать шаги, которые помогут защититься от возможных атак.

Читать далее

Время на прочтение

13 мин

Количество просмотров 2.6K

Привет, Хабр! А вот и обещанный пост с продолжением истории о стажировке начинающих ибэшников в команде SOC экспертного центра безопасности Positive Technologies (PT ESC). Как мы писали в предыдущей статье, ребятам еще не приходилось сталкиваться с реальной хакерской активностью, поэтому финальным аккордом их стажировки мы решили сделать участие в кибербитве The Standoff. Ниже мы расскажем, какой план и формат работы мы предложили подопечным на битве, разберем парочку кейсов из их отчетов и поделимся отзывами самих ребят. А еще попробуем ответить на главный вопрос: насколько реально для начинающих специалистов без практического опыта обнаружить и расследовать действия настоящих злоумышленников?

Welcome под кат!

Читать

Изучаем троянскую повестку с мимикрией под XDSpy

Время на прочтение

8 мин

Количество просмотров 7.1K

В ходе постоянного отслеживания угроз ИБ утром 3 октября в одном из Telegram-чатов мы заметили промелькнувший файл со злободневным названием Povestka_26-09-2022.wsf. Беглый осмотр содержимого привлек наше внимание, и мы решили разобрать его подробней. И, как оказалось, не зря.

Подробности под катом

Как начать заниматься багхантингом веб-приложений

Время на прочтение

14 мин

Количество просмотров 11K

Компании могут проверять свои продукты, сервисы или инфраструктуру на реальность взлома разными способами: это и пентест, и редтиминг, и bug bounty. Дыры в программном обеспечении могут обернуться убытками для компаний и компрометацией персональных данных (а иногда и финансовыми потерями) для пользователей. В этой и следующих статьях мы подробно пройдемся по теме bug bounty и расскажем о том, как прокачаться в багхантинге веб- и мобильных приложений.

Первая статья будет особенно интересна самым маленьким начинающим багхантерам. Но и те, кто уже зарабатывал на этом, смогут найти для себя что-то новое.

Под кат

Самый SOC: история одной стажировки в Positive Technologies. Часть первая

Время на прочтение

8 мин

Количество просмотров 3.9K

Отечественный рынок кибербезопасности испытывает как никогда острую потребность в новых квалифицированных кадрах: согласно исследованию Positive Technologies, число кибератак постоянно растет. А подписанный в мае 2022 года указ Президента РФ «О дополнительных мерах по обеспечению информационной безопасности Российский Федерации» выступил дополнительным стимулятором спроса на специалистов по мониторингу и реагированию на инциденты.

Мы осознаем, что начинающие ИБ-специалисты являются ценным активом для нас, наших партнеров и клиентов, и поэтому регулярно проводим различные программы, направленные на развитие и поддержку молодых кадров. Например, с 7 февраля по 6 июня 2022 года мы организовали масштабную 4-месячную стажировку в экспертном центре безопасности Positive Technologies (PT Expert Security Center).

Про идею стажировки, практическую работу ребят в качестве аналитиков первой линии SOC[1], учебные занятия и их первые шаги в ИБ читайте под катом.

Подробнее

События17 декабря 2021 в 17:009 312

«Позитив» вышел на биржу, ищем позитив для инвесторов

Компания провела прямой листинг на Московской бирже и позволила инвесторам самим определить цену

Рис. 1. Источник: манифест «Группы Позитив»

История компании

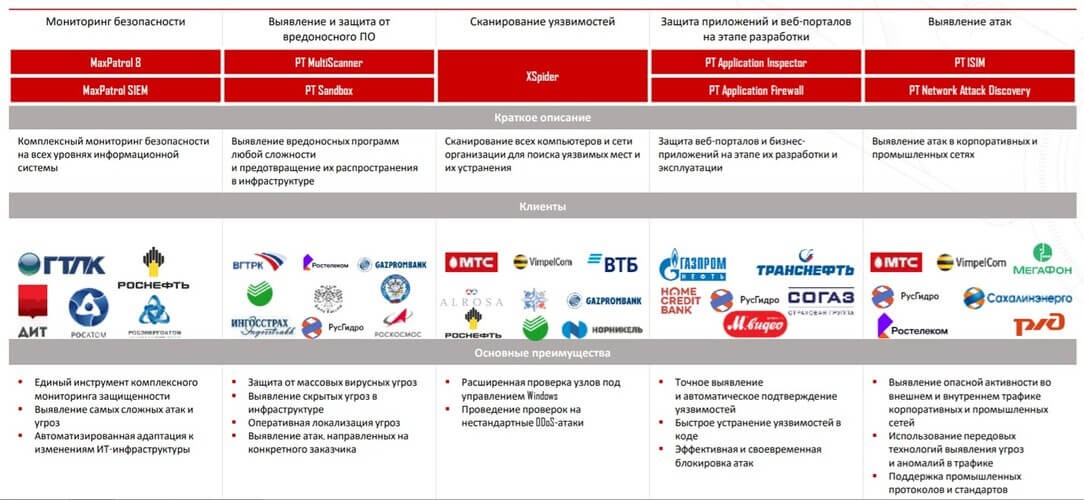

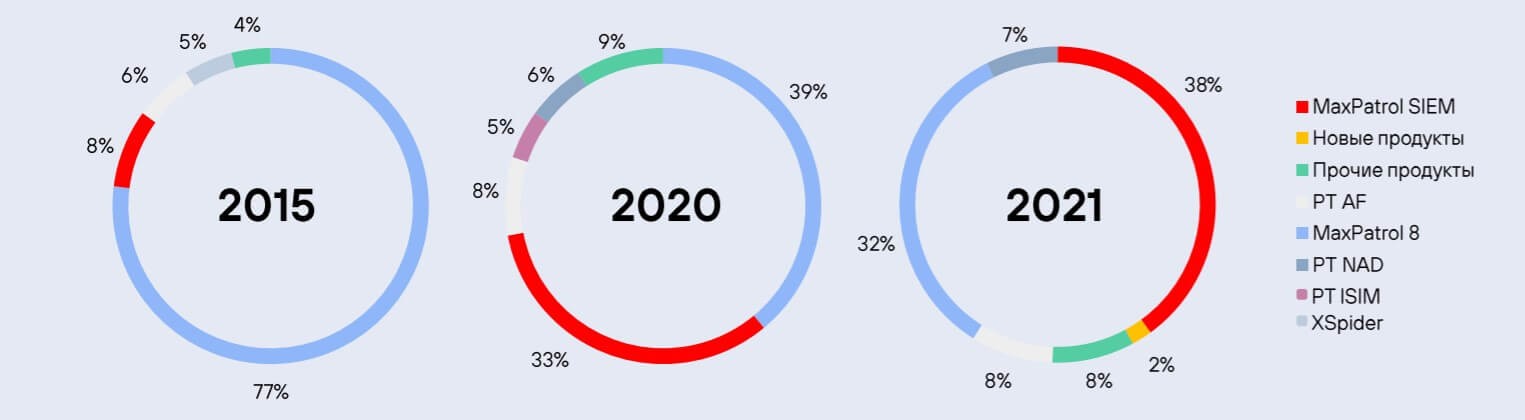

Рис. 2. Источник: презентация «Группы Позитив»

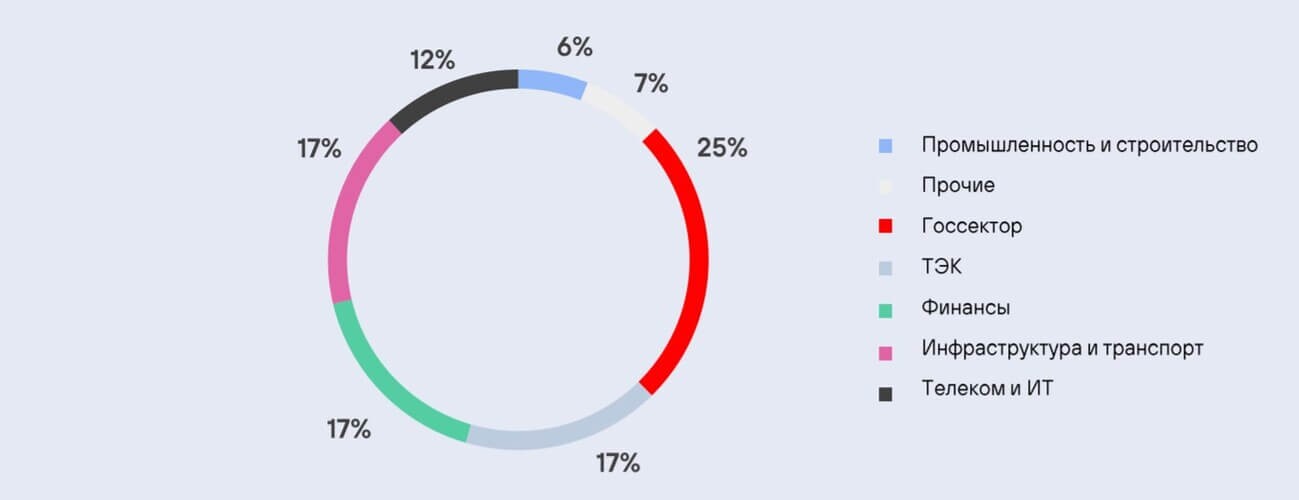

Компания сегодня

Рис. 3. Источник: презентация «Группы Позитив»

Рис. 4. Источник: сайт «Группы Позитив»

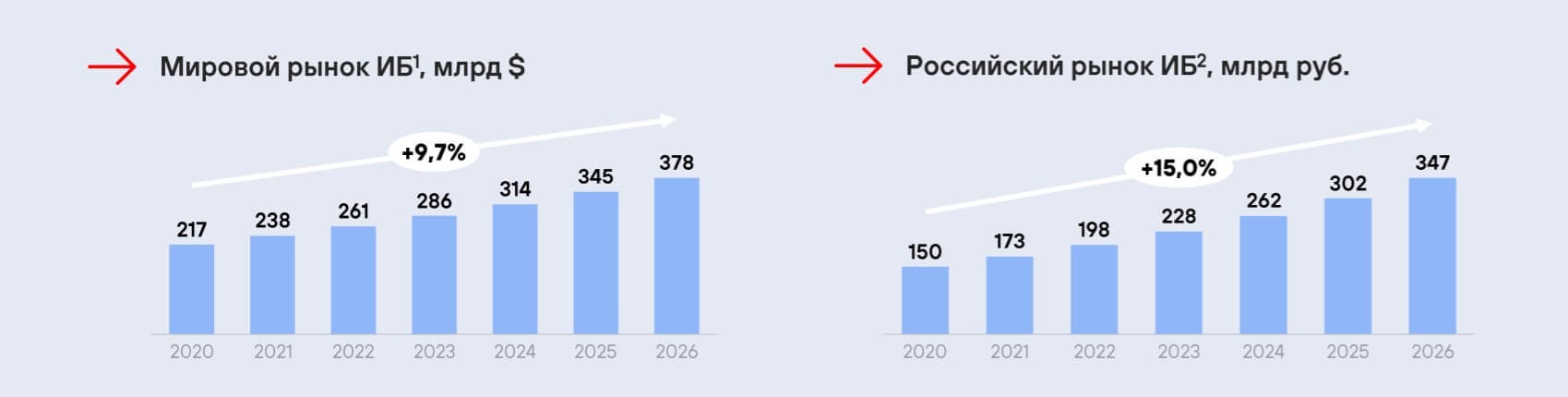

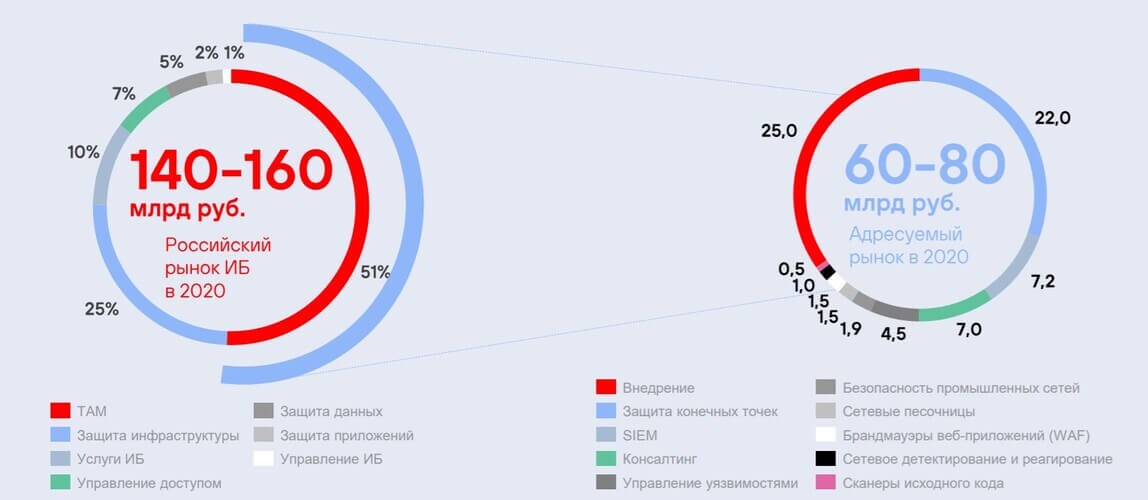

Ситуация на рынке и положении компании

Рис. 5. Источник: презентация «Группы Позитив»

Рис. 6. Источник: презентация «Группы Позитив»

Рис. 7. Источник: презентация «Группы Позитив»

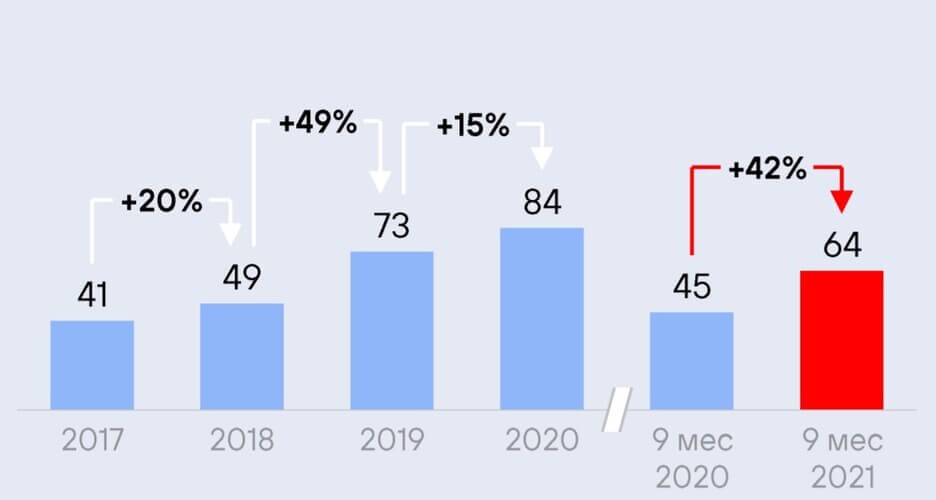

Операционные показатели «Группы Позитив»

Рис. 8. Источник: презентация «Группы Позитив»

Рис. 9. Источник: презентация «Группы Позитив»

Рис. 10. Источник: презентация «Группы Позитив»

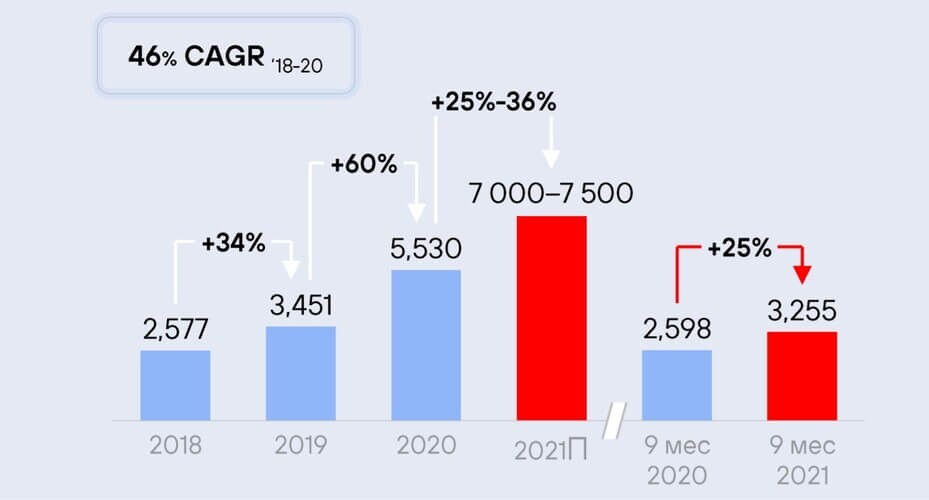

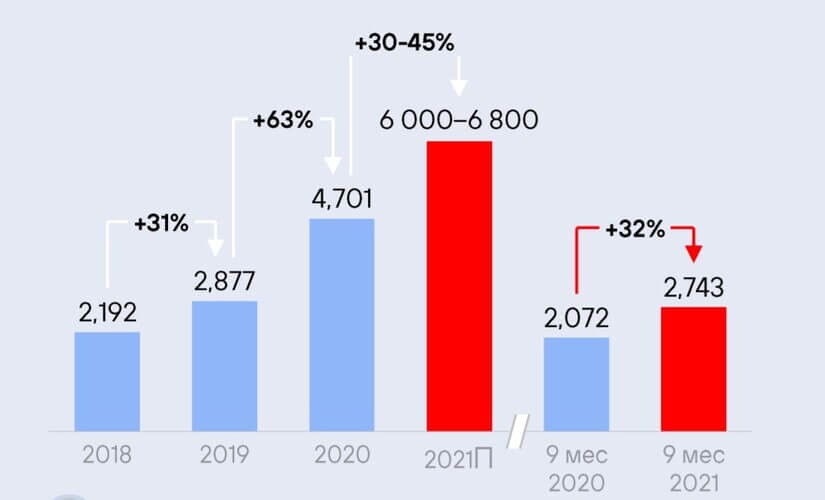

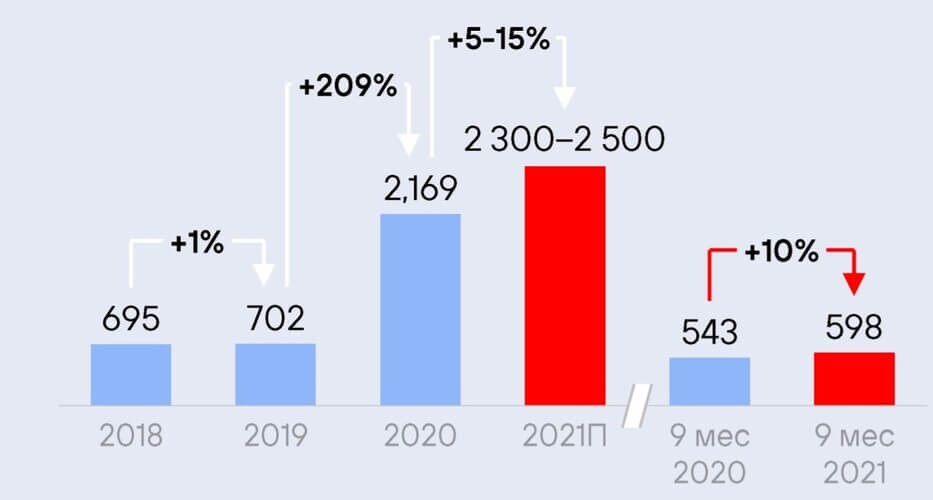

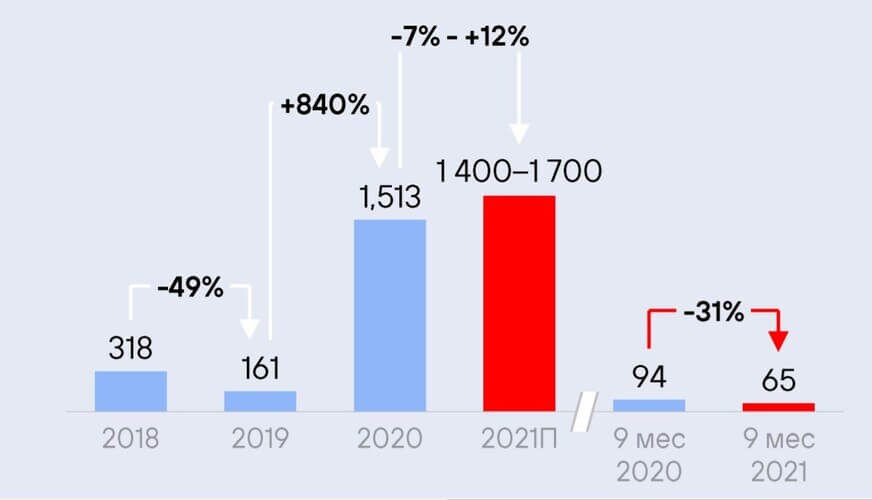

Финансовые показатели «Группы Позитив»

Рис. 11. Источник: презентация «Группы Позитив»

Рис. 12. Источник: презентация «Группы Позитив»

Рис. 13. Источник: презентация «Группы Позитив»

Рис. 14. Источник: презентация «Группы Позитив»

Рис. 15. Источник: презентация «Группы Позитив»

Рис. 16. Источник: презентация «Группы Позитив»

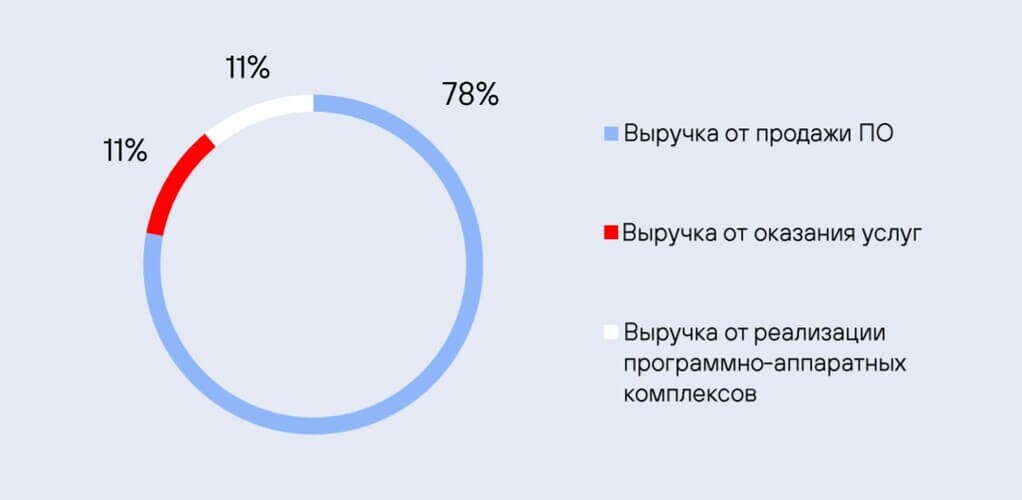

Структура «Группы Позитив»

Рис. 17. Источник: презентация «Группы Позитив»

Дивидендная политика

Первые итоги размещения

Рис. 18. Источник: данные Московской биржи

Positive Technologies, идея создания которой родилась из разговоров на даче во Фрязино, входит в число крупнейших независимых компаний по кибербезопасности в России с выручкой 6,22 млрд рублей (рост в 2020-м — 52%). А ее основатель немного не дотянул до списка 200 богатейших бизнесменов России — его состояние Forbes оценил в $450 млн

15 апреля США ввели санкции против шести технологических компаний, которые, по версии США,«оказывают поддержку киберпрограмме» российской разведки, в том числе и компании Максимова Positive Technologies. Этот текст для майского выпуска журнала Forbes, который выйдет 22 апреля, был написан до того, как стало известно о санкциях против Positive Technologies.

В 2002 году Юрий Максимов, его родной брат Дмитрий и друг Евгений Киреев строили беседку на даче в подмосковном Фрязине — пилили бревна, красили крышу, а заодно жарили шашлык, варили картошку и обсуждали создание новой компании. В том году произошла китайская масштабная кибератака на Пентагон, NASA и Госдеп, позднее получившая название «Титановый дождь». Эта атака считается первой киберразведывательной операцией в мире.

Дмитрий Максимов работал в банке «СбС-Агро» специалистом по сетевой безопасности и к тому времени уже четыре года писал себе в помощь и усовершенствовал программу XSpider — сканер уязвимостей. В начале 2000-х никто не платил за софт, пользователи предпочитали пиратские продукты, и Дмитрию даже в голову не приходило предлагать свою программу по кибербезопасности за деньги. Поэтому он выложил ее в свободный доступ, и каждый желающий мог бесплатно скачать XSpider. Однако, встретившись на природе, друзья осмелели и решили рискнуть — попробовать продавать софт по кибербезопасности. Для начала они арендовали офис в Алтуфьеве, повесили в нем зеркала, купили мебель. Евгений и Дмитрий инвестировали в проект несколько десятков тысяч долларов, которые получили от продажи поисковика «Апорт» компании Golden Telecom. Партнеры наняли офис-менеджера, продажника и программиста, который начал переделывать бесплатную версию XSpider в коммерческую. Компанию назвали Positive Technologies.

Positive Technologies, идея создания которой родилась из разговоров на даче во Фрязино, входит в число крупнейших независимых компаний по кибербезопасности в России с выручкой 6,22 млрд рублей (рост в 2020-м — 52%). А ее основатель немного не дотянул до списка 200 богатейших бизнесменов России — его состояние Forbes оценил в $450 млн.

Дети ВПК

Максимов разговаривает с Forbes по видеосвязи с Мальдивских островов, куда полетел отдыхать с женой и дочкой. В салоне самолета его соседом был заместитель председателя правления Тинькофф Банка Оливер Хьюз, с ним у Максимова приятельские отношения. И не только с ним — 43-летний Максимов знаком со многими предпринимателями и банкирами из высшей лиги.

Юрий Максимов родился в наукограде Фрязино в семье инженеров местных предприятий, ориентированных на военно-промышленный заказ. В 4–5-м классах мальчик увлекся программированием: классная руководительница старшего брата Дмитрия преподавала информатику, поэтому Юрий в свободное время сидел в классе с компьютерами и учился программировать. В начале 1990-х после развала Советского Союза промышленность и оборонка влачили жалкое существование, и Максимовы из семьи с достатком выше среднего превратились в нищих. «Мне было 13 лет, это такой романтический возраст, когда все нипочем. Но сейчас я понимаю, насколько это была большая трагедия для родителей», — вспоминает предприниматель.

Накануне денежной реформы 1991 года, в ходе которой многие россияне потеряли свои сбережения, семья купила мешок сахара, телевизор и недостроенный гараж, из-за нехватки денег стройматериалы для него приходилось искать в окрестностях. «У нас был мотоцикл с коляской, мы из старых фундаментов вынимали кирпичи, грузили в люльку мотоцикла, ехали и строили из них стены», — вспоминает Максимов. К 17 годам он освоил программирование, а свободное время заполнял картишками, тусовками и пивом. После окончания школы Максимов поступил на физфак МГУ (специальность «радиофизика»). И тогда его будущая супруга твердо сказала ему, что надо завязывать с тусовками. Максимов послушался и купил очередную книжку по программированию. А в следующем, 1996 году устроился на свою первую работу в компанию «Октава», которая занималась шумоизмерительной техникой. Буквально за лето он написал для компании аналог ERP-системы, а на гонорар купил свою первую машину — ржавые «Жигули».

«У владельца и основателя «Октавы» я научился очень многому, а главное, что он всегда давал свободу действий. Поэтому я занимался там, по сути, всем тем, что придумал сам», — вспоминает Максимов. Работа принесла ему успех — через несколько лет он купил квартиру и «имел очень хорошую зарплату». Именно тогда произошел разговор на даче, который привел к рождению компании Positive Technologies.

Без дня рождения

У компании Positive Technologies нет официальной даты рождения. «Мы зарегистрировали юрлицо, потом сняли офис, сделали три-четыре шага, оглянулись назад — а компания уже работает», — вспоминает Максимов. Основным продуктом была программа XSpider. В 2002 году казалось невероятным, что можно построить большой бизнес на продаже софта в России, рассуждает Максимов. Выложенную в сеть версию XSpider бесплатно скачали 300 000 раз. «Когда видишь, что твоим продуктом, пускай и бесплатно, но пользуется большое количество людей по всему миру, это дает основание верить, что ты делаешь правильные шаги», — говорит Юрий.

Рынок разработки в России тогда только начал развиваться, на нем работало много мелких компаний. По данным издания CNews, его объем составлял 6,8 млрд рублей (рост за 2001 год — 50%). Россия находилась в начальной стадии информатизации, основным сегментом рынка было «железо». Развитие собственной разработки сдерживало пиратство, с которым государство особенно и не боролось.

Тем не менее коммерциализация проекта удалась: крупные компании — пользователи XSpider согласились перейти на коммерческую версию, которая позволяла не просто просканировать определенный компьютер, а организовать мониторинг безопасности всей сети. К 2004 году штат компании вырос с шести до 11 человек, а ее клиентами стали Сбербанк, «Вымпелком», Магнитогорский металлургический комбинат и даже Министерство обороны. Компания росла органически. «Сколько заработали, на столько и расширились», — вспоминает специалист в области информационной безопасности и искусственного интеллекта, бывший технический директор Positive Technologies Сергей Гордейчик.

Существенной конкуренции со стороны российских компаний у Positive Technologies не было, продолжает Гордейчик, она соревновалась в основном с зарубежными производителями — IBM, Symantec, Qualys, Imperva. На рынке кибербезопасности крупный заказчик, например «Роснефть» или «Россети», использует решения сразу нескольких вендоров, говорит эксперт по информационной безопасности Cisco Алексей Лукацкий. И поскольку Positive Technologies выпускает продукты в сегменте защиты от вредоносного кода, систем предотвращения вторжений, анализа событий, у нее много конкурентов: Cisco, российские Group-IB, «Лаборатория Касперского», RuSIEM, «Эшелон», добавил он.

Максимов совмещал стартап и работу в «Октаве» до 2004 года, а потом стал техническим директором Positive Technologies и сосредоточился на бизнесе. По словам Гордейчика, XSpider не мог обеспечить значительного роста компании, поскольку программа проводила точечные проверки компьютерной сети «набегами», а большие корпоративные заказчики нуждались в постоянном мониторинге защищенности. Positive Technologies начала разработку второго продукта — системы MaxPatrol для непрерывного контроля корпоративной инфраструктуры на всех уровнях, рассказывает Гордейчик. Максимов говорит, что Positive Technologies всегда стремилась создать платформу, которая не давала бы хакерам проникнуть в компанию клиента. Этот путь занял около 10 лет, в течение которых у компании появилось 11 новых решений. Наибольшей популярностью сейчас пользуются системы контроля защищенности MaxPatrol 8, выявления инцидентов MaxPatrol SIEM и защиты веб-приложения от атак Application Firewall — эти продукты приносят компании ежегодно больше половины выручки.

В 2007 году, накануне финансового кризиса, Максимов возглавил компанию и принял непростое решение — несмотря на нехватку денег и отсутствие подушки безопасности, предоставлять продукт бесплатно, если клиенты не могли заплатить. «Зато мы получили большую лояльную базу заказчиков, которые точно знали, что, когда дела идут не очень, мы не будем вытаскивать у них последнюю копейку», — объясняет логику Юрий. С ростом компании происходила и трансформация ее акционерной структуры. На старте Максимов, его брат и Евгений Киреев владели равными долями, но постепенно партнеры Юрия отходили от дел, а акции перераспределялись между новыми руководителями компании. Сейчас Максимов контролирует 55,3% компании, остальные акции распределены между ключевыми сотрудниками.

«Можно превратить это в схематоз, но тогда история закончится»: что принесет ИТ-отрасли налоговый маневр

Крымский консенсус

В 2014 году пассажиры на железнодорожной станции Термини в Риме с удивлением смотрели на информационное табло: внезапно расписание изменилось, часть поездов оказалась отменена, а отправление и прибытие других — перенесено. Неразбериха продолжалась всего несколько минут, после чего табло приняло привычный вид.

Это была хакерская атака, но не настоящая, а демонстрационная. Positive Technologies показывала одну из своих базовых услуг — проверку уязвимости заказчика перед хакерам. «Клиент может прийти к нам и попросить такую услугу — мы ее выполняем, и тогда он понимает, как его на самом деле будет ломать хакер и насколько такой взлом будет успешным», — говорит Максимов. За годы существования Positive Technologies выполнила сотни таких тестов в России и за рубежом. Когда банк просит продемонстрировать, как с его счетов крадут 3–4 млрд рублей, и это происходит, первое лицо сильно переосмысливает происходящее, уверяет Максимов.

В 2012–2013 годах компания открыла офисы в Лондоне, США, Южной Корее, Индии и на Ближнем Востоке. Клиентами Positive Technologies стали «Почта Италии», компании Samsung, LG, Hyundai, Emirates и другие известные бренды. «У нас с самого начала были международные амбиции, они и сейчас есть», — говорит Максимов. Но после того как в начале 2014 года Крым стал частью России, Positive Technologies начали давить западные конкуренты, говорившие, что «российская компания может быть связана с KGB». «Поэтому, когда случился Крым, мы приняли решение разделить бизнес на две компании, одна стала полностью западной», — вспоминает Максимов.

Тогда же основатель бизнеса отступил от своего принципа «IT-компания должна быть прибыльной» и взял у частных лиц в долг сумму, сопоставимую с годовой выручкой компании, под 26% годовых в долларах (в банках привлечь такую сумму было невозможно, фонды отказали). «Это был большой шаг с точки зрения уверенности в тех действиях, которые ты совершаешь: когда ты взял деньги и у тебя нет вообще никакой возможности их не отдать, ты становишься более жестким, требовательным и решительным», — говорит Максимов. Зачем? Он хотел «сделать системные изменения в компании». По пути пришлось уволить многих сотрудников, а для культуры менеджмента, принятой в Positive Technologies, это был неприемлемый сценарий. Однако в итоге выручка начала расти на 50% в год, и бизнес вышел на новый уровень. Кредит Максимов отдал.

Среди клиентов Positive Technologies — МВД, Минфин, МЧС, правительства Москвы и Московской области, Пенсионный фонд России, МИД, Федеральная налоговая служба, «Ростелеком», «Россети», хотя доля госконтрактов в выручке в 2020 году составила менее 10%, по данным самой компании. В 2018 году Positive Technologies заключила два госконтракта с «Ростелекомом» на сумму более 288 млн рублей, согласно данным «СПАРК-Интерфакса». С февраля 2021 года компания участвует в тендере Федеральной службы по техническому и экспортному контролю на 300 млн рублей.

IPO для физиков

Если Positive Technologies по аналогии с «Лабораторией Касперского» сумеет масштабировать продажи за рубежом, то обороты компаний можно будет смело сравнить в ближайшем будущем, уверен Сергей Гордейчик. В 2019 году выручка компании Касперского составила $685 млн, ее большая часть формировалась вне России. Однако из-за скандалов с якобы имевшим место вмешательством российских хакеров в выборы президента США американские госучреждения и их подрядчики потеряли возможность использовать софт «Лаборатории Касперского». Запрет бессрочный, действует с сентября 2019 года. Удар по бизнесу. У Positive Technologies есть швейцарская компания, которая работает только на западный рынок, — ее выручка в 2020 году составила $4,4 млн.

В России может состояться первое IPO компании по кибербезопасности

Cейчас на Западе любое упоминание российской компании и одновременно кибербезопасности ассоциируется с «русскими хакерами». Поэтому, возможно, Positive Technologies и собирается стать публичной, не впадая в полную зависимость от западных фондов. В феврале 2022 года компания планирует разместить на Московской бирже около 10% акций при оценке $3 млрд. В Positive Technologies детали планируемого IPO не комментируют.

Среди инвесторов Максимов хочет видеть физических лиц из IT-индустрии, которые «более прогрессивно оценивают российские IT-компании». Для этого Positive Technologies уже сейчас выпускает управленческую отчетность, «понятную не только финансистам». Возможно, компания совместно с банками-организаторами разработает специальное мобильное приложение, установив которое, частные инвесторы смогут сами участвовать в IPO. В июле 2020 года Positive Technologies выпустила облигации на 500 млн рублей со сроком обращения три года, бумаги торгуются на Московской бирже, сейчас их доходность составляет 9,5% годовых. «Я в тот момент лично увидел, как занимаются инвестициями айтишники. У них есть инсайдеры в любой технологической компании, которых они могут спросить, как на самом деле обстоят дела», — говорит Максимов.

Кибербезопасность — трендовое направление, считает аналитик ИК «Велес Капитал» Артем Михайлин. По мере того как бизнес все больше переходит в онлайн и увеличивается количество данных в сети, этот сегмент становится все более востребованным: «Бумаги компаний, которые работают в сфере кибербезопасности, будут пользоваться спросом у инвесторов еще довольно долгое время».

Позитивный подход

Максимов дружит с миллиардером и считает его компанию главным конкурентом. «Несколько дней назад мы с Женей Касперским вместе пили чай и договорились, что будем изо всех сил конкурировать, провоцируя друг друга на все большие и большие свершения. Потому что, когда ты не конкурируешь, ты начинаешь стагнировать», — рассказывает Максимов уже в офисе в Москве. Евгений Касперский отказался от комментариев для этой статьи. «Юрий — энтузиаст, который увлечен идеей безопасности для страны в целом. Он думает не только о своем мирке, а шире: это происходит, когда твой бизнес выходит на значимые обороты, хочется подумать о чем-то большем, чем своя собственная компания», — говорит президент группы компаний InfoWatch Наталья Касперская.

Юрий достаточно «сумасшедший», чтобы увлекать людей своими идеями, рассказывает Гордейчик: «С другой стороны, он чувствует момент, когда эмоций и харизмы уже недостаточно и лучше отойти в сторону и дать возможность более скучным людям крутить гайки. Думаю, это отличное сочетание для успешного развития компании».

Максимов бегает, увлекается сноубордом, виндсерфингом и кайтсерфингом, во время пандемии он отправился с друзьями в пеший поход из Москвы в Сергиев Посад — 120 км путешественники преодолели за три дня. В 2017-м был участником гонки Ironman — серии соревнований по триатлону, одного из самых сложных состязаний в мире. Забег проходил в Испании в дождливую погоду, Максимов финишировал под песню I Will Survive.

30 самых дорогих компаний Рунета. Рейтинг Forbes

30 самых дорогих компаний Рунета. Рейтинг Forbes

30 фото