|

|

Детали файла

| Имя файла: | 4172.Экз.01;ЭЭ.01;2 |

| Размер: | 111 Kb |

| Дата публикации: | 2015-03-09 04:20:39 |

| Описание: | |

| Информационные технологии в психологии — Электронный экзамен

Список вопросов теста (скачайте файл для отображения ответов): Верны ли определения? |

|

| Для скачивания этого файла Вы должны ввести код указаный на картинке справа в поле под этой картинкой —> |  |

| ВНИМАНИЕ: | |

| Нажимая на кнопку «Скачать бесплатно» Вы подтверждаете свое полное и безоговорочное согласие с «Правилами сервиса» | |

Структура и функции глобальной сети

Глобальные сети

обычно создаются крупными

телекоммуникационными компаниями для

оказания платных услуг абонентам. Такие

сети называют публичными или общественными.

Существуют также такие понятия, как

оператор сети и поставщик услуг сети.

Оператор сети

(network operator) —

это та компания, которая поддерживает

нормальную работу сети.

Поставщик услуг,

часто называемый также провайдером

(service provider),

— та компания, которая оказывает платные

услуги абонентам сети. Владелец, оператор

и поставщик услуг могут объединяться

в одну компанию, а могут представлять

и разные компании.

Гораздо реже

глобальная сеть полностью создается

какой-нибудь крупной корпорацией (такой,

например, как Dow Jones или «Транснефть»)

для своих внутренних нужд. В этом случае

сеть называется частной. Очень часто

встречается и промежуточный вариант —

корпоративная сеть пользуется услугами

или оборудованием общественной глобальной

сети, но дополняет эти услуги или

оборудование своими собственными.

Наиболее типичным примером здесь

является аренда каналов связи, на основе

которых создаются собственные

территориальные сети.

В

идеале глобальная вычислительная сеть

должна передавать данные абонентов

любых типов, которые есть на предприятии

и нуждаются в удаленном обмене информацией.

Для этого глобальная сеть должна

предоставлять комплекс услуг: передачу

пакетов локальных сетей, передачу

пакетов мини-компьютеров и мейнфреймов,

обмен факсами, передачу трафика офисных

АТС, выход в городские, междугородные

и международные телефонные сети, обмен

видеоизображениями для организации

видеоконференций, передачу трафика

кассовых аппаратов, банкоматов и т. д.

и т. п.

Глобальная сеть

строится на основе некоммутируемых

(выделенных) каналов связи, которые

соединяют коммутаторы глобальной сети

между собой. Коммутаторы устанавливаются

в тех географических пунктах, в которых

требуется ответвление или слияние

потоков данных конечных абонентов или

магистральных каналов, переносящих

данные многих абонентов.

Абоненты сети

подключаются к коммутаторам в общем

случае также с помощью выделенных

каналов связи. Эти каналы связи имеют

более низкую пропускную способность,

чем магистральные каналы, объединяющие

коммутаторы, иначе сеть бы не справилась

с потоками данных своих многочисленных

пользователей. Для подключения конечных

пользователей допускается использование

коммутируемых каналов, то есть каналов

телефонных сетей, хотя в таком случае

качество транспортных услуг обычно

ухудшается.

Функции

глобальной сети.

1.Транспортные

функции глобальной сети.

Глобальная сеть

используется как транзитный транспортный

механизм. Сами данные хранятся и

вырабатываются в компьютерах, принадлежащих

локальным сетям, а глобальная сеть их

только переносит из одной локальной

сети в другую.

2. Информационные

функции Internet

Это доступ к

гипертекстовой информации Web-узлов, что

делает источником данных не отдельные

компьютеры, а всю глобальную сеть. Нужно

отметить и широковещательное

распространение звукозаписей, организацию

интерактивных «бесед» — chat, организацию

конференций по интересам (служба News),

поиск информации и ее доставку по

индивидуальным заказам и многое другое.

3.

Электронная

коммерция.

К электронной

коммерции относятся: брокерская,

рекламная и торговая деятельность.

Брокер сводит покупателя и продавца

для проведения сделки, затем берет

комиссионные за проведенную сделку.

Наиболее ярко выраженной формой

электронной коммерции являются Интернет

– магазины.

Соседние файлы в папке Теория по Инф.сетям

- #

- #

- #

- #

- #

- #

- #

- #

- #

СТРУКТУРА И ОРГАНИЗАЦИЯ ФУНКЦИОНИРОВАНИЯ ГЛОБАЛЬНЫХ СЕТЕЙ

Общемировые тенденции таковы, что все подвержено интеграционным процессам. В мире финансов происходят слияния и поглощения, крупные промышленные группы создают стратегические альянсы, объединяются даже страны и регионы. В этом смысле не удивительно, что вычислительные сети и компании владельцы этих сетей также стремятся увеличить свою долю на рынке и снизить стоимость предоставляемых услуг за счет укрупнения.

Глобальные сети создаются крупными корпорациями (телекоммуникационными, реже иными для собственных нужд) для обеспеченияинформационного взаимодействия между компьютерами, находящимися в разных странах, на разных континентах.

Компания, которая обеспечивает нормальное функционирование глобальной сети, называется оператором.

Компания, оказывающая платные услуги абонентам сети называется провайдером.

Глобальные сети – это результат укрупнения телекоммуникационных компаний, объединения их сетей. Это обусловлено необходимостью расширения спектра предоставляемых услуг, стоимость которых зависит от того имеет ли компания собственные каналы связи или арендует их у конкурентов.

В основу функционирования глобальных сетей положен многоуровневый принцип передачи сообщений. Сообщение формируется на самом высоком уровне модели OSI и последовательно проходит все уровни до самого нижнего. На каждом уровне к сообщению (которое дробится по мере спуска на части) добавляется дополнительный заголовок, требуемый для приема сообщения аналогичным уровнем на стороне адресата. На принимающей стороне сообщение последовательно проходит от нижнего уровня к верхнему, снимая с себя соответствующие заголовки. Поэтому верхний уровень принимает исходное сообщение в «первозданном» виде.

Однородность информационно-коммуникационной среды глобальной сети обеспечивается совместимостью программных и аппаратных средств, которые выпускаются в соответствии с международными стандартами.

Наибольшее распространение получила глобальная сеть Internet, технологии которой уже проникли в корпоративные сети, называемые теперь Intranet сетями.

Глобальные сети являются узловыми. Это означает, что глобальная сеть включает подсеть связи, к которой подключаются локальные сети, отдельные компьютеры и терминалы (средства ввода и отображения информации). Подсеть состоит из каналов связи, коммуникационных узлов (предназначены для маршрутизации и коммутации пакетов) и программного обеспечения коммуникационных узлов (КУ).

Типовая структура глобальной сети представлена на рис. 5.5.

Рис. 5.5. Структура глобальной сети

ЛС – локальная сеть; М – Маршрутизатор; МП – мультиплексор; КУ – коммуникационный узел; ТСС – территориальная сеть связи; РС – рабочая станция; АТС – автоматическая телефонная станция.

К глобальной сети с помощью маршрутизаторов и КУ подключаются локальные сети. Мультиплексор необходим для совмещения в рамках одной территориальной сети связи (ТСС) компьютерного и голосового трафика от автоматической телефонной станции (АТС).

К глобальной сети также могут подключаться и отдельные рабочие станции (РС) и домашние сети, а также беспроводные сети.

В зависимости от используемых аппаратных средств различают глобальные сети с выделеннымиканалами связи, с коммутацией каналов, с коммутацией пакетов. Наиболее подходящим режимом работы глобальной сети является режим коммутации пакетов.

Стоимость услуг в глобальной сети с коммутацией пакетов в 2-3 ниже стоимости услуг в сети с коммутацией каналов, хотя суммарный трафик в единицу времени будет одинаков.

Сети с выделенными каналами применяются для организации магистральных связей между крупными локальными сетями. Связь по аналоговым выделенным линиям производится с помощью модемов. Связь по цифровым выделенным каналам осуществляется с помощью аппаратуры, использующей принцип разделения каналовпо времени (TDM). Объединение локальных сетей с помощью выделенных каналов осуществляется маршрутизаторамии удаленными мостами. Основным недостатком является высокая стоимость услуг.

Сети с коммутацией каналов строятся на базе технологии ISDN и использованием аналоговымканалов. Сеть ISDN цифровая и избавлена от недостатков аналоговой связи (большое время установление соединения, низкое качество канала), но тарификация по-прежнему осуществляется не за объем переданного трафика, а за время соединения.

Сети с коммутацией пакетов являются основным средством любой информации начиная от телевизионной и заканчивая факсимильной. К этим сетям относятся X.25, FrameRelay, ATM, TCP/IP. В глобальных сетях с коммутацией пакетов (исключая TCP/IP) используется маршрутизацияпакетов, основанная на создании каналов двух типов – коммутируемых виртуальных каналов (SVC) и постоянных виртуальных каналов (PVC). Существует два режима продвижения пакетов – стандартный и режим коммутации на основании номера виртуального канала.

Стандартный режим используется только для маршрутизации только первого передаваемого пакета, который необходим для установления соединения. Получается, что первый пакет прокладывает виртуальный канал, настраивая промежуточные коммутаторы, а остальные пакеты проходят по виртуальному каналу в режиме коммутации.

|

Обзор компонентов Multisim Компоненты – это основа любой схемы, это все элементы, из которых она состоит. Multisim оперирует с двумя категориями… |

Композиция из абстрактных геометрических фигур Данная композиция состоит из линий, штриховки, абстрактных геометрических форм… |

Важнейшие способы обработки и анализа рядов динамики Не во всех случаях эмпирические данные рядов динамики позволяют определить тенденцию изменения явления во времени… |

ТЕОРЕТИЧЕСКАЯ МЕХАНИКА Статика является частью теоретической механики, изучающей условия, при которых тело находится под действием заданной системы сил… |

Более половины жителей планеты имеют доступ в Сеть. Мы получаем услугу через поставщиков, между которыми существует четкая иерархия. Разбираемся, почему нельзя раздать интернет, минуя провайдеров, и какое будущее их ждет

Одни поставляют интернет в космос, другие раздают его маленькими порциями только для своих, третьи зарабатывают миллиарды долларов, контролируя львиную долю трафика в стране. И все это ― о провайдерах.

Только за 2020 год они подключили к Всемирной Сети 332 млн новых пользователей. При этом 4 из 10 человек во всем мире все еще не имеют доступа к интернету.

Что такое провайдер

Провайдер ― это компания, которая за деньги обеспечивает доступ клиента к Сети интернет. Современные провайдеры предоставляют и другие услуги: телевидение, мобильную связь, online-сервисы для просмотра фильмов и хостинг.

Всемирная сеть возникла в США, где ранний интернет представлял собой закрытую сеть между правительственными и образовательными учреждениями. Первый провайдер под названием The World появился в 1990 году в Бруклине, штат Массачусетс, США. Он обеспечивал преподавателям университетов доступ в интернет из дома.

Первые интернет-пользователи получали ограниченный доступ через коммутируемые соединения с использованием телефонной линии. Это значило, что если один член семьи медленно листает онлайн-страницы со скоростью 56 Кбит/с, то другой не сможет совершить телефонный звонок.

В 1959 году был разработан проект интернета в Советском Союзе, который из-за бюрократических формальностей и огромного бюджета так и остался на бумаге.

К концу 1990-х годов в США более 5 тыс. провайдеров сформировали сеть интернет-магистралей. В Европе тогда случались абсурдные ситуации: трафик между Германией и Францией мог идти через США.

В начале 2000-х провайдеры внедрили технологию DSL, которая передает цифровые данные по проводам телефонной сети гораздо быстрее, чем по коммутируемой линии. Так возникает широкополосный, или высокоскоростной доступ в интернет.

В последующие 20 лет появились усовершенствованные технологии: кабельный интернет, оптоволоконные линии связи и доступ в Сеть через спутник. Для соединения пользователей во всем мире проложены миллионы километров наземных и подводных магистралей.

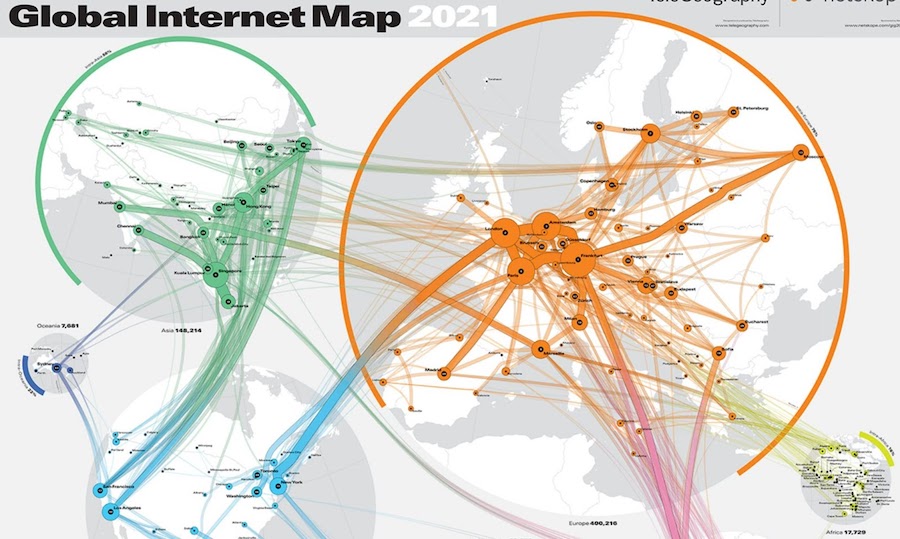

Глобальная интернет-карта 2021

(Фото: telegeography.com)

Как работает провайдер

Пользователи платят провайдеру за доступ в интернет. Провайдеры разных уровней связаны друг с другом в точках обмена трафиком и несколько раз перепродают доступ от оператора первого уровня (Tier-1) до конечного потребителя.

В мире 16 компаний уровня Tier-1 владеют главными мировыми магистралями. Например, Level 3, Verizon в США, Tata Communications в Европе, Telefonica в Испании.

99% международного трафика передается по подводным магистралям. В 2010 году компания Google проложила кабель между США и Японией через Тихий океан. В 2017 году компании Facebook, Microsoft и Telxius объединились, чтобы пересечь Атлантический океан кабелем между США и Испанией. В 2020 году, когда континенты связывает более чем 1,2 млн км подводных интернет-кабелей, Google объявил о новом трансатлантическом маршруте, который планирует завершить в 2022 году.

Анонс прокладки трансатлантического кабеля Grace Hopper

Операторы Tier-1 продают интернет-трафик провайдерам второго уровня ― национальным компаниям, работающим внутри страны. В России это «Ростелеком» и «Транстелеком». К провайдерам уровня Tier-3 относятся региональные и городские поставщики интернета, например, Брянские кабельные сети, ТТК-Чита, Адыгейская телефонная компания.

Устройство абонента получает интернет от провайдеров третьего, реже второго, уровня путем проводного или беспроводного соединения с их сетевым оборудованием. Передаваемая по Сети информация формируется в пакеты определенной длины, например 256 байт. Когда пользователь кликает на страницу, соответствующий пакет отправляется по наиболее оптимальному маршруту, определяемому оборудованием провайдера.

Для чего нужны провайдеры

Провайдеры обеспечивают быструю и качественную транспортировку необходимой людям информации. Для этого они передают пакеты данных между собой до конечного пользователя, который платит за выделенный для него канал в глобальной Сети.

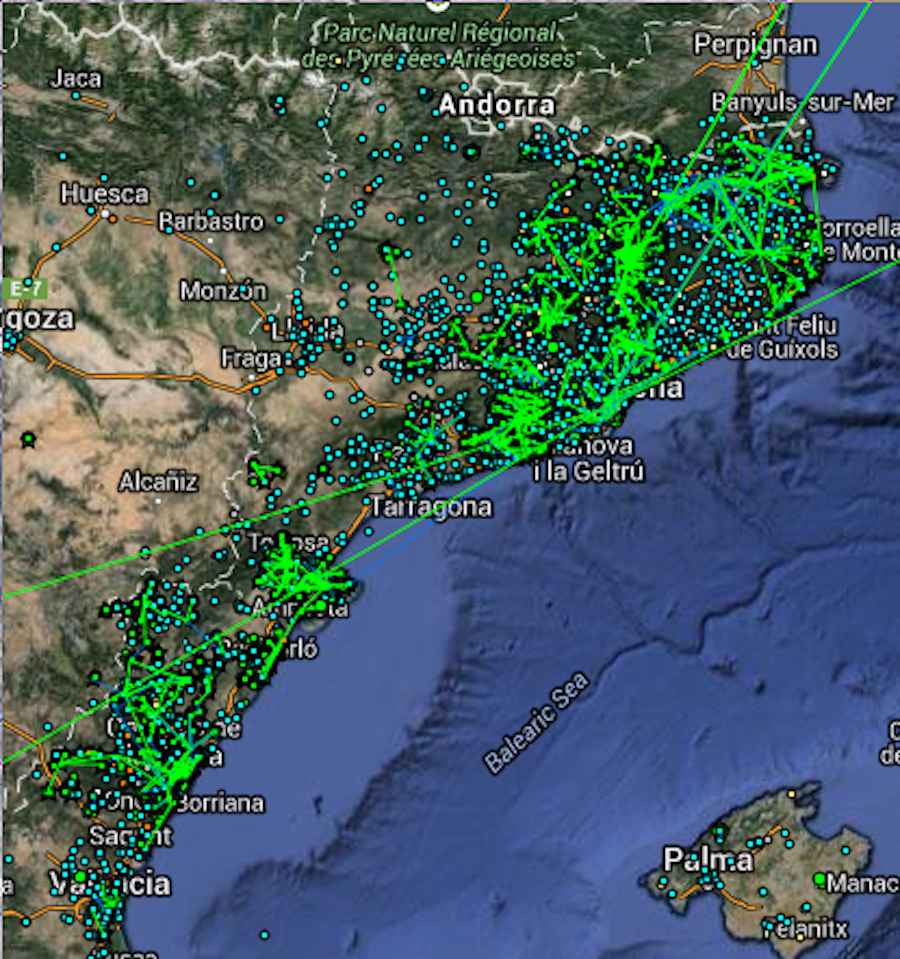

Идея интернета без провайдера впервые возникла из необходимости обеспечить доступ в Сеть из удаленных регионов. Так возникли mesh-сети, крупнейшая из которых развернута в Испании под названием Guify.

Mesh-сеть соединяет пользователей посредством радиосвязи через Wi-Fi-маршрутизаторы. К интернету (через провайдера, конечно же) подключен только сервер, обеспечивающий связь внутри Сети. Около 50 тыс. испанских пользователей выходят в интернет с помощью этой сети. Если сервер падает, пользователи продолжают коммуникацию между собой, но без выхода в интернет.

По сути, сам Guify и есть провайдер, ведь он поставляет интернет пользователям mesh-сети.

Так выглядит mesh-сеть на побережье Испании

(Фото: guifi.net)

Какие есть провайдеры

Ведущие мировые провайдеры ― большие телекоммуникационные компании, предоставляющие спектр услуг. Например, в США работает три таких провайдера: AT&T, Verizon Communications, T-Mobile US. AT&T ― крупнейшая компания в мире и лидер услуг в США, контролирующая более 40% американского трафика.

В России первенство принадлежит компании «Ростелеком». По итогам 2020 года провайдер обслуживает более 12,3 млн домохозяйств, что составляет третью часть структуры рынка в стране.

Структура российского рынка широкополосного доступа в интернет в 2020 году

(Фото: telecomdaily.ru)

В четверку лидеров входят также МТС, «Эр-Телеком» и «Вымпелком», контролируя вместе с «Ростелекомом» 66% российского трафика. 35,9% акций в уставном капитале «Ростелекома» принадлежит государству в лице Росимущества.

Какие данные видит интернет-провайдер

Если представить, что роутер ― это дом пользователя, его данные ― автомобиль, интернет ― сеть автомагистралей, тогда провайдер — владелец платной дороги, по которой пользователь может быстро добраться из дома в пункт назначения и обратно. Обладая дорогой, интернет-провайдер знает, кто, на каком автомобиле и в каком направлении по ней едет. У него даже есть возможность заглянуть внутрь машины.

Если пользователь посещает безопасные зашифрованные сайты с префиксом https, то провайдер видит ограниченные данные о нем:

- домен веб-сайтов;

- устройство и браузер;

- приблизительное расположение.

Посещаемые незашифрованные веб-сайты с префиксом http дополнительно раскрывают провайдеру:

- веб-страницы, дату и время посещения;

- запросы в поисковой системе;

- электронные письма;

- заполнение форм на сайтах, в том числе, пароли;

- контент социальных сетей и т.д.

Вопреки мнению многих пользователей, режим инкогнито не мешает провайдеру видеть посещаемые сайты. Этот режим скрывает трафик от браузера, но не от провайдера.

Теоретически провайдер может отслеживать интернет-активность абонентов. Но это не значит, что кто-то круглосуточно сидит и наблюдает за вами. Во-первых, каждый провайдер следует правилам конфиденциальности, предусмотренным договором с пользователем. Во-вторых, для постоянного мониторинга нужно специальное оборудование, настроенное на сбор и хранение данных.

Но факт отслеживания некоторыми провайдерами интересов клиентов и косвенная продажа этих данных не вызывает сомнения. Например, Google почти всегда знает, что нравится его пользователям, и предлагает «правильные» видео на YouTube. Так и провайдеры сотрудничают с рекламодателями, группируя клиентов для демонстрации определенной рекламы.

Режим использования истории просмотров зависит от законодательства о персональных данных. Так, в России предусмотрена ответственность за нарушение правил обращения с данными, позволяющими определить конкретного человека. А это значит, что потребительские и личные интересы формально не защищены законом.

Будущее интернет-провайдеров

Развитие технологий, глобализация, защита прав пользователей и архивирование онлайн-контента ― главные вопросы интернета будущего, которыми задаются провайдеры и эксперты.

Новые технологии

Чтобы конкурировать с монополистами Tier-1, провайдеры низших уровней расширяют диапазон охвата с помощью новых технологий. Так возник 5G-интернет. Вице-президент лаборатории разработки устройств и технологий T-Mobile Грант Кастл видит в 5G перспективу качественного интернета для сельских жителей США, удаленных регионов во всем мире.

Еще дальше по пути современных технологий пошел Илон Маск с проектом Starlink. Спутниковый высокоскоростной интернет обеспечит доступ в Сеть жителям необслуживаемых наземными магистралями районов. По оценке аналитика по телекоммуникациям с Уолл-Стрит Крейга Моффета, в первые несколько лет Starlink сможет обслуживать от 300 тыс. до 800 тыс. абонентов, что не сделает его серьезным конкурентом существующих операторов. Сам Маск признает зависимость жизнеспособности Starlink от увеличения масштабов обслуживания, что с учетом особенностей отрасли спутниковой связи создает угрозу банкротства проекта.

Доступ для всех

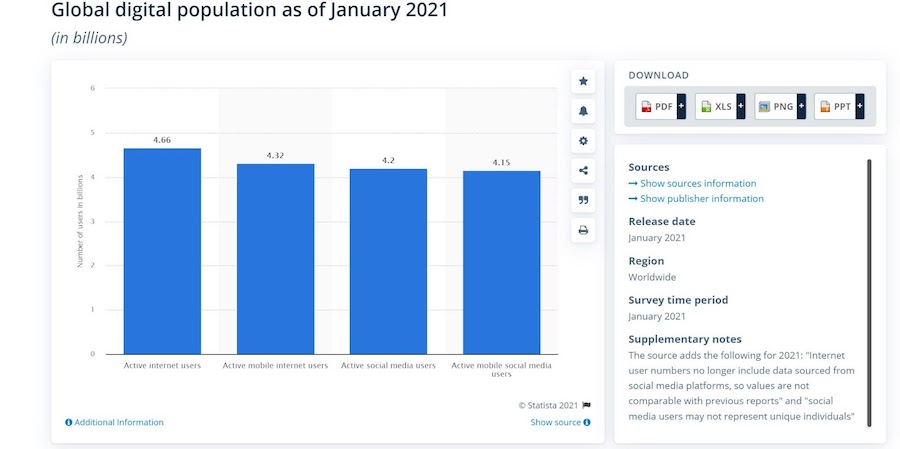

Пока провайдеры соревнуются в сфере технологий, почти половина населения мира все еще не имеет доступа к интернету. В январе 2021 года количество пользователей интернета составляло 4,66 млрд, а это 59,5% населения мира.

Цифровое население мира по состоянию на январь 2021

(Фото: statista.com)

При этом 40,5% населения остается не в Сети. Большая часть из них живет в зоне покрытия, но стоимость услуг становится препятствием доступа к интернету. В странах с низким уровнем дохода интернет в 18 раз дороже, чем в развитых странах.

Для изменения ситуации запущен проект «1 billion lives». Эксперты из государственного и частного секторов объединились, чтобы обеспечить доступ к цифровым технологиям для 1 млрд человек к 2025 году.

Собственный план по глобализации доступа в интернет предложил Марк Цукерберг. В основном его идея заключается в более доступном интернете за счет повышения эффективности работы провайдеров.

Те, кто интересуются проблемой отсутствия интернета у 40,5% населения Земли, говорят о более дешевых технологиях. Но никто не обещает бесплатный интернет.

Проблема конфиденциальности

Пока эксперты озабочены глобализацией интернета, его изобретатель Тим Бернерс-Ли считает, что его творение вышло из-под контроля. Теперь ученый видит свою миссию в том, чтобы вернуть конфиденциальность интернет-пользователям. Проект Solid предполагает создание личных онлайн-хранилищ данных, закрытых от провайдеров и владельцев интернет-ресурсов. Пользователи смогут контролировать, кому предоставлять доступ к своим данным.

Свобода слова

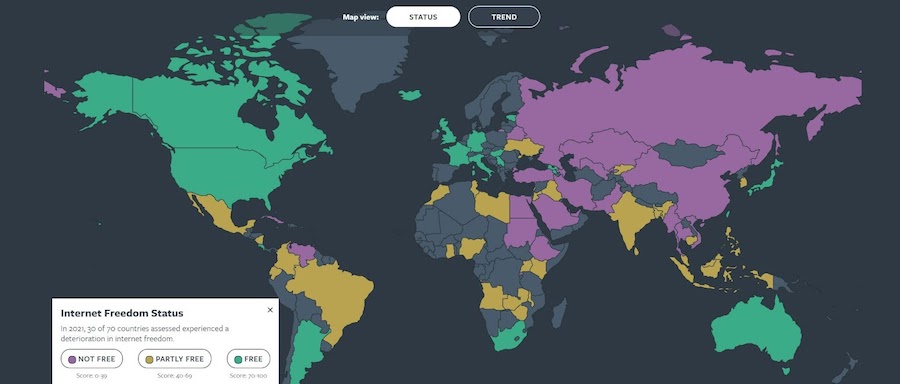

Параллельно с вопросом конфиденциальности аналитики Freedom House отмечают тенденцию снижения свободы выражения мнения в интернете из-за государственного надзора, ограниченного доступа и отсутствия эффективного сопротивления.

Карта статуса свободы интернета в 2021 году

(Фото: freedomhouse)

Проблема исчезновения контента

Эксперты обеспокоены вопросом сохранения интернет-данных для будущих поколений. Директор учреждения Джейсон Уэббер считает актуальной проблему сохранения ценной исторической и культурной информации в Сети. «Библиотечные фонды полны важных частных писем, в то время как посты в соцсетях не будут висеть там вечно», ― говорит Уэббер, приводя в пример закрывшуюся соцсеть Google+. «Потеря онлайн-контента, например, новостных репортажей, в дальнейшем может привести к выборочному взгляду на историю», ― утверждает Уэнди Холл, исполнительный директор Института интернет-наук в Саутгемптонском университете. Поэтому в Великобритании создан первый интернет-архив, цель которого ― сохранять цифровой контент.

Информационные технологии в менеджменте

______________ — один или несколько специальным образом организованных файлов, хранящих систематизированную информацию, для доступа к которой используются программные средства.

Система управления базой данных

Информационные технологии в менеджменте

Укажите соответствие между определением традиционных методов и средств обеспечения безопасности и их понятием:

Основана на том, что для использования какого-либо ресурса необходимо задать некоторую комбинацию символов, или пароль, открывающий доступ к этому ресурсу

Использование таблиц или наборов таблиц, определяющих права пользователей

Разграничение прав доступа

Процедура проверки пользователя, аппаратуры или программы для получения доступа к определенной информации или ресурсу

Информационные технологии в менеджменте

Расположите этапы поиска документа в СПС «Консультант-Плюс» по порядку:

Выбор инструмента для поиска

Осуществление поиска при помощи выбранного инструмента

Оценка количества найденных документов

Анализ и работа с найденными документами

Информационные технологии в менеджменте

Укажите соответствие между описанием кнопки (команды) MS Word и её изображением:

Ссылки на различные элементы в документе

Перевод слов или абзацев на другой язык с использованием двуязычных словарей или машинного перевода.

Добавление сноски в документ

Информационные технологии в менеджменте

Верны ли определения? А) Для сетей ISDN основным режимом коммутации является режим коммутации пакетов, а данные обрабатываются в аналоговой форме. В) Локальные адреса выбираются производителем сетевого интерфейсного оборудования из выделенного для него по лицензии адресного пространства. Подберите правильный ответ

Информационные технологии в менеджменте

Укажите соответствие между описанием справочных подсистем СПС «Консультант-Плюс» и их названиями:

Документы местных законодательных органов в свыше 50 регионах Российской Федерации.

Нормативные акты, регламентирующие бухучет и налогообложение

Ответы квалифицированных специалистов на вопросы, часто встречающиеся в бухгалтерской практике

Информационные технологии в менеджменте

Опыт практического применения АИС показал, что наиболее точной, соответствующей самому назначению АИС следует считать классификацию по степени _________ обработки используемой информации

Информационные технологии в менеджменте

Информационный _________ – это система экономических, правовых и организационных отношений по торговле продуктами интеллектуального труда на коммерческой основе.

Информационные технологии в менеджменте

Укажите соответствие между назначением инструмента Word и его названием:

Предназначены для быстроты и удобства навигации по документу – они позволяют быстро переходить к ранее помеченным местам в тексте

Предназначены для добавления к тексту комментариев, объяснений, указания источника информации

Служат для быстрого перехода к нужному элементу документа

Информационные технологии в менеджменте

Верны ли определения? А) Статистический подход к определению количественных и качественных характеристик информации учитывает конкретные условия применения информационных систем. В) Семантический подход к определению количественных и качественных характеристик информации позволяет выделить полезность или ценность информационного сообщения. Подберите правильный ответ

Информационные технологии в менеджменте

Укажите принципиально различающиеся режимы обработки запросов с рабочей станции:

с сервера последовательно пересылаются записи базы данных на рабочую станцию, где производится собственно фильтрация записей и отбор необходимых

на рабочей станции формируется запрос, который пересылается по сети на следующую рабочую станцию

сервер сам отбирает необходимые записи из БД (реализует запрос) и пересылает их на рабочую станцию

сервер реплицирует БД на данный момент времени и пересылает её на рабочую станцию где и выполняется отбор данных по запросу

Информационные технологии в менеджменте

Верны ли определения? А) Службы засекречивания обеспечивают секретность каждой дейтаграммы или только отдельных ее элементов в виртуальных сетях. В) Системы идентификации пользователей реализуются аппаратно и не являются более надежными, чем парольная защита Подберите правильный ответ

Информационные технологии в менеджменте

_________ – специальный именованный объект, обеспечивающий удобство пользователю при поиске нужных фрагментов теста документа при частой работе с ним в СПС «Консультант-Плюс».

Информационные технологии в менеджменте

Совокупность накопленной информации, зафиксированной на материальном носителе в любой форме, обеспечивающей ее передачу во времени и пространстве для решения научных, производственных, управленческих и других задач называется ______________.

Информационные технологии в менеджменте

Укажите соответствие между типом воздействия проникновения (несанкционированного доступа) на информационную среду и его названием:

Свидетельствует об устойчивой заинтересованности в чужом информационном пространстве с целью изучения его структуры и содержания и требует решительных противодействий

Когда в результате проникновения внесены какие-либо изменения в программы и/или данные, что сказывается на работе сети. Его последствия при надлежащем ведении архивов могут быть сравнительно легко устранены

Когда сеть продолжает функционировать нормально, так как в результате проникновения не пострадали ни программы, ни данные

Информационные технологии в менеджменте

Укажите соотвествие между высказываением об информации и его автором:

«Информация – это обозначение содержания, полученного из внешнего мира».

«Информация – передача разнообразия»

«Информация – передаваемые сообщения, которые уменьшают неопределенность у получателя информации»

Информационные технологии в менеджменте

Укажите соответствие между описанием справочных подсистем СПС «Консультант-Плюс» и их названиями:

Справочная система по российскому законодательству, содержащая законы и подзаконные акты, принятые на федеральном уровне

Консультации специалистов по вопросам законодательства о финансах и кредитах

Включает как официальную информацию, так и неофициальную информацию (статьи и обзоры о рассмотренных судами делах, образцы исковых заявлений и т.п.).

Информационные технологии в менеджменте

Укажите соответствие между описанием и названием критериев основных характеристик информационного общества:

Свобода информации, ведущая к политическому процессу, который характеризуется растущим участием и консенсусом между различными классами и социальными слоями населения

Информация составляет ключевой фактор в экономике в качестве ресурса, услуг, товара, источника добавленной стоимости и занятости

Информация выступает в качестве важного стимулятора изменения качества жизни, формируется и утверждается «информационное сознание» при широком доступе к информации

Признание культурной ценности информации посредством содействия утверждению информационных ценностей в интересах развития отдельного индивида и общества в целом

Информационные технологии, которые широко применяются в производстве, учреждениях, системе образования и в быту

Информационные технологии в менеджменте

Верны ли определения? А) В представлении Microsoft Office Backstage можно выполнять любые действия с документом как с файлом, но не в файле. В) В режиме Черновик границы страниц, колонтитулы, фон, графические объекты и рисунки, для которых стиль не определен, не отображаются в тексте. Подберите правильный ответ

Информационные технологии в менеджменте

____________ общество можно определить как общество, в котором качество жизни так же как перспективы социальных изменений и экономического развития в возрастающей степени зависят от информации и ее эксплуатации

Информационные технологии в менеджменте

Примеры технологических решений обеспечения безопасности:

мониторинг и аудит системы

автоматическое ведение журналов регистрации

набор инструкций, определяющий обязательные для всех пользователей порядок и правила использования компьютеров сети

Информационные технологии в менеджменте

Укажите соответствие между описанием типа сервера и его названием:

На сервере хранится информация, отправляемая и получаемая с помощью специальных программ, как по локальной вычислительной сети, так и извне (например, по модему).

Компьютер, содержащий файлы для общего пользования, предоставляющий доступ к ним и обеспечивающий централизованное управление файлами в сети

Компьютер, управляющий печатающими устройствами при их совместном использовании компьютерами, подключенными к сети.

Информационные технологии в менеджменте

______________ представляет собой окно, в левой части которого перечислены названия поисковых полей (признаковых реквизитов), а правая часть предназначена для указания значений поисковых реквизитов, соответствующих реквизитам документов

Информационные технологии в менеджменте

_______ – сетевое программное обеспечение, ориентированное на коллективное использование ресурсов и на их обработку в месте размещения ресурса по запросам пользователей.

Информационные технологии в менеджменте

Верны ли определения? А) Имя объекта Access не должно начинаться с символа пробела, не должно включать управляющие символы (с кодами ASCII от 0 до 31), не должно включать прямые кавычки в именах таблиц. В) Access является многооконным приложением, но в любой момент может быть открыта только одна БД. Подберите правильный ответ