Библиографическое описание:

Назарова, К. Е. Определение критериев оценки системы управления информационной безопасностью / К. Е. Назарова, Л. Е. Мартынова, И. П. Пересыпкин, А. В. Никишова. — Текст : непосредственный // Молодой ученый. — 2016. — № 19 (123). — С. 102-106. — URL: https://moluch.ru/archive/123/34055/ (дата обращения: 22.03.2023).

В настоящее время информация является ценным ресурсом, а особенно на предприятиях. Информационные технологии меняются настолько быстро, что статичные механизмы безопасности уже не обеспечивают полной защищенности системы [1, с.152]. Для повышения эффективности их функционирования и управления ими применяются системы управления информационной безопасностью. В информационных системах хранится, обрабатывается, циркулирует различная информация, потеря или искажение которой может нанести существенный вред предприятию [2, с.54]. Существует множество предлагаемых на рынке систем управления информационной безопасностью. Поэтому выбор наиболее рациональной системы управления информационной безопасностью предприятия является актуальным.

Чтобы оценить СУИБ, необходимо выделить критерии и их возможные значения. Для этого нужно провести анализ:

– Информационных систем предприятия для выявления их особенностей

– Злоумышленных воздействий на информационные системы предприятия

– Систем защиты информации информационных систем предприятия

В результате анализа было определено, что:

– Основными характеристиками, влияющими на особенности ИС, являются степень распределённости, класс реализуемых технологических операций, режим работы.

– Основными характеристиками атак на ИС являются цели реализации атак и объекты воздействия атак.

– Основными подсистемы защиты, которыми должна управлять СУИБ являются: подсистема управления доступом; подсистема регистрации и учета; криптографическая подсистема; подсистема обеспечения целостности [3, с. 3].

Данный анализ позволил определить критерии оценки СУИБ и их возможные значения, а также формальную модель исследования СУИБ, представленную ниже.

Формальная модель исследования систем управления информационной безопасностью предприятия

Сформируем вектор критериев , где

— управление ИС различной степени распределенности принимает следующие значения:

— управление различными классами технологических операций будет рассчитываться по формуле (1)

,(1)

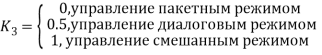

— управление различными режимами работы ИС принимает следующие значения:

— реагирование на различные цели реализации атак будет рассчитываться по формуле (2)

,(2)

— управление различными объектами воздействия атак будет рассчитываться по формуле (3)

,(3)

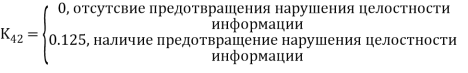

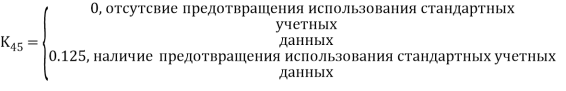

— управление различными подсистемами защиты будет рассчитываться по формуле (4)

,(4)

— непрерывность управления принимает значение:

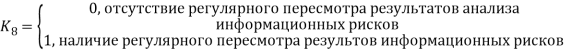

— регулярный пересмотр результатов анализа информационных рисков принимает значение:

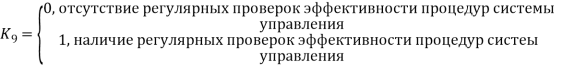

-регулярные проверки эффективности процедур системы управления принимает значение:

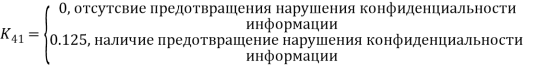

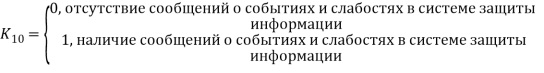

— сообщения о событиях и слабостях в системе защиты информации принимает значение:

Существует наилучший вектор , в котором все значения критериев соответствуют максимальным значениям. Для всех критериев это значение 1.

.

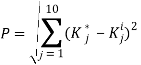

Для оценки наиболее рациональной системы управления информационной безопасностью предприятия вводится скалярная величина равная Эвклидову расстоянию между наилучшим вектором и вектором критериев, полученным для i-го СУ: . Эвклидово расстояние рассчитывается по формуле (5):

Система управления информационной безопасностью, для которой расстояние до наилучшего вектора окажется наименьшим, можно считать наиболее рациональной.

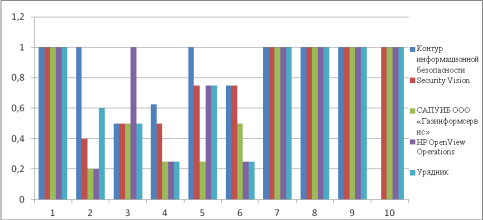

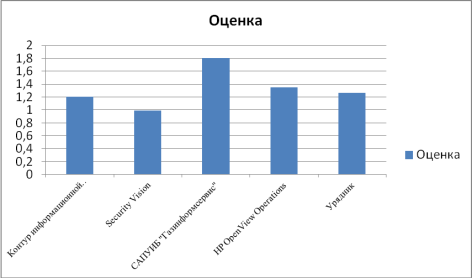

Была разработана программа для расчета Эвклидова расстояния. Было выбрано 5 СУИБ: «Контур информационной безопасности», «SecurityVision», САПУИБ ООО «Газинформсервис», «HPOpenViewOperations», «Урядник». Для каждой СУИБ были определены значения критериев. Было проведено 5 экспериментов, в результате которых получены следующие значения критериев СУИБ (рисунок 1) и обобщенные оценки (рисунок 2).

Рис. 1. Гистограмма значений критериев для каждой СУИБ

1. «Контур информационной безопасности»– ;

2. «Security Vision» — ;

3. САПУИБ ООО «Газинформсервис» — ;

4. «HPOpenViewOperations»– ;

5. «Урядник»– .

Рис. 2. Гистограмма обобщенных оценок для каждой СУИБ

Сравнив полученные результаты, можно прийти к выводу, что наилучшей СУИБ является «Security Vision». Преимущество данной СУИБ в том, что в ней по сравнению с СУИБ «Контур информационной безопасности» присутствуют сообщения о событиях и слабостях в системе защиты информации. Кроме того, в СУИБ «Security Vision» обеспечивается предотвращение использования стандартных учетных записей и управление криптографической подсистемой защиты, чего не обеспечивается в остальных трех СУИБ, рассматриваемых в данной работе.

Литература:

- Никишова А. В., Чурилина А. Е. Программный комплекс обнаружения атак на основе анализа данных реестра// Вестник Волгоградского государственного университета. Серия 10. Инновационная деятельность. Выпуск 6. 2012 г. В.: Изд-во ВолГУ, 2012, стр. 152–155.

- Багров Е. В. Мониторинг и аудит информационной безопасности на предприятии.// Вестник волгоградского государственного университета. Серия 10. Выпуск 5. 2011 г. В.: Изд-во ВолГу, 2011, стр. 54–55.

- РД 1992–03–30.Руководящий документ автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации.

Основные термины (генерируются автоматически): информационная безопасность, значение критериев, информационная безопасность предприятия, информационная система предприятия, наилучший вектор, система защиты информации, система управления, Эвклидово расстояние, рациональная система управления, формальная модель.

Понятие системы управления информационной безопасностью

Управление информационной безопасностью — это циклический процесс, включающий осознание степени необходимости защиты информации и постановку задач; сбор и анализ данных о состоянии информационной безопасности в организации; оценку информационных рисков; планирование мер по обработке рисков; реализацию и внедрение соответствующих механизмов контроля, распределение ролей и ответственности, обучение и мотивацию персонала, оперативную работу по осуществлению защитных мероприятий; мониторинг функционирования механизмов контроля, оценку их эффективности и соответствующие корректирующие воздействия.

Согласно ISO 27001, система управления информационной безопасностью (СУИБ) — это «та часть общей системы управления организации, основанной на оценке бизнес рисков, которая создает, реализует, эксплуатирует, осуществляет мониторинг, пересмотр, сопровождение и совершенствование информационной безопасности». Система управления включает в себя организационную структуру, политики, планирование, должностные обязанности, практики, процедуры, процессы и ресурсы.

Создание и эксплуатация СУИБ требует применения такого же подхода, как и любая другая система управления. Используемая в ISO 27001 для описания СУИБ процессная модель предусматривает непрерывный цикл мероприятий: планирование, реализация, проверка, действие (ПРПД).

Процесс непрерывного совершенствования обычно требует первоначального инвестирования: документирование деятельности, формализация подхода к управлению рисками, определение методов анализа и выделение ресурсов. Эти меры используются для приведения цикла в действие. Они не обязательно должны быть завершены, прежде чем будут активизированы стадии пересмотра.

На стадии планирования обеспечивается правильное задание контекста и масштаба СУИБ, оцениваются рисков информационной безопасности, предлагается соответствующий план обработки этих рисков. В свою очередь, на стадии реализации внедряются принятые решения, которые были определены на стадии планирования. На стадиях проверки и действия усиливают, исправляют и совершенствуют решения по безопасности, которые уже были определены и реализованы.

Проверки могут проводиться в любое время и с любой периодичностью в зависимости от конкретной ситуации. В некоторых системах они должны быть встроены в автоматизированные процессы с целью обеспечения немедленного выполнения и реагирования. Для других процессов реагирование требуется только в случае инцидентов безопасности, когда в защищаемые информационные ресурсы были внесены изменения или дополнения, а также когда произошли изменения угроз и уязвимостей. Необходимы ежегодные или другой периодичности проверки или аудиты, чтобы гарантировать, что система управления в целом достигает своих целей.

Внимание!

В настоящее время на территории России и Беларуси введены ограничения на проведение работ по сертификации с международной аккредитацией. Несмотря на это, Русский Регистр в рамках принятых на себя обязательств продолжает выполнять весь комплекс работ по оценке соответствия и ищет новые пути развития для решения задач, стоящих перед нашими клиентами.

Ввиду стремительно меняющихся условий вся информация, размещаемая на официальном сайте, тщательно проверяется и актуализируется только тогда, когда мы убеждены в окончательности принятых решений и верности намеченных действий.

Для получения более подробной информации, пожалуйста, обращайтесь в центральный офис Русского Регистра или наши региональные представительства.

Системы менеджмента информационной безопасности

Вопросы обеспечения информационной безопасности (ИБ) для современной организации являются жизненно важными.

Наличие системы менеджмента информационной безопасности в соответствии с требованиями стандарта ISO/IEC 27001 (ГОСТ Р ИСО/МЭК 27001) поможет организации сберечь её активы и обеспечить целостность, надежность и конфиденциальность информации.

С 2005 г. сертификационный аудит на соответствие требованиям стандарта ISO/IEC 27001 прошло более 25 тыс. компаний по всему миру (по данным IRCA).

Сертификация является полезным инструментом для повышения доверия, демонстрируя тем самым, что представляемые продукты и услуги отвечают потребностям заказчиков в области ИБ.

Стандарт ISO/IEC 27001 (ГОСТ Р ИСО/МЭК 27001) – источник лучших практик при проектировании систем управления, применим практически к любой организации, независимо от формы собственности, вида деятельности, размера и внешних условий. Он нейтрален в технологическом плане и всегда оставляет возможность выбора технологий. ISO/IEC 27001 является одним из наиболее известных стандартов данной серии, отвечающим требованиям систем управления информационной безопасностью. Существует более десятка стандартов серии 27000.

Система менеджмента информационной безопасности (СМИБ) – часть общей системы управления, основанной на подходе деловых рисков, с целью создать, внедрить, эксплуатировать, постоянно контролировать, анализировать, поддерживать в рабочем состоянии и улучшать защиту информации. Является системным подходом по управлению конфиденциальной информацией. В данную систему входит персонал, производимые процессы и ИТ-системы, объединенные путем внедрения процессов риск-менеджмента.

С целью формирования комплексных требований к безопасности информации стандарт определяет три основных показателя:

- оценка рисков, с которыми сталкивается организация (определение угрозы для ресурсов, их уязвимость и вероятность возникновения угроз, а также возможный ущерб);

- соблюдение законодательных, нормативных и договорных требований, которые должны выполняться самой организацией, ее партнерами по бизнесу, подрядчиками и поставщиками услуг;

- формирование комплекса принципов, целей и требований к обработке информации, разработанных организацией для поддержки своей деятельности.

Основные элементы системы ИБ:

- защита от несанкционированного доступа (НСД) к системам,

- в том числе и внутренняя защита от НСД сотрудников организации;

- авторизация и аутентификация;

- защита каналов передачи данных, обеспечение целостности;

- обеспечение актуальности данных при обмене информацией с клиентами;

- управление электронным документооборотом;

- управление инцидентами ИБ;

- управление непрерывностью ведения бизнеса;

- внутренний и внешний аудит системы ИБ.

Основные задачи Стандарта:

- установление единых требований по обеспечению информационной безопасности организаций;

- обеспечение взаимодействие руководства и сотрудников;

- повышение эффективности мероприятий по обеспечению и поддержанию информационной безопасности организаций.

Стандарт ISO/IEC 27001 (ГОСТ Р ИСО/МЭК 27001) обеспечивает:

- определение целей и представление о направлении и принципах деятельности относительно информационной безопасности;

- определение подходов к оценке и управлению рисками в организации;

- управление информационной безопасностью в соответствии с применимым законодательством и нормативными требованиями;

- использование единого подхода при создании, внедрении, эксплуатации, мониторинге, анализе, поддержке и совершенствовании системы менеджмента с тем, чтобы цели в области информационной безопасности были достигнуты;

- определение процессов системы менеджмента информационной безопасности;

- определение статуса мероприятий по обеспечению информационной безопасности;

- использование внутренних и внешних аудитов для определения степени соответствия системы менеджмента информационной безопасности требованиям стандарта;

- предоставление адекватной информации партнерам и другим заинтересованным сторонам о политике информационной безопасности.

Интеграция с другими стандартами

Преимуществом внедрения стандарта ISO/IEC 27001 является прямая выгода для организаций, желающих внедрить более одной системы менеджмента одновременно. СМИБ, например, может быть интегрирована с:

- системой менеджмента непрерывности бизнеса (ISO/IEC 22301),

- системой менеджмента IT-услуг (ISO/IEC 20000–1)

- или системой менеджмента качества (ISO 9001).

Схожая структура стандартов позволяет сэкономить время и деньги, так как стала возможной реализация интегрированных политики и процедуры.

Выгоды от внедрения и сертификации

- повышение доверия клиентов, партнеров и других заинтересованных сторон;

- повышение стабильности функционирования организаций;

- получение международного признания и укрепление имиджа компании на внутреннем и внешнем рынке;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и(или) снижение ущерба от инцидентов информационной безопасности;

- демонстрация определенного уровня информационной безопасности для обеспечения конфиденциальности информации заинтересованных сторон;

- увеличение стоимости нематериальных активов, уменьшение страховых взносов, что делает ценность компании более высокой;

- снижение операционных издержек и исключения «перекрестного» финансирования в рамках единой СМИБ;

- расширение возможностей участия компании в крупных государственных контрактах;

- может существенно облегчить прохождение аудитов на соответствие PCI DSS, ISO/IEC 20000–1.

Что дает внедрение ISO/IEC 27001

Главным преимуществом создания и внедрения СМИБ в соответствии с требованиями ISO/IEC 27001 является независимое доказательство стабильности и надежности бизнес-процессов организации, в том числе:

- повышение доверия к организации;

- повышение стабильности функционирования организации в целом;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и(или) снижение ущерба от инцидентов информационной безопасности.

Экономическими преимуществами являются:

- независимое подтверждение факта, что в организации должным образом реализован менеджмент рисков, соответствующие процедуры систем менеджмента разработаны и внедрены, постоянно анализируются и улучшаются компетентным и ответственным персоналом;

- доказательство соблюдения действующих законов и нормативных актов (выполнение системы обязательных требований);

- доказательство стремления и ответственности высшего руководства к обеспечению системы менеджмента в требуемом объеме для всей организации в соответствии с установленными требованиями;

- демонстрация определенного уровня «зрелости» систем менеджмента для обеспечения высокого уровня обслуживания клиентов и партнеров организации;

- демонстрация проведения регулярных аудитов систем менеджмента, оценки результативности и постоянных улучшений.

Полезным преимуществом является эффективное управление аутсорсингом за счет четких критериев оценки поставщиков услуг и ответственности обеих сторон.

Конкурентным преимуществом является доказательство того, что процессы обеспечения ИБ организации способны удовлетворять потребности внешних пользователей в долгосрочной перспективе, риски оценены и управляются.

Сертификация СМИБ на соответствие требованиям ISO/IEC 27001:2013 соответственно – единственное общепринятое в мировой практике подтверждение соответствия международным требованиям.

Статистика гласит, что организации, обладающие международными сертификатами соответствия стандартам СМИБ, получают скидки, сопоставимые с затратами на проведение сертификации.

Преимущества внедрения стандарта ISO/IEC 27001

- Гармонизация стандарта ISO/IEC 27001 к новой структуре поможет организациям, желающим внедрить более одной системы менеджмента одновременно.

- Схожая структура стандартов позволит сэкономить время и деньги организаций, так как они могут реализовывать интегрированные политики и процедуры.

- Обеспечение гибкого, оптимизированного подхода, с целью более эффективного управления рисками ИБ в современных условиях.

- Средства управления безопасностью (Приложение А) позволяют обеспечить актуальность стандарта, адекватную защиту и применимость его к современным рискам, а именно, хищению личных данных, угрозам, связанным с использованием мобильных устройств и другим сетевым уязвимостям.

Кроме того, стандарт ISO/IEC 27001 модифицирован с целью адаптации к новой общей структуре, применяемой во всех стандартах на системы менеджмента, что упрощает его интеграцию с другими системами менеджмента.

- ОБЩАЯ ИНФОРМАЦИЯ

- ИСТОРИЯ СТАНДАРТА

- СЕРТИФИКАЦИЯ ISO/IEC 27001

- СТРУКТУРА СТАНДАРТА

- ИНЦИДЕНТЫ ИБ И ИХ ПОСЛЕДСТВИЯ

- ВЫГОДЫ ОТ ВНЕДРЕНИЯ (СЕРТИФИКАЦИИ)

- ПОЧЕМУ БЕЛПРОЕКТКОНСАЛТИНГ?

- НАШИ КЛИЕНТЫ ПО РАЗРАБОТКЕ И СЕРТИФИКАЦИИ СМИБ ISO/IEC 27001 (СТБ ISO/IEC 27001)

- ОБЩИЙ ПЛАН РАБОТ И РАЗРАБАТЫВАЕМАЯ ДОКУМЕНТАЦИЯ СМИБ

- НАШИ СЕМИНАРЫ ПО IS0/IEC 27001

- НОВЫЙ СЕМИНАР ПО НАЦИОНАЛЬНОМУ ЗАКОНОДАТЕЛЬСТВУ В ОБЛАСТИ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ И ОБРАБОТКИ ПЕРСОНАЛЬНЫХ ДАННЫХ

- ОНЛАЙН-ЗАЯВКА НА РАЗРАБОТКУ СМИБ ПО ISO/IEC 27001

ОБЩАЯ ИНФОРМАЦИЯ

Вопросы обеспечения информационной безопасности (ИБ) для современной организации являются жизненно важными. Наличие системы менеджмента информационной безопасности в соответствии с требованиями международного стандарта ISO/IEC 27001 поможет организации сберечь её активы и обеспечить целостность, надежность и конфиденциальность информации.

С 2005 г. сертификационный аудит на соответствие требованиям стандарта ISO/IEC 27001 прошло более 20 тыс. компаний по всему миру (по данным IRCA). Стандарт 27001 – источник лучших практик при проектировании систем управления, применим практически к любой организации, независимо от формы собственности, вида деятельности, размера и внешних условий. Он нейтрален в технологическом плане и всегда оставляет возможность выбора технологий.

ISO/IEC 27001 — международный стандарт по информационной безопасности, разработанный совместно Международной организацией по стандартизации и Международной электротехнической комиссией. Подготовлен к выпуску подкомитетом SC27 Объединенного технического комитета JTC 1. Стандарт содержит требования в области информационной безопасности для создания, развития и поддержания Системы менеджмента информационной безопасности (СМИБ).

Назначение стандарта

В стандарте ISO/IEC 27001 собраны описания лучших мировых практик в области управления информационной безопасностью. ISO 27001 устанавливает требования к системе менеджмента информационной безопасности для демонстрации способности организации защищать свои информационные ресурсы. Настоящий стандарт подготовлен в качестве модели для разработки, внедрения, функционирования, мониторинга, анализа, поддержки и улучшения Системы Менеджмента Информационной Безопасности (СМИБ).

Основные задачи Стандарта:

- установление единых требований по обеспечению информационной безопасности организаций;

- обеспечение взаимодействие руководства и сотрудников;

- повышение эффективности мероприятий по обеспечению и поддержанию информационной безопасности организаций.

Цель стандарта

Цель СМИБ — выбор соответствующих мер управления безопасностью, предназначенных для защиты информационных активов и гарантирующих доверие заинтересованных сторон.

Основные понятия

- Информационная безопасность — сохранение конфиденциальности, целостности и доступности информации; кроме того, могут быть включены и другие свойства, такие как подлинность, невозможность отказа от авторства, достоверность.

- Конфиденциальность — обеспечение доступности информации только для тех, кто имеет соответствующие полномочия (авторизированные пользователи).

- Целостность — обеспечение точности и полноты информации, а также методов её обработки.

- Доступность — обеспечение доступа к информации авторизированным пользователям, когда это необходимо (по требованию).

Само понятие «защиты информации» трактуется международным стандартом как обеспечение конфиденциальности, целостности и доступности информации. Основа стандарта ISO/IEC 27001 — система управления рисками, связанными с информацией. Система управления рисками позволяет получать ответы на следующие вопросы:

- на каком направлении информационной безопасности требуется сосредоточить внимание;

- сколько времени и средств можно потратить на данное техническое решение для защиты информации.

Система менеджмента информационной безопасности (СМИБ) – часть общей системы управления, основанной на подходе деловых рисков, с целью создать, внедрить, эксплуатировать, постоянно контролировать, анализировать, поддерживать в рабочем состоянии и улучшать защиту информации.

Основные элементы системы ИБ:

- защита от несанкционированного доступа (НСД) к системам;

- в том числе и внутренняя защита от НСД сотрудников организации;

- авторизация и аутентификация;

- защита каналов передачи данных, обеспечение целостности;

- обеспечение актуальности данных при обмене информацией с клиентами;

- управление электронным документооборотом;

- управление инцидентами ИБ;

- управление непрерывностью ведения бизнеса;

- внутренний и внешний аудит системы ИБ.

ИСТОРИЯ СТАНДАРТА

- В 1992 г. Министерство торговли и промышленности Великобритании опубликовало Кодекс управления информационной безопасностью (Code of Practice for Information Security Management).

- В 1995 г. Британский институт стандартов (BSI) принял Кодекс управления информационной безопасностью в качестве национального стандарта Великобритании и зарегистрировал его под номером BS 7799 — Part 1.

- В 1998 г. BSI публикует стандарт BS7799-2, состоящий из двух частей, одна из которых включила в себя свод практических правил, а другая – требования к системам менеджмента информационной безопасности. В стандарте была представлена процедура совершенствования мер обеспечения ИБ, в соответствии с циклом Деминга (Plan — Do — Check — Act), а также системный подход к управлению мерами.

- В процессе следующих пересмотров первая часть была опубликована как BS 7799:1999, Часть1. В 1999 году эта версия стандарта была переработана и передана в Международную Организацию по Сертификации.

- В 2000 г. утверждена в качестве международного стандарта ISO/IEC 17799:2000 (BS 7799-1:2000). Последней версией данного стандарта, принятой в 2005 году, является ISO/IEC 17799:2005.

- В сентябре 2002 года в силу вступила вторая часть стандарта BS 7799 Part 2 Information Security management — specification for information security management systems (Спецификация системы управления информационной безопасностью). Вторая часть BS 7799 пересматривалась в 2002 г., а в конце 2005 г. была принята ISO в качестве международного стандарта ISO/IEC 27001:2005 «Информационные технологии — Методы обеспечения безопасности — Системы управления информационной безопасностью — Требования».

- В 2005 г. стандарт ISO/IEC 17799 был включен в линейку стандартов 27-й серии и получил новый номер — ISO/IEC 27002:2005.

- 25 сентября 2013 года был опубликован обновленный стандарт ISO/IEC 27001:2013 «Системы Менеджмента Информационной Безопасности. Требования» (Information security management systems — Requirements). Изменения коснулись как структуры стандарта, так и требований.

СТРУКТУРА СТАНДАРТА

ISO/IEC 27001 представляет собой перечень требований к СМИБ, обязательных для сертификации.

|

ISO/IEC 27001:2005 |

ISO/IEC 27001:2013 |

|

0. Введение |

0. Введение |

В Приложении А стандарта приведен перечень методов управления.

|

ISO/IEC 27001:2005 |

ISO/IEC 27001:2013 |

|

А.5 Политика в области безопасности |

A.5 Политики информационной безопасности |

Требования «Приложения А» являются обязательными для выполнения, но стандарт позволяет исключить направления, которые невозможно применить на предприятии.

Стандарт ISO 27001 обеспечивает:

- определение целей и представление о направлении и принципах деятельности относительно информационной безопасности;

- определение подходов к оценке и управлению рисками в организации;

- управление информационной безопасностью в соответствии с применимым законодательством и нормативными требованиями;

- использование единого подхода при создании, внедрении, эксплуатации, мониторинге, анализе, поддержке и совершенствовании системы менеджмента с тем, чтобы цели в области информационной безопасности были достигнуты;

- определение процессов системы менеджмента информационной безопасности;

- определение статуса мероприятий по обеспечению информационной безопасности;

- использование внутренних и внешних аудитов для определения степени соответствия системы менеджмента информационной безопасности требованиям стандарта;

- предоставление адекватной информации партнерам и другим заинтересованным сторонам о политике информационной безопасности.

ВЫГОДЫ ОТ ВНЕДРЕНИЯ (СЕРТИФИКАЦИИ)

- повышение доверия клиентов, партнеров и других заинтересованных сторон;

- повышение стабильности функционирования организаций;

- получение международного признания и укрепление имиджа компании на внутреннем и внешнем рынке;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и(или) снижение ущерба от инцидентов информационной безопасности;

- демонстрация определенного уровня информационной безопасности для обеспечения конфиденциальности информации заинтересованных сторон;

- увеличение стоимости нематериальных активов, уменьшение страховых взносов, что делает ценность компании более высокой;

- снижение операционных издержек и исключения «перекрестного» финансирования в рамках единой СМИБ;

- расширение возможностей участия компании в крупных государственных контрактах;

- может существенно облегчить прохождение аудитов на соответствие PCI DSS, ISO/IEC 20000-1.

Что дает внедрение ISO/IEC 27001?

Главным преимуществом создания и внедрения СМИБ в соответствии с требованиями ISO/IEC 27001 является независимое доказательство стабильности и надежности бизнес-процессов организации, в том числе:

- повышение доверия к организации;

- повышение стабильности функционирования организации в целом;

- достижение адекватности мер по защите от реальных угроз информационной безопасности;

- предотвращение и(или) снижение ущерба от инцидентов информационной безопасности.

Экономическими преимуществами являются:

- независимое подтверждение факта, что в организации должным образом реализован менеджмент рисков, соответствующие процедуры систем менеджмента разработаны и внедрены, постоянно анализируются и улучшаются компетентным и ответственным персоналом;

- доказательство соблюдения действующих законов и нормативных актов (выполнение системы обязательных требований);

- доказательство стремления и ответственности высшего руководства к обеспечению системы менеджмента в требуемом объеме для всей организации в соответствии с установленными требованиями;

- демонстрация определенного уровня «зрелости» систем менеджмента для обеспечения высокого уровня обслуживания клиентов и партнеров организации;

- демонстрация проведения регулярных аудитов систем менеджмента , оценки результативности и постоянных улучшений.

Полезным преимуществом является эффективное управление аутсорсингом за счет четких критериев оценки поставщиков услуг и ответственности обеих сторон.

Конкурентным преимуществом является доказательство того, что процессы обеспечения ИБ организации способны удовлетворять потребности внешних пользователей в долгосрочной перспективе, риски оценены и управляются.

Сертификация СМИБ на соответствие требованиям ISO/IEC 27001 соответственно – единственное общепринятое в мировой практике подтверждение соответствия международным требованиям. Статистика гласит, что организации, обладающие международными сертификатами соответствия стандартам СМИБ, получают скидки, сопоставимые с затратами на проведение сертификации.

ПОЧЕМУ БЕЛПРОЕКТКОНСАЛТИНГ?

Обратившись к нам за разработкой системы менеджмента информационной безопасности по ISO/IEC 27001 Вы можете получить:

- Подтверждение соответствия системы менеджмента информационной безопасности со стороны ведущего в России органа по сертификации с международной аккредитацией ANAB (Национальный Совет по аккредитации США — ANAB (American National Accreditation Board)), а также ведущих европейских органов по сертификации с аккредитацией Национального органа по аккредитации ФРГ DAKKS (NATIONALE AKKREDITIERUNGSSTELLE DER BUNDESRESPUBLIK DEUTSCHLAND);

- Сертификат соответствия требованиям национального стандарта РФ ГОСТ Р ИСО/МЭК 27001-2006;

- Сертификат соответствия требованиям ISO/IEC 27001:2013 Международной сети органов по сертификации IQNet;

- Возможность пройти сертификацию интегрированной системы менеджмента на соответствие требованиям 2-м и более стандартам;

- Возможность воспользоваться процедурой трансферта;

ОБЩИЙ ПЛАН РАБОТ И РАЗРАБАТЫВАЕМАЯ НАМИ ДОКУМЕНТАЦИЯ

- Предварительное определение области действия СМИБ в соответствии с требованиями ISO/IEC 27001:2013 (проведение анкетирования для локализации и выявления наиболее критичных бизнес-процессов с точки зрения ИБ );

- Заключение договора на разработку и внедрение СМИБ по ISO/IEC 27001:2013;

- Ознакомление с документами по основной деятельности ЗАКАЗЧИКА, в том числе со структурой управления, уставом, штатным расписанием, лицензиями, видами работ;

- Определение области действия СМИБ и перечня документации, необходимой для системы менеджмента информационной безопасности;

- Составление программы по разработке, внедрению и сертификации системы менеджмента информационной безопасности;

- Разработка документации СМИБ и организационно-распорядительной документации:

- Методическая помощь в разработке организационно-распорядительной документации по внедрению и поддержанию в рабочем состоянии системы менеджмента качества:

-Приказ о создании СМИБ;

-Анализ Приложения А (Базовые цели и средства управления ISO/IEC 27001:2013 на определение перечня необходимых документов в соответствии с фактической областью действия СМИБ);

Проекты Положений, Политик СМИБ и консультирование по их внедрению:

— Политика информационной безопасности ( 5.2, 6.2)

— Политика управления доступом (А.9.1.1)

— Политика безопасности взаимодействия с поставщиками (А.15.1.1)

- Разработка документации СМИБ:

-СТП «Управление документацией»- Описание процессов «СМИБ процессов, функционирующих в области действия сертификации»

-СТП «Внутренний аудит»

— Методика по оценке и управлению рисками

-Отчет об оценке рисков

-План устранения рисков

-СТП «Управление записями»

-СТП «Порядок и устранение неисправностей»

-СТП «Управление инцидентами»

-СТП «Контроль доступа»

-СТП «Персонал и СМИБ»

-СТП «Непрерывность бизнеса»

-СТП «Управление активами СМИБ»

-СТП «Соответствие законодательным и договорным требованиям»

-СТП «Принципы инжиниринга безопасных систем»

-СТП «Безопасность информационных систем»

-СТП «Безопасность систем связи»

-СТП «Отношения с поставщиками»

-Руководство по СМИБ

-Приказы на введение в действие документов СМИБ

- Оказание методической помощи в организации планирования обучения по требованиям СМИБ (план обучения);

- Оказание методической помощи по унификации и упорядочению работы с должностными инструкциями персонала и Положениями о подразделениях (при необходимости) в части выполнения требований СМИБ;

- Методическая помощь по созданию группы внутренних аудиторов Организации в соответствии с требованиями ISO/IEC 27007:2011;

- Совещание с высшим руководством Организации и группой аудиторов по требованиям и принципам проведения внутренних аудитов;

- Методическая помощь в организации проведения внутренних аудитов;

- Совместное проведение внутреннего аудита СМИБ Организации на соответствие требованиям МС ISO/IEC 27001:2013;

- Методическая помощь в документальном оформлении результатов внутреннего аудита;

- Совещание с высшим руководством Организации и группой аудиторов по результатам проведения внутреннего аудита;

- Оказание методической помощи по составлению отчета(ов) по мониторингу и анализу информационной безопасности локализованных в области действия СМИБ процесса(ов);

- Оказание методической помощи по составлению отчета(ов) по анализу функционирования СМИБ со стороны высшего руководства;

- Оказание методической помощи по подаче документов на сертификацию;

- Оказание методической помощи при проведении сертификационного аудита.

В зависимости от вида деятельности организации и локализации системы менеджмента информационной безопасности по её бизнесс-процессам перечень работ и разрабатываемых документов может быть изменён!

-

Что такое онлайн-конференции, онлайн-семинары, веб-обучение и как принять участие?

-

График проведения семинаров/вебинаров по разработке и внедрению систем менеджмента и онлайн-конференций

-

Скачать заявку на аутсорсинг, разработку СМК, переработку документов СМК

-

Скачать заявку на участие в семинаре-тренинге

-

Перечень основных клиентов по разработке и внедрению систем менеджмента

-

Какое признание Вашей компании мы обеспечиваем?

ВИДЕОИНСТРУКЦИИ ПО РАБОТЕ С СЕРВИСОМ CLS И ПРОХОЖДЕНИЮ ЭЛЕКТРОННОГО КУРСА ПО СИСТЕМАМ МЕНЕДЖМЕНТА:

Управление рисками организации – тип стратегии управления бизнес-процессами. Она направлена на выявление, понимание и подготовку к видам угроз, опасностей и других потенциальных отклонений от стандартных операционных процедур, которые могут быть восприняты как риски.

Управление рисками организации: основные направления

Процессы управления рисками охватывают 4 основные области:

- Управление рисками угроз

- Внутренний контроль

- Внутренний аудит

- Соответствие регуляторным требованиям

Управление рисками угроз

Для оценки угроз, риск менеджеры следуют следующим пяти шагам:

- Определение вероятности риска

- Оценка частоты и серьезности последствий

- Определение альтернативных подходов, включая оптимизацию бизнес-процессов, которые приведут к снижению вероятности и/или последствий риска

- Выбор и реализация действий, определенных на предыдущем этапе

- Контроль реализации действий и их корректировка, по мере необходимости

Этот процесс ориентирован на превентивное и на антикризисное управление рисками.

В управлении рисками следует различать понятия риска, угрозы и воздействия:

- Риск — негативное или позитивное явление, которое может произойти и оказать влияние на процесс / проект

- Угроза — возможная опасность, которую несет в себе риск

- Воздействие — величина последствий, которые происходят, в случае наступления риска

- Величина риска = вероятность возникновения риска * воздействие

Внутренний контроль

Внутренний контроль — механизм обеспечения выполнения бизнес-процессов, в соответствии с требованиями, которые обеспечивают снижение вероятности и тяжести последствий рисков.

Процессы внутреннего контроля позволяет повысить эффективность бизнес-процессов в общем и, в частности, процессов связанных с отчетностью, и обеспечением выполнения требований регуляторов.

Крупные организации, особенно действующие в строго регулируемых областях, часто имеют обширную систему внутреннего контроля.

Внутренний аудит

Как бы парадоксально это не было, но внутренний аудит — надсмотрщик за надсмотрщиком. Основанная задача внутреннего аудита заключается в том, чтобы убедиться, что процессы внутреннего контроля работают должным образом. Что важнее, функция внутреннего аудита имеет и другой уровень. Именно внутренний аудит отвечает за стоимость, эффективность и результативность процессов системы управления рисками организации.

Внутренний аудит оценивает как, фактически, осуществляется практическое управление рисками в организации и насколько управление соответствует документированным политикам и процедурам. Естественно, при обнаружении расхождения, задача внутреннего аудита определить что и как нужно поменять: процессы или документацию.

Внутренние аудиторы следят за операционной деятельностью компании, последовательностью управления и соблюдением требований системы управления рисками.

Соответствие регуляторным требованиям

Компании должны следовать определенным правилам и требованиям регулирующих органов. Данная область управления рисками организации концентрируется именно на этих вопросах.

Регуляторы выдвигают требования к безопасности объектов, учету персональных данных, экологической политике, социальной ответственности, финансовой отчетности и так далее.

Как правило, в компаниях существуют специализированные подразделения, комплаенс службы, которые занимаются интерпретацией требований регуляторов, разрабатывают процессы и процедуры, проводят обучение, дают рекомендации и осуществляют консультационную поддержку сотрудников компании. Часто комплаенс служба состоит буквально из одного — двух сотрудников, которые, также, выполняют функции внутреннего контроля.

Примеры подходов к управлению рисками организации

В процессе эволюции подходов к управлению рисками организации, были разработаны соответствующие стандарты. Каждый из стандартов описывает разные походы к выявлению, анализу, реагированию и общему управлению рисками и возможностями. Далее приведены наиболее популярные стандарты управления рисками организации.

ISO 31000

ISO 31000 относится к семейству стандартов управления рисками, определенных Международной организацией по стандартизации.

Наряду с более широким семейством стандартов, ISO 31000 относится к конкретному стандарту в рамках этого семейства. ISO 31000:2018 является самой последней версией на момент написания статьи.

ISO 31000: 2018 содержит набор руководящих принципов по управлению рисками для организаций. Это не набор требований и соблюдение данных принципов не позволяет пройти сертификацию, в отличие от других стандартов ISO, таких, как ISO 9001.

Другие стандарты семейства, например IEC/FDIS 31010, включают описание и рекомендации по конкретным методам управления рисками организации.

CAS

Casualty Actuary Society (CAS) – это общество профессионалов специализирующихся на страховании имущества и несчастных случаев.

В 2003 году Комитет по управлению корпоративными рисками общества определил ERM, используя два понятия: тип риска и процессы управления рисками.

О ERM они сказали следующее:

…дисциплина, с помощью которой любая организация оценивает, контролирует, эксплуатирует, финансирует и отслеживает риски из всех источников с целью повышения краткосрочной и долгосрочной ценности организации для ее заинтересованных сторон. – Комитет CAS ERM, из Overview of Enterprise Risk Management

Примеры типов рисков

- Угрозы: стихийные бедствия, материальный ущерб и прочее.

- Финансовые риски: например, риски активов, ценных бумаг или фиатных валют

- Стратегические риски: конкуренция, тенденции бизнеса и так далее.

- Операционные риски:удовлетворенность клиентов, целостность бренда, репутация, неисправности и отказы продукта

Процессы управления рисками

- Создание контекста: внутренний и внешний охват организации, а также охват системы ERM

- Определение рисков: поскольку они связаны с целями организации, они должны быть хорошо документированы и включать соответствующий потенциал для получения конкурентных преимуществ, в результате совершенствования процесса

- Анализ серьезности рисков: для каждого из выявленных рисков оцените (и, если возможно, оцените количественно) серьезность каждого риска

- Интеграция рисков: на основе результатов предыдущего анализа рисков агрегируйте все распределения рисков и приведите анализ в соответствие с влиянием на ключевые показатели эффективности

- Определение приоритетов рисков: определите ранжированный порядок приоритетов для каждого из выявленных рисков

- Стратегии управления рисками: включает в себя стратегии разрешения и использования выявленных рисков

- Мониторинг и анализ результатов: постоянное совершенствование процесса управления рисками путем мониторинга и оценки среды рисков. Это оценка того, что работает, а что нет.

COSO

COSO – это совместная американская инициатива, созданная в 1985 году для предотвращения корпоративного мошенничества. В их книге Enterprise Risk Management: Integrating with Strategy and Performance (2017 Edition) говорится:

Управление рисками организации – это не функция или отдел. Это культура, возможности и практика, которую организации интегрируют со стратегией. ERM применяют при осуществлении стратегии, с целью управления рисками при создании, сохранении и реализации ценности. – Enterprise Risk Management: Integrating with Strategy and Performance

COSO акцентирует внимание на пяти компонентах системы управления рисками организации:

- Руководство и культура

- Стратегия и постановка целей

- Производительность

- Анализ и пересмотр

- Информация, коммуникации и отчетность

Руководство и культура

Управление рисками организации не может быть успешным, если организация не стремится полностью интегрировать его в свою культуру.

Это касается этики, лежащей в основе обязанностей работников, кодексов поведения и правильного понимания рисков, а также всех связанных с ними управленческих программ и решений.

Стратегия и постановка целей

Фундаментальной частью системы управления рисками организации является обеспечение соответствия стратегий управления рисками основным целям и более широким бизнес-стратегиям.

Бизнес-цели являются основой для планирования и реализации стратегий, одновременно служа стартовой площадкой для выявления, оценки и реагирования на риски.

Производительность

Оценка того, как определенные риски могут повлиять на эффективность ключевых процессов, важна для определения приоритетов работы с рисками.

В этом контексте риски распределяются по приоритетам в порядке серьезности их последствий.

После этого меры реагирования на риски отбираются на основе оценки выявленного потенциала риска. Результаты этой части процесса доводятся до сведения ключевых заинтересованных сторон.

Анализ и пересмотр

Анализируя эффективность процессов управления рисками, организации могут определить, насколько хорошо работает программа ERM, включая необходимость внесения изменений.

Информация, коммуникация и отчетность

ERM – это не единый контрольный список или фиксированный набор шагов; это непрерывный процесс сбора и оценки информации из внутренних и внешних источников во всех подразделениях организации.

Пять вышеприведенных компонентов поддерживаются дополнительным набором принципов. Эти принципы носят широкий характер и охватывают все – от корпоративного руководства программой ERM до методов мониторинга рисков.

Каждый из принципов является кратким и лаконичным. В таком виде они приводятся в Enterprise Risk Management: Integrating with Strategy and Performance (издание 2017 года):

Организации могут использовать эти принципы в качестве ориентира для определения контекста и подтверждения своих усилий по пониманию и созданию программы управления рисками организации, согласованной с их стратегией и бизнес-целями.

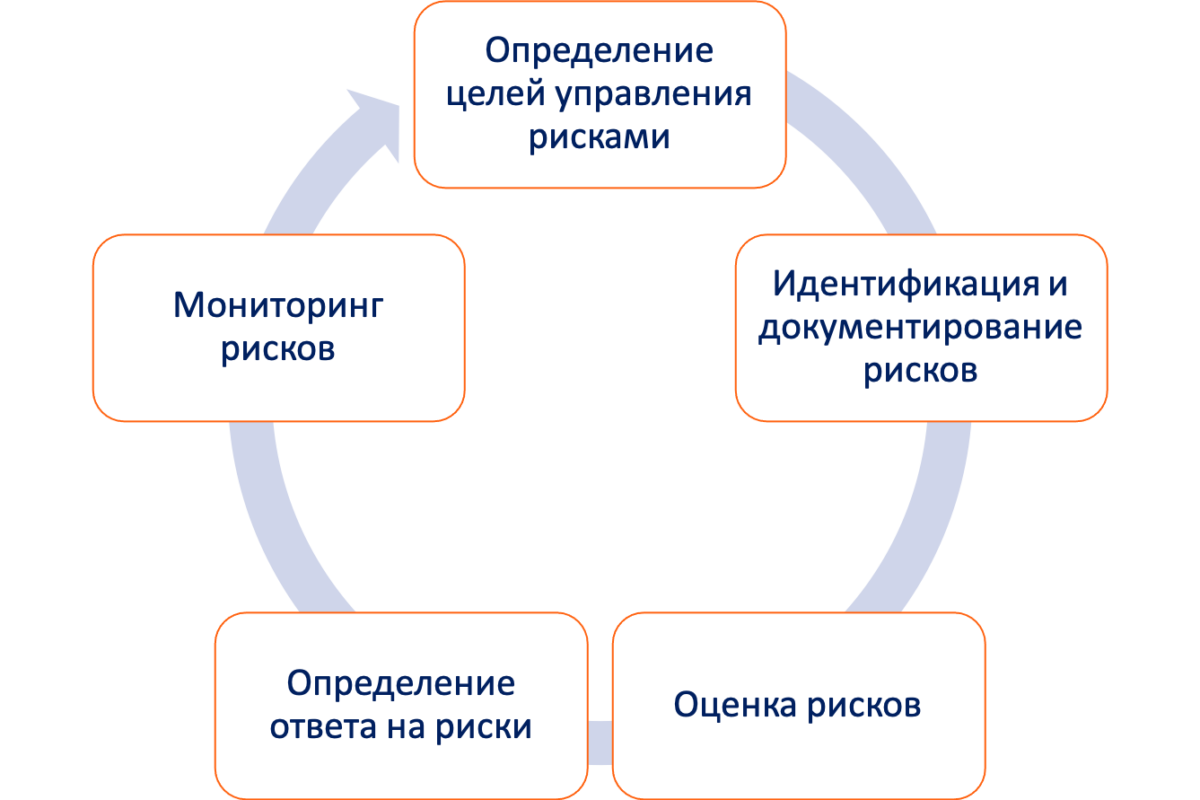

Процесс управления рисками организации

Процесс управления рисками организации состоит из пяти элементов:

Определение целей и обеспечение согласованности ERM со стратегией бизнеса

В основе структуры COSO ERM лежит идея использования корпоративного управления рисками для достижения успеха в реализации бизнес-целей.

Само по себе, определение рисков не будет реализовывать бизнес-цели. Скорее плоды комплексной программы ERM жизненно важны для разработки стратегии достижения бизнес-целей.

Использование структуры ERM помогает гарантировать, что бизнес способен согласовать цели с миссией, видением и основными ценностями.

Идентификация и документирование рисков

Риски следует рассматривать как все, что потенциально может повлиять на успешное достижение бизнес-целей. Все риски должны быть четко определены и хорошо документированы.

Речь идет обо всех рисках, начиная от крупных, более значительных рисков, вплоть до небольших рисков, на уровне отдельных проектов или процессов.

Для успешного выявления рисков необходим четко определенный процесс систематической оценки каждой области деятельности.

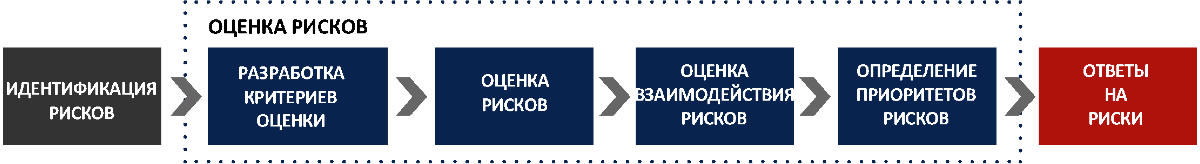

Оценка документированных рисков

Простого определения рисков недостаточно. Должна быть понятна вероятность возникновения риска и степень его последствий, в случае наступления.

После того как значительные риски были должным образом задокументированы, следующая задача состоит в том, чтобы оценить их с точки зрения вероятности и предполагаемой значимости.

Иногда трудно или невозможно точно предсказать вероятность, или временные рамки определенных рисков, например, стихийных бедствий. Тем не менее это упражнение должно выполняться в меру возможностей организации и на всех уровнях.

Эта задача особенно важна для того, чтобы убедиться, что все документированные риски имеют существенную достоверность. Нестандартные предположения, записанные в ходе групповых мозговых штурмов, могут выглядеть разумно, но потребовать дальнейшего изучения и уточнения. Качественный и прогностический анализ поможет рассортировать риски по степени значимости.

Существуют различные методы оценки документированных рисков, от простых качественных подходов, таких как матрица приоритетов, до более глубоких математических моделей.

Суть этой задачи состоит в том, чтобы помочь руководству определить, какие риски заслуживают самого пристального внимания.

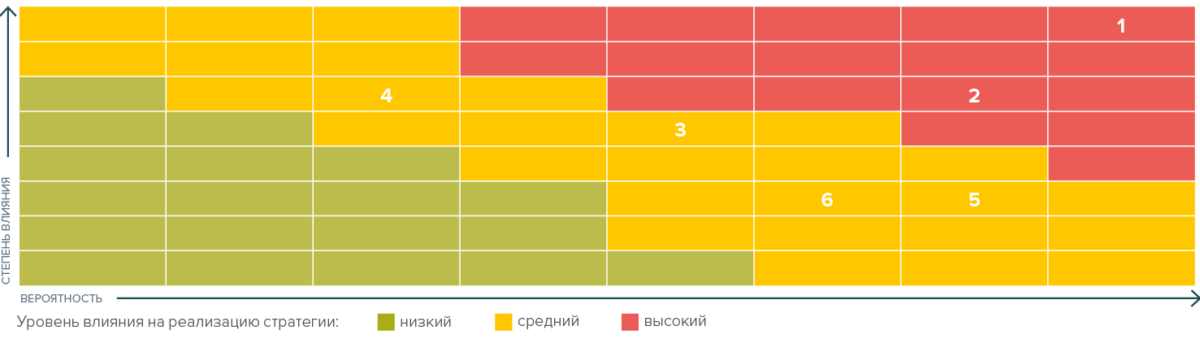

Другой вариант – создать тепловую карту значимости риска. Цель тепловой карты состоит в том, чтобы подкрепить результаты оценки риска иллюстрацией, дополняющей активный диалог о том, как эти результаты соотносятся с текущим аппетитом организации к риску, и определить срочные решения, которые могут потребовать внедрения.

Ниже приведен упрощенный пример тепловой карты обзора приоритетов рисков:

Ответ на риск

Ответ на риск предназначен для того, чтобы выяснить, как реагировать на высокоприоритетные риски.

Руководство несет ответственность за тщательный анализ вероятностей и предполагаемых последствий каждого риска, а также за учет всех связанных с этим затрат и выгод при разработке соответствующей стратегии реагирования на риск.

Ответ на риск подразделяется на четыре собственные категории:

Уклонение

Как ясно следует из названия, этот тип реагирования на риск включает в себя просто “уход” от риска.

Например, компания может принять решение о переезде, исходя из рисков, связанных с определенной геополитической напряженностью, или полностью отказаться от продукта или услуги, которые оказались особенно рискованными.

Иногда может быть слишком поздно уклоняться от рисков, потому что ущерб уже нанесен и понесены издержки.

Вот почему профилактические меры и адекватный анализ потенциальных рисков так важны – чтобы держать реакцию уклонения на контроле.

Снижение

Часто риски могут быть снижены различными способами.

Диверсификация продуктовой линейки может снизить риск, связанный с изменением тенденций или сезонными покупками, использование нескольких временных решений для обеспечения отказоустойчивости, таких как автономное резервное копирование и несколько операционных центров, снизит риск стихийных бедствий, автоматизация определенных задач в процессе снизит риск человеческой ошибки и т. д.

Простые изменения в стандартных операционных процедурах, даже кажущиеся обыденными изменения, такие как обеспечение надлежащего информирования сотрудников о политике компании, иногда могут привести к значительному снижению риска.

Разделение

Разделение рисков – это принцип приобретения страховки для хеджирования или компенсации своих рисков.

На финансовом примере концепция коротких опционов и длинных опционов позволяет инвесторам хеджировать свои ставки на движение цен.

Соглашения о совместном предприятии также могут означать, что компании разделяют потенциальные риски и выгоды.

По сути, разделение рисков – это идея переложить часть риска на другую сторону с пониманием того, что вы заменяете воспринимаемую “ценность” этого риска более ощутимыми денежными затратами.

Принятие

Принять риск это значит не предпринимать никаких действий.

Вместо того чтобы покупать страховой полис, бизнес может решить “выполнить самострахование”. Это может принять форму выделения ресурсов для борьбы с определенными рисками, если они проявятся.

Мониторинг рисков

Идентификация рисков – это не то, что делается один раз. Как и совершенствование бизнес-процессов, это непрерывный процесс.

Контекст, в котором выявляются определенные риски, постоянно меняется, и поэтому такие риски необходимо отслеживать, чтобы постоянно определять их значимость.

Иногда изменение обстоятельств может привести к тому, что риск станет еще больше. Яркий пример тому – геополитические волнения. Организации нуждаются в надлежащих системах мониторинга и реагирования на изменения обстоятельств и адекватного определения того, представляют ли выявленные риски все еще угрозу.

Автор: Андрей Зайцев

Источник: материалы сайта rzbpm.ru

Арсенал: Как организовать управление ИБ?

Для многих российских компаний настало время задуматься об управлении безопасностью — ИТ-инфраструктура многих из них достигла уровня, требующего четко отлаженной координации. При построении системы управления безопасностью (СУИБ) эксперты рекомендуют опираться на международные стандарты ISO/IEC 27001/17799.

Руководитель обязан контролировать ситуацию в своей организации, подразделении, проекте и во взаимоотношениях с заказчиками. Это означает быть осведомленным о том, что происходит, своевременно узнавать обо всех нештатных ситуациях и представлять себе, какие действия надо будет предпринять, в том или ином случае. В организации существует несколько уровней управления, начиная с менеджеров высшего звена и заканчивая конкретным исполнителями, и на каждом уровне ситуация должна оставаться под контролем. Другими словами, должна быть выстроена вертикаль управления и процессы управления.

Управление информационной безопасностью — это циклический процесс, включающий осознание степени необходимости защиты информации и постановку задач; сбор и анализ данных о состоянии информационной безопасности в организации; оценку информационных рисков; планирование мер по обработке рисков; реализацию и внедрение соответствующих механизмов контроля, распределение ролей и ответственности, обучение и мотивацию персонала, оперативную работу по осуществлению защитных мероприятий; мониторинг функционирования механизмов контроля, оценку их эффективности и соответствующие корректирующие воздействия.

Согласно ISO 27001, система управления информационной безопасностью (СУИБ) — это «та часть общей системы управления организации, основанной на оценке бизнес рисков, которая создает, реализует, эксплуатирует, осуществляет мониторинг, пересмотр, сопровождение и совершенствование информационной безопасности». Система управления включает в себя организационную структуру, политики, планирование, должностные обязанности, практики, процедуры, процессы и ресурсы.

Создание и эксплуатация СУИБ требует применения такого же подхода, как и любая другая система управления. Используемая в ISO 27001 для описания СУИБ процессная модель предусматривает непрерывный цикл мероприятий: планирование, реализация, проверка, действие (ПРПД).

Применение модели ПРПД к процессам СУИБ

Процесс непрерывного совершенствования обычно требует первоначального инвестирования: документирование деятельности, формализация подхода к управлению рисками, определение методов анализа и выделение ресурсов. Эти меры используются для приведения цикла в действие. Они не обязательно должны быть завершены, прежде чем будут активизированы стадии пересмотра.

На стадии планирования обеспечивается правильное задание контекста и масштаба СУИБ, оцениваются рисков информационной безопасности, предлагается соответствующий план обработки этих рисков. В свою очередь, на стадии реализации внедряются принятые решения, которые были определены на стадии планирования. На стадиях проверки и действия усиливают, исправляют и совершенствуют решения по безопасности, которые уже были определены и реализованы.

Проверки могут проводиться в любое время и с любой периодичностью в зависимости от конкретной ситуации. В некоторых системах они должны быть встроены в автоматизированные процессы с целью обеспечения немедленного выполнения и реагирования. Для других процессов реагирование требуется только в случае инцидентов безопасности, когда в защищаемые информационные ресурсы были внесены изменения или дополнения, а также когда произошли изменения угроз и уязвимостей. Необходимы ежегодные или другой периодичности проверки или аудиты, чтобы гарантировать, что система управления в целом достигает своих целей.

Один из вариантов организационной структуры СУИБ

Руководство организации выпускает политику безопасности, в которой вводится понятие СУИБ и провозглашаются ее основные цели: управление непрерывностью бизнеса и управление безопасностью. На вершине СУИБ находится директор по ИБ, возглавляющий управляющий комитет по ИБ — коллегиальный орган, предназначенных для решения стратегических вопросов, связанных с обеспечением ИБ. Директор по ИБ несет ответственность за все процессы управления ИБ, в число которых входят: управление инцидентами и мониторинг безопасности, управление изменениями и контроль защищенности, инфраструктура безопасности (политики, стандарты, инструкции, процедуры, планы и программы), управление рисками, контроль соответствия требованиям, обучение (программа повышения осведомленности).

Создание подобной структуры управления является целью внедрения ISO 27001/17799 в организации. Один из основных принципов здесь — «приверженность руководства». Это означает, что такая структура может быть создана только руководством компании, которое распределяет должности, ответственность и контролирует выполнение обязанностей. Другими словами руководство организации строит соответствующую вертикаль власти, а точнее модифицирует существующую для удовлетворения потребностей организации в безопасности. СУИБ может создаваться только сверху вниз.

Другим основополагающим принципом является вовлечение в процесс обеспечения ИБ всех сотрудников организации, имеющих дело с информационными ресурсами — «от директора до уборщицы». Неосведомленность конкретных людей, работающих с информацией, отсутствие программы обучения по ИБ — одна из основных причин неработоспособности конкретных систем управления.

Не менее важно и то, что в основе любого планирования мероприятий по ИБ должна лежать оценка рисков. Отсутствие в организации процессов управления рисками приводит к неадекватности принимаемых решений и неоправданным расходам. Другими словами, оценка рисков является тем фундаментом, на котором держится стройное дерево СУИБ.

Столь же фундаментальным принципом является «внедрение и поддержка СУИБ собственными руками». Привлечение внешних консультантов на всех этапах внедрения, эксплуатации и совершенствования СУИБ во многих случаях вполне оправдано. Более того, это является одним из механизмов контроля, описанных в ISO 17799. Однако создание СУИБ руками внешних консультантов невозможно по определению, т.к. СУИБ — это совокупность организационных структур формируемых руководством организации и процессов, реализуемых ее сотрудниками, которые должным образом осведомлены о своих обязанностях и обучены навыкам обращения с информацией и ее защиты. СУИБ стоит немалых денег, но ни за какие деньги нельзя купить опыт и знания.

Сертифицировать или нет

Для подтверждения соответствия существующей в организации СУИБ требованиям стандарта, а также ее адекватности существующим бизнес рискам используется процедура добровольной сертификации. Хотя без этого можно и обойтись, в большинстве случаев сертификация полностью оправдывает вложенные средства и время.

Во-первых, официальная регистрация СУИБ организации в реестре авторитетных органов, таких как служба аккредитации Великобритании (UKAS), что укрепляет имидж компании, повышает интерес со стороны потенциальных клиентов, инвесторов, кредиторов и спонсоров.

Во-вторых, в результате успешной сертификации расширяется сфера деятельности компании за счет получения возможности участия в тендерах и развития бизнеса на международном уровне. В наиболее чувствительных к уровню информационной безопасности областях, такой, например, как финансы, наличие сертификата соответствия ISO 27001 начинает выступать как обязательное требование для осуществления деятельности. Некоторые российские компании уже сталкиваются с этими ограничениями.

Также очень важно, что процедура сертификации оказывает серьезное мотивирующее и мобилизующее воздействие на персонал компании: повышается уровень осведомленности сотрудников, эффективнее выявляются и устраняются недостатки и несоответствия в системе управления информационной безопасностью, что в перспективе означает для организации снижение среднестатистического ущерба от инцидентов безопасности, а также сокращение накладных расходов на эксплуатацию информационных систем. Вполне возможно, наличие сертификата позволит застраховать информационные риски организации на более выгодных условиях.

Как свидетельствует текущая практика, расходы на сертификацию по BS7799 в большинстве случаев несопоставимо малы в сравнении с затратами организации на обеспечение информационной безопасности, а получаемые преимущества многократно их компенсируют.

Следует подчеркнуть, что все перечисленные преимущества организация получает только в том случае, если речь идет о системе сертификации, имеющей международное признание, в рамках которой обеспечивается надлежащее качество проведения работ и достоверность результатов.

Подготовка к сертификации

Подготовка организации к сертификации по ISO 27001 — процесс довольно длительный и трудоемкий. В общем случае, он включает в себя шесть последовательных этапов, которые выполняются организацией, как правило, при помощи внешних консультантов.

На первом этапе проводится предварительный аудит СУИБ, в ходе которого оценивается текущее состояние, осуществляется инвентаризация и документирование всех основных составляющих СУИБ, определяются область и границы сертификации и выполняется еще целый ряд необходимых подготовительных действий. По результатам аудита разрабатывается детальный план мероприятий по подготовке к сертификации.

На втором этапе выполняется оценка информационных рисков, основной целью которой является определение применимости описанных в стандарте механизмов контроля в данной конкретной организации, подготовка декларации о применимости и плана обработки рисков.

На третьем этапе выполняется анализ расхождений с требованиями стандарта, в результате которого оценивается текущее состояние механизмов контроля в организации и идентифицируются расхождения с декларацией о применимости.

На последующих этапах осуществляется планирование и внедрение недостающих механизмов контроля, по каждому из которых разрабатывается стратегия и план внедрения. Работы по внедрению механизмов контроля включают в себя три основные составляющие: подготовка сотрудников организации: обучение, тренинги, повышение осведомленности; подготовка документации СУИБ: политики, стандарты, процедуры, регламенты, инструкции, планы; подготовка свидетельств функционирования СУИБ: отчеты, протоколы, приказы, записи, журналы событий и т.п.

На заключительном этапе осуществляется подготовка к сертификационному аудиту: анализируется состояние СУИБ, оценивается степень ее готовности к сертификации, уточняется область и границы сертификации, проводятся соответствующие переговоры с аудиторами органа по сертификации. Подробные рекомендации по созданию СУИБ и подготовки к сертификации содержатся в серии руководящих документов BSI BIP 0071-0073.

Точки преткновения

В процессе внедрения СУИБ возникает много точек преткновения. Часть из них связаны с нарушением описанных выше фундаментальных принципов управления безопасностью. Серьезные затруднения для российских организаций лежат в законодательной области. Неполнота и противоречивость действующего российского законодательства, его запретительный характер в области использования криптографии и во многих других областях, а также неотрегулированность системы сертификации средств защиты информации серьезно затрудняет выполнение одного из главных требований стандарта — соответствие действующему законодательству.

Источником затруднений нередко служит неправильное определение области действия и границ СУИБ. Слишком широкая трактовка области действия СУИБ, например, включение в эту область всех бизнес-процессов организации, значительно снижает вероятность успешного завершения проекта по внедрению и сертификации СУИБ.

Столь же важно правильно представлять, где проходят границы СУИБ и каким образом она связана с другими системами управления и процессами организации. Например, система управления ИБ и система управления непрерывностью бизнеса (ВСМ) организации тесно пересекаются. Последняя является одной из 11 определяемых стандартом областей контроля информационной безопасности. Однако СУИБ включает в себя только ту часть BCM, которая связана с ИБ — это защита критичных бизнес процессов организации от крупных сбоев и аварий информационных систем. Другие аспекты BCM выходят за рамки СУИБ.

Стандарт — гарантия безопасности

Сегодня организация работы серьезной и эффективной компании, претендующей на успешное развитие, обязательно базируется на современных информационных технологиях. Поэтому обратить внимание на стандарты управления информационной безопасностью стоит компаниям любого масштаба. Как правило, вопросы управления информационной безопасностью тем актуальнее, чем крупнее компания, чем шире масштаб ее деятельности и претензии на развитие, и, как следствие, выше ее зависимость от информационных технологий.

Использование международных стандартов управления информационной безопасностью ISO 27001/17799 позволяет существенно упростить создание, эксплуатацию и развитие СУИБ. Требования нормативной базы и рыночные условия вынуждают организации применять международные стандарты при разработке планов и политик обеспечения ИБ и демонстрировать свою приверженность путем проведения аудитов и сертификаций ИБ. Соответствие требованиям стандарта представляет определенные гарантии наличия в организации базового уровня информационной безопасности, что оказывает положительное влияние на имидж компании.

Александр Астахов

Подборка по базе: 1. Архитектурный подход к информационным системам.pdf, Организация планирования действий ПСП и управления СиС при возни, 1. ВПП система военных угроз РФ.docx, Тема 19 — Административно-правовое регулирование управления обра, Бюджетная система.doc, !Звуковая система.pdf, ВПР 5 кл система.docx, ИССЛЕДОВАНИЕ СИСТЕМ УПРАВЛЕНИЯ ТЕСТ.docx, Внутренняя система оценки качества образования.docx, Практическая работа № 2 (Часть 1) Раздел программы_ 2.1.4. Объек

4. Управление и система управления ИБ

Рис. 4.7. Управление ИБ отдельной системы ИТТ на стадии ее эксплуатации

4.5. Система управления ИБ организации

Процесс управления ИБ организации реализуется СУИБ, включающей в себя помимо самого управляемого (защищаемого) объекта средства управления его состоянием, механизм сравнения текущего состояния с требуемым и средства формирования управляющих воздействий для локализации и предотвращения ущерба вследствие реализации угроз ИБ. Критерием управления в данном случае целесообразно считать минимум ущерба для активов организации при минимальных затратах на обеспечение их ИБ, а целью управления — обеспечение требуемого состояния активов (управляемого объекта) в смысле защищенности.

Определим СУИБ (англ, informationsecuritymanagementsystem) как часть общей системы управления организации, основанную на подходе оценки и анализа бизнес-рисков, предназначенную для разработки, внедрения, эксплуатации, постоянного контроля, анализа, поддержания и улучшения ИБ, и включающую организационную структуру, политику, планирование действий, обязанности, установившийся порядок, процедуры, процессы и ресурсы в области ИБ [14,21].

СУИБ в организации выполняет следующие важнейшие функции:

» реализует целенаправленный, систематический и комплексный под-

ход к управлению ИБ защищаемых активов, что приводит к повышению текущего уровня их защищенности;

» объединяет все применяемые в организации защитных и организационных меры в единый, адекватный реальным угрозам ИБ и управляемый комплекс, позволяющий достигать целей ОИБ на уровне всей организации;

- позволяет четко установить, как взаимосвязаны процессы и подсистемы ОИБ, кто за них отвечает, какие финансовые и трудовые ресурсы необходимы для их эффективного функционирования и т. д.;

» проводит процесс выполнения ПолИБ и позволяет находить и устранять слабые места в ОИБ;

- охватывает людей, процессы и ИТ-структуру организации.

Систематизируя представленные в различных источниках отрывочные сведения об отдельных элементах СУИБ, подчеркнем, что для выполнения перечисленных выше функций. СУИБ конкретной организации должна включать в себя следующие важнейшие компоненты’

- соответствующую организационную структуру с поддерживающими ее подсистемами автоматизации функционирования СУИБ (документооборотом, обработкой, хранением и передачей данных и т. п.), организации управления и собственной защиты;

- модель функционирования СУИБ (например, процессно-ролевая);

- методики и методы управления ИБ (методика управления ИБ — общий свод правил, алгоритм, приемы управления ИБ; метод управления ИБ — путь практического осуществления деятельности по управлению ИБ, способ достижения определенной цели в рамках ОИБ);

- документальное обеспечение функционирования СУИБ — Политика СУИБ, планы СУИБ, процедуры, регламенты и т. д.;

- деятельность по планированию, реализации, проверке и совершенствованию СУИБ с соответствующими средствами выполнения конкретной деятельности;

- ответственность всех участвующих в процессе управления ИБ, и тех, кто попадает в область действия СУИБ;

- процессы управления ИБ, выполняемые на основе СУИБ;

- средства управления ИБ;

- необходимые ресурсы.

Средства управления ИБ организации, используемые в рамках СУИБ, выбираются на основе результата оценки рисков ИБ как части более общего процесса управления рисками ИБ и снижают риск до приемлемого уровня, при этом принимая во внимание и другие бизнес- риски организации. Обязательно должны быть определены, документированы, реализованы и поддерживаемы в рабочем состоянии технические средства управления ИБ. Но со временем действие различных внутренних и внешних обстоятельств (например, изменение ИС, реконфигурирование функций защиты, изменения окружающей среды, появление новых атак) может негативно сказаться на эффективности используемых в организации средств управления ИБ и, в конечном счете, потребовать пересмотра стандартов ИБ организации. Поэтому так важно адекватно изменять средства управления ИБ, что делается на основе постоянного анализа и технической проверки (осуществляемой вручную или с использованием инструментальных средств) правильности их реализации и функционирования.

Более упрощенно наглядное представление основных компонент СУИБ приведено в [16] (рис. 4.8). Процессы ОИБ поддерживаются По- лИБ и концепцией ОИБ, в которых сформулированы цели и стратегия ОИБ, а также организация самих процессов ОИБ. Следовательно, СУИБ является неотъемлемой частью СОИБ.

Рис. 4.8. Основные компоненты СУИБ

Область действия СУИБ, ее администрирование и ресурсы зависят от размеров организации и ее защищаемых активов.

Чтобы быть действительно полезной для организации, СУИБ должна быть эффективной. Правильно разработанная, должным образом реализованная и применяемая СУИБ позволяет не только вернуть затраченные на нее средства, но и внесет положительный вклад в успех бизнеса организации.

Как показывает накопленный в данной области мировой и отечественный опыт, эксплуатация СУИБ дает организации ряд бесспорных выгод от ее использования:

- обеспечение соответствия уровня ИБ законодательным, отраслевым, контрактным, внутрикорпоративным требованиям и целям бизнеса;

» доказательство стремления высшего руководства к ОИБ в необходимом объеме для всей организации в соответствии с установленными требованиями;

» повышение доверия партнеров, клиентов, заказчиков за счет демонстрации высокого уровня ОИБ всем заинтересованным сторонам;

» управляемое ОИБ и контролируемое управление ИБ (особенно в критичных ситуациях);

» систематизация процессов ОИБ;

- расстановка приоритетов в области ИБ;

- достижение «прозрачности» в ОИБ;

- обеспечение понятности защищаемых активов для руководства;

- выявление угроз ИБ для бизнес-процессов;

- достижение адекватности ОИБ существующим рискам;

» предупреждение возникновения инцидентов ИБ и снижение ущерба в случае их возникновения;

» повышение культуры ИБ в организации;

» интеграция защитных мер в бизнес-процессы;

- оптимизация (за счет формализации всех процессов ОИБ) и обоснование расходов на ИБ;

- снижение финансовых рисков и рисков прямых потерь;

- снижение операционных рисков за счет повышения экономической эффективности ОИБ;

- снижение рисков для инвесторов за счет повышения прозрачности процессов внутри организации;

» экономия времени, ресурсов и затрат на начальной стадии сбора информации при проведении любых аудитов ИБ;

» создание информации, порождаемой в процессе использования СУИБ, для всех заинтересованных сторон и т. д.

Поскольку внедрение СУИБ требует значительных ресурсов, все организации должны четко осознавать преимущества ее использования. Различные организации имеют разные бизнес-стимулы для этого, включая нормативную и правовую базу, статус (крупный или малый бизнес, общественная или правительственная организация), географическое расположение, сферу деятельности (вид бизнеса) и предоставляемые ею услуги (или производимую продукцию) и т. п. Ранее уже подчеркивалось, что внедрение СУИБ должно стать стратегическим решением руководства организации. На ее проектирование и использование оказывают влияние потребности и цели, требования по ОИБ, применяемые процессы, а также размер и структура организации. Все эти элементы и поддерживающие их системы изменяются во времени. Поэтому и СУИБ будет также меняться соответственно потребностям организации. Деловая аргументация для внедрения СУИБ должна быть четко документирована и должна подробно излагать ожидаемые затраты в сравнении с выгодами, которые могут быть получены от увеличения возможностей управления ИБ. СУИБ не должна создаваться в изоляции. Она должна учитывать все бизнес-риски и общие бизнес-стратегии организации [30].

- Область действия СУИБ

Стандарты по управлению ИБ, в частности ГОСТ Р ИСО/МЭК 27001, оперируют понятием области действия СУИБ. Это область и границы применения СУИБ в терминах характеристик бизнеса, организации, ее расположения, ресурсов и технологий [14, 21]. Область действия СУИБ должна соответствовать как возможностям организации, так и ее ответственности за ОИБ в соответствии с требованиями, определенными в применимых к данной организации законодательных, нормативных и иных документах и соотнесенными с проведенной для нее оценкой рисков ИБ.

Установление области действия СУИБ полностью зависит от организации. Необходимо, чтобы она была правильно определена, была полной и реально применимой, учитывала все зависимости, например, требования по ОИБ, которые должны быть выполнены при функционировании данной СУИБ, и интерфейсы с другими частями организации, находящимися вне области действия, а также другими системами, организациями, сторонними поставщиками. В этом случае другие части организации, которые необходимы СУИБ для повседневного функционирования (например, кадровые ресурсы, финансы, продажи и маркетинг или коммунальные службы), являются интерфейсами и зависимостями, в дополнение к любым другим существующим интерфейсам и зависимостям.

Как видно из определения, в область действия СУИБ организации включаются:

» бизнес-процессы;

» технологии;

- активы (кадры, финансовые (денежные) средства, средства вычислительной техники, телекоммуникационные средства, различные виды информации, процессы, продукты и услуги, предоставляемые всем заинтересованным сторонам — клиентам, партнерам и т. д.);

» расположение (ограниченная и определяемая независимо часть организации, то есть перечисление конкретных офисов, входящих в область действия, или вся организация в целом);

» обоснование выбора данной области действия.

При выборе области действия СУИБ, в которой силами специально созданной рабочей группы будут внедряться процессы СУИБ, учитываются следующие факторы:

» деятельность и услуги (продукция), предоставляемые организацией своим партнерам и клиентам;

» целевая информация, ИБ которой должна быть обеспечена;

» бизнес-процессы, обеспечивающие обработку целевой информации;

» подразделения и сотрудники организации, задействованные в данных бизнес-процессах;

- программно-аппаратные и технические средства, обеспечивающие функционирование данных бизнес-процессов;

- территориальные площадки организации, в рамках которых происходят сбор, обработка и передача целевой информации.

В стандарте ISOZIEC 27003:2010 приведены примеры возможных целей управления ИБ, которые могут быть использованы в качестве входных данных для определения первоначальной области действия СУИБ [23]:

- содействие ОНБ и восстановлению после сбоев;

- повышение устойчивости к инцидентам ИБ;

- соответствие правовым требованиям и договорным обязательствам;

» создание условий для сертификации по стандартам ISO/IEC;

» создание благоприятных условий для эволюции организации и укрепления ее позиции;

» сокращение расходов на средства управления ИБ;

- защита активов, имеющих стратегическое значение;

- создание жизнеспособной и эффективной системы внутреннего контроля;

» обеспечение гарантий для заинтересованных сторон того, что информационные ресурсы защищены надлежащим образом.

Хорошей практикой при определении области действия будущей СУИБ является выбор одного из ключевых бизнес-процессов организации. Это объясняется тем, что в рамках наиболее критичных бизнес- процессов можно наиболее полно ощутить преимущества построения СУИБ, так как основной из целей ее создания является обеспечение адекватных и соразмерных средств управления ИБ, которые защищают активы и обеспечивают конфиденциальность для всех заинтересованных сторон, включая владельцев бизнеса. Также появляется возможность постоянного мониторинга ОИБ в рамках выбранной области действия СУИБ, что позволяет своевременно принимать оперативные решения, затрагивающие все аспекты ОИБ, и повысить доверие к организации в целом.

Основной результат деятельности по определению области действия СУИБ — это документ, включающий следующее:

- сводка поручений по управлению ИБ, установленных руководством организации, и обязательства, налагаемых на внешних организации;

- описание того, как части области действия взаимодействуют с другими системами управления;

и список бизнес-целей управления ИБ;

» список критических бизнес-процессов, систем, информационных активов, организационных структур и географических районов, где будет применяться СУИБ;

» взаимоотношения существующих систем управления, регулирующих и надзорных органов, и целей организации;

- характеристики бизнеса, самой организации, ее местонахождение, активов и используемых технологий.

Выбор области действия будущей СУИБ — не такая простая задача, как кажется с первого взгляда. В рамках большой организации, предоставляющей внешние услуги своим заказчикам, для выбора области действия может потребоваться ведение отдельного проекта. В основе этого проекта будет лежать глубокий анализ существующих бизнес-процессов организации, их взаимосвязей, выходных результатов каждого из процессов и заинтересованных сторон в рамках каждого из процессов. Даже в небольшой организации, где, казалось бы, есть всего несколько ключевых бизнес-процессов, подобный анализ очень полезен, так как в результате может быть получена непредвиденная заранее картина, в которой проявятся неочевидные взаимосвязи между процессами, и фокус критичности бизнес-процессов может быть смещен в другую сторону.