Ценность информации о корпоративном ПО не только в представлении о его стоимости и легальности. Эти данные – основа для развития ИТ в компании.

Программное обеспечение, законно установленное на компьютерах организации и используемое ее сотрудниками, является таким же активом, как и всё остальное – мебель, оргтехника, транспорт, помещения, находящиеся в собственности, и т. п. Увы, но эта простая истина до сих пор игнорируется многими компаниями, которые рассматривают ПО как данность или приложение к корпоративному парку компьютеров.

Между тем активами приходится управлять – искать им наилучшее применение, планировать амортизацию и замену. Наконец, все они имеют ценность, которая в конечном итоге определяет и ценность самой компании. И вместе с другими активами программное обеспечение приходится передавать новым владельцам при продаже бизнеса или, что может быть для малого бизнеса более актуально, – при традиционной перерегистрации ООО.

Поэтому владельцу компании нужно четко знать:

• каким программным обеспечением владеет компания;

• на каких именно компьютерах оно установлено;

• все ли копии ПО обеспечены необходимыми лицензиями;

• имеется ли перелицензирование (то есть нет ли излишка лицензий, такое тоже случается);

• в наличии ли вся необходимая лицензионная документация.

Есть и еще два вопроса, ответ на которые необходимо знать всегда:

• срок действия лицензий на ПО, которым владеет компания;

• планы по продлению лицензий или приобретению новых.

Мы намеренно не касаемся таких важных аспектов, как развитие ИТ-инфраструктуры, планирование дальнейшего приобретения лицензий, выбор схем и способов лицензирования, переход на использование облачных сервисов вместо приобретения «коробочного» программного обеспечения, – все это отдельные, самостоятельные аспекты поддержки корпоративных ИТ.

Но даже без учета этих моментов управление программными активами – не самая простая задача. И дело не только в грамотном учете лицензий и отслеживании их актуальности. Программное обеспечение работает на десятках компьютеров, и сотрудники, за которыми они закреплены, порой самостоятельно устанавливают дополнительное ПО. Бывает, что об использовании нелицензионных копий руководство компании узнает только во время проверки правоохранительными органами, когда уже поздно разбираться, кто виноват и откуда появилась «пиратка». Не говоря уже о том, что такое неучтенное ПО может стать дырой, через которую доступ к корпоративной инфраструктуре и данным могут получить злоумышленники.

Уже этих рисков вполне достаточно, чтобы периодически проводить проверку корпоративной ИТ-инфраструктуры и сверять фактические данные с учетными.

Впрочем, ценность информации о текущем состоянии парка ПО состоит не столько в представлении о его стоимости и легальности. Эти данные – основа для планирования развития ИТ в компании. Получить такую информацию руководитель может благодаря проекту SAM (Software Asset Management) – процедуре, не самой простой технически, но весьма полезной.

Что она может дать компании?

Во-первых, SAM поможет сократить расходы на ПО за счет оптимизации состава используемых лицензий и отказа от ненужных.

Во-вторых, SAM минимизирует риски, связанные с использованием нелицензионного ПО.

В-третьих, процедура SAM позволит повысить производительность отдельных компьютеров и серверов и, как следствие, сократить расходы на их модернизацию или замену.

Компьютерное программное обеспечение можно рассматривать как долгосрочный актив, который относится к основным активам, таким как здания и земля. Однако бывают случаи, когда программное обеспечение не следует рассматривать в качестве долгосрочного актива. В этой статье мы рассмотрим стандарты бухгалтерского учета, применяемые для классификации компьютерного программного обеспечения.

Ключевые выводы

- Хотя программное обеспечение не является физическим или материальным в традиционном смысле, правила бухгалтерского учета позволяют предприятиям капитализировать программное обеспечение, как если бы оно было материальным активом.

- Программное обеспечение, которое приобретается фирмой, отвечающей определенным критериям, может рассматриваться, как если бы это были основные средства.

- Капитализируя программное обеспечение в качестве актива, фирмы могут отложить полное признание расходов в своем балансе.

Программное обеспечение как активы

Нематериальные активы обычно представляют собой нефизические активы, используемые в течение длительного времени.Нематериальные активы часто являются интеллектуальными активами, и в результате их трудно оценить из-за неопределенности будущих выгод.

С другой стороны, материальные активы – это физические и измеримые активы, которые используются в деятельности компании.Такие активы, как основные средства, являются материальными активами.

Основные средства относятся к долгосрочным активам, таким как оборудование, которое жизненно важно для деятельности компании и имеет определенный физический компонент. В большинстве случаев компьютерное программное обеспечение классифицируется как нематериальный актив из-за его нефизической природы. Однако правила бухгалтерского учета гласят, что существуют определенные исключения, позволяющие классифицировать компьютерное программное обеспечение, например, ОС (основные средства).

Ниже приведены стандарты бухгалтерского учета, которые описывают, как и когда компьютерное программное обеспечение следует классифицировать как ОС:

- Положение Консультативного совета по федеральным стандартам бухгалтерского учета (FASAB) о Федеральных стандартах финансового учета (SFFAS) № 10,Учет программного обеспечения для внутреннего использования.

- Положение № 51 Государственного совета по стандартам бухгалтерского учета (GASB) «Учет и финансовая отчетность нематериальных активов».

Что такое СИЗ?

Важно, чтобы мы сначала определили стандарт бухгалтерского учета для основных средств, более известный под аббревиатурой PP&E. Согласно SFFAS № 6, материальные активы классифицируются как основные средства, если:

- Срок полезного использования этих активов (активов) составляет 2 года и более.

- Они не предназначены для продажи в ходе обычной эксплуатации.

- Они были приобретены или построены с намерением использовать или быть доступными для использования организацией.

Критерии капитализации в качестве основных средств

Существуют правила, которые применяются для определения того, должно ли программное обеспечение капитализироваться в качестве основных средств или списываться на расходы. Если программное обеспечение соответствует критериям основных средств, указанным выше, его можно классифицировать как ОС. Согласно SFFAS № 10:

«Организации должны капитализировать стоимость программного обеспечения, если такое программное обеспечение соответствует критериям для

основных средств (ОС). Основные средства и оборудование – это любые основные средства, используемые при предоставлении товаров и услуг».

- Руководство имеет определенную свободу действий, поскольку не существует пороговых значений долларовой суммы для стоимости компьютерного программного обеспечения, будь то внутреннее или новое программное обеспечение.

- Пороги капитализации должны устанавливаться руководством в соответствии с рекомендациями по основным средствам.Например, при оптовых закупках программного обеспечения в расчет должны быть включеныкак оптовые затраты, так и срок полезного использования программного обеспечения.Если это программное обеспечение, разработанное подрядчиком, сумма, уплаченная поставщику за разработку и внедрение, должна быть засекречена.

- Капитализация программного обеспечения не включает программное обеспечение, которое является неотъемлемой частью основных средств. Согласно ГФФП № 10, раздел 38 и 39; Говорится:

“Например, если программное обеспечение является частью системы вооружения, оно не будет капитализироваться, а будет включено в стоимость

инвестиций в эту систему оружия. С другой стороны, программное обеспечение, используемое для накопления затрат на приобретение этой системы вооружения или управление и учет этого объекта соответствовали бы критериям для общих основных средств и должны капитализироваться ».

- Ограничение капитализации определяется не суммой, а скорее, когда этап тестирования программного обеспечения был завершен. Согласно SFFAS 10, параграф 20:

«Затраты, понесенные после успешного завершения окончательных приемочных испытаний, должны быть списаны на расходы. Если программное обеспечение должно быть установлено на нескольких сайтах, использование заглавных букв должно прекратиться на каждом сайте после завершения тестирования на этом сайте ».

Суть

Важно пересмотреть стандарты финансового учета, прежде чем принимать какие-либо решения о том, расходовать ли или использовать компьютерное программное обеспечение в качестве основных средств. Эта статья затрагивает лишь несколько ключевых тем. Во многих других случаях могут применяться другие стандарты бухгалтерского учета, которые могут потребоваться, например облачные вычисления, многоцелевое программное обеспечение, программное обеспечение для разработки и программное обеспечение, совместно используемое подразделениями.

Игра в ассоциации

Какие ассоциации вызывает у вас словосочетание «управление программными активами»?

А «инвентаризация»? «Проверка лицензионного соответствия»?

Попробуем угадать.

Еще несколько лет назад, вероятно, типичным ответом было бы: «имитация бурной деятельности». То есть нечто, обладающее довольно туманной целью (освоить бюджет?) и, вероятно, означающее лишь излишнюю бюрократию и головную боль системному администратору, у которого, без сомнения, найдутся задачи и более приоритетные, чем трата рабочего времени на создание нечто такого, чего в реальности не сможет «пощупать» руководство компании.

Второе – ежегодная, мало кому в реальности нужная процедура по вялому переписыванию серийников с этикеток системников и дополнительного оборудования в блокнот, или лучшем случае Excel файл. Полученные данные недостаточно полные, быстро устаревающие, и, ввиду полной очевидности этого факта, никак в реальности не используемые. Так положено (красить от забора и до обеда!).

Третье – нечто более реальное и неприятное, но все-таки далекое, как в страшном сне (записки на имя директора о снятии ответственности за нелегальное использование ПО).

Так уж сложилось, что управление программными активами в России исторически было не в почете. Во многом, из-за ситуативного подхода к управлению ИТ-инфраструктурой в целом и текучки ИТ-кадров в небольших и средних компаниях. Это сопровождалось непреодолимым желанием каждого нового «айтишника» заточить инфраструктуру (особенно в части ПО) под свои личные предпочтения, не сильно заботясь о постановке и документировании процессов и следовании лучшим мировым практикам. Также исторически большую роль в этом играла фактическая ненаказуемость компьютерного пиратства. Наконец, отсутствие понимания выгод, которые может принести управление программными активами. Кроме того низкая стоимость ручного ситуативного труда по сравнению с внедрением проработанных процессов также играла и все еще продолжает играть ощутимую сдерживающую роль в развитии услуг управления программными активами в России.

Как раз на этом аспекте, очень часто совершенно незаслуженно не принимаемом во внимание при управлении ИТ- инфраструктурой, нам бы и хотелось остановиться в данной статье.

Так ли уж нельзя «пощупать» результаты внедрения управления программными активами? Действительно ли это что-то обременяющее ИТ-процессы в компании или же внедрение этих процессов способно принести пользу?

А в чем, собственно, проблема?

В последние несколько лет ожидания пользователей по работе в корпоративной среде ощутимо возросли. Это и BYOD, и мобильные устройства, и работа с различными операционными системами, и потребность в возможности самостоятельного заказа корпоративных приложений через портал с автоматической настройкой приложений. Разумеется, в ответ на эти требования заметно усложнилась и корпоративная ИТ- инфраструктура.

Сейчас практически невозможно себе представить среднюю или крупную инфраструктуру без виртуализации серверов, а, возможно, и рабочих столов, и даже приложений. Многие приложения уходят в облако, растет доля веб — приложений. Лицензирование также становится все сложнее и сложнее. Фактическим стандартом в серверном лицензировании становятся модели лицензирования на процессор или ядро, причем не всегда процессор в понимании определенного вендора есть реальный процессор физической машины.

В общем и целом, затраты на ПО в наше время – очень ощутимая статья ИТ-бюджета компании. В среднем, они могут составлять 25-30% всего ИТ-бюджета. Затраты складываются из стоимости самих лицензий, поддержки приложений (время, затрачиваемое на установку, настройку, удаление – это не только время системного администратора, но и время, отнимаемое у бизнеса). Правильное и грамотное управление ПО позволяет существенно сократить стоимость лицензий на ПО, благодаря:

- выстраиванию стратегии закупки корпоративных лицензий;

- централизации и стандартизации процессов управления ПО;

- мониторингу и отзыву неиспользуемых лицензий;

- рационализации приложений по функционалу, версиям и редакциям;

- подготовке приложений, адаптированных и преднастроенных для выполнения бизнес-задач пользователем;

- подготовке инсталляционных пакетов с преднастроенными конфигурациями;

- централизованному развертыванию ПО в виде инсталляционных пакетов в режиме без взаимодействия с пользователем.

Подход ICL Services

Если декомпозировать задачу крупноблочно, успешное управление ПО состоит из трех компонент:

- управление программными активами

- создание инсталляционных пакетов (и образов ОС)

- автоматизация развёртывания ПО

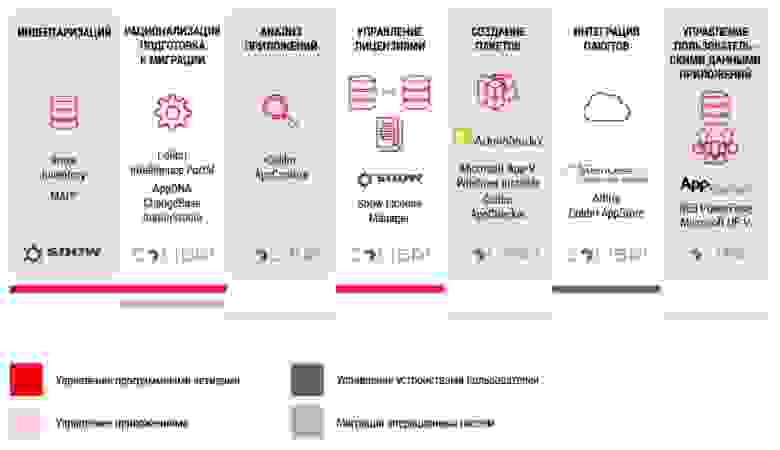

ICL Services предлагает комплексное решение по централизованному управлению программными активами, построенное на принципе тесной интеграции процессов и инструментов. Услуги нашей компании, покрывают те или иные этапы управления ПО, представленные на диаграмме:

*MAP – Microsoft Assessment and Planning Toolkit

Собственная линейка решений ICL Services для управления программными активами называется Colibri family. Инструменты этой линейки взаимодействуют друг с другом, обеспечивая поддержку всех стадий жизненного цикла ПО.

Управление программными активами

Это то, что обычно зовется SAM – Software Asset Management, составная часть ITAM – IT Asset Management. Активы бывают аппаратные и программные. В данном случае (SAM) мы говорим о программных активах, однако, для грамотного управления такими активами надо, как минимум, иметь достоверные данные об аппаратной части, на которой эти активы используются (все те же модели лицензирования по ядрам или процессорам, например). Также желательно иметь и поставленные процессы, такие как: управление изменениями (change management), управление запросами на обслуживание (request fulfillment) и прочие.

Управление программными активами – это не разовое мероприятие, а, в первую очередь, постановка грамотных процессов, таких как приобретение ПО, стандартизация ПО, регулярная инвентаризация ПО, контроль лицензионности, отзыв лицензий и.т.д.

Наша компания смотрит на SAM немного шире, чем это делается обычно, и включает в эту услугу не только меры, направленные на инвентаризацию ПО и контроль лицензионности, но и рационализацию ПО по версиям, редакциям и функционалу. Именно этот шаг позволяет уничтожить значительную часть айсберга цен поддержки ПО и лицензий, и именно с него и стоит начинать внедрение управления программными активами.

Инвентаризация

Выбор инструмента – ключевой момент этой стадии. Очень важно правильно определить, чем и как будет необходимо управлять в контексте управления лицензиями. Стоит, как минимум, уделить внимание следующим вопросам:

- Поддерживаемые операционные системы (Windows, Unix/Linux, IBM AIS)

- Поддерживаемые СУБД (SQL, Oracle)

- Возможность получения данных SAP (если используется)

- Возможность нормализации данных (хорошие решения распознают коммерческое ПО, группируют различные записи одного ПО в одну, отсортировывают и категорируют ПО, отсеивают «мусор» вроде инсталляторов, рекламных приложений, и.т.д.).

- Использование агентского ПО, возможность сбора инвентаризационных данных без агента.

Думая о выборе средства инвентаризации, необходимо представлять себе конечную картину — как будут использоваться и обрабатываться полученные данные, и какую практическую пользу они принесут в вопросах лицензирования, развертывания ПО и других процессах.

Для крупных компаний в качестве решения по инвентаризации и контролю лицензий мы зачастую рекомендуем Snow. Snow software – мировой лидер решений по контролю лицензий. Решение поддерживает все возможные операционные системы, типы лицензирования, имеет богатые возможности интеграции с другими решениями, а также располагает ежедневно пополняемой базой нормализации ПО, модулями для поддержки Oracle, виртуализации, SAP (опциональные компоненты).

В случае если не стоит цели ставить «от и до» управление программными активами, а например, нужна аналитика и подготовка к миграции ПО и операционной системы, очень хорошие качественные данные предоставляет Lakeside Systrack.

Рационализация

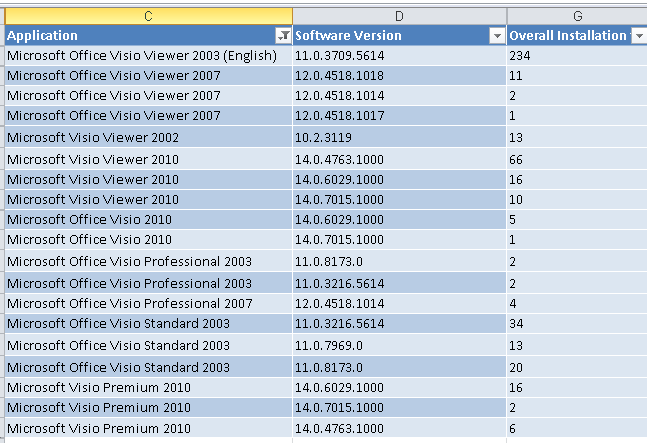

Возьмем маленький кусочек инвентаризационных данных из типичной офисной малоуправляемой среды (8 офисов одной компании):

В подавляющем большинстве случаев, сотрудникам достаточно бесплатных программ-«просмотрщиков» вместо полноценных дорогостоящих графических, офисных или инженерных программных комплексов. Однако опыт показывает, что в компаниях, где управление ПО не выстроено – такие ситуации нерационального использования ПО будут встречаться повсеместно.

Давайте представим, во что может вылиться подобный хаос.

Итак, имеем Visio Viewer 9 различных версий (бесплатен) в количестве 353 установки, Visio 2010 Standard 5 различных версий в количестве 73 установок, 3 разные версии Visio Professional установленные в общей сложности 8 раз, и три слабо отличающиеся версии Visio Premium 2010 встречающиеся 24 раза.

Различия в версиях обусловлены различными локациями – ПО закупалось не централизованно, и как следствие, не реализовывалась экономия на корпоративных программах лицензирования.

Миграция: как подчинить данные

Если в проект входит миграция к новой версии ОС, другой архитектуре, трансформация подхода к подготовке приложений к развертыванию (например, вводим Microsoft App-V), то наряду с рационализаций приложений, необходимо и провести соответствующую аналитику готовности ПО к подобного рода изменениям.

Эта задача, равно как и задача рационализации в масштабах корпорации весьма масштабная и трудоемкая, и в отсутствии подходящего инструментария, трудно на практике реализуемая.

Типичные задачи будут включать в себя:

- сортировку «мусора»

- стандартизацию версий ПО

- удаление дубликатов ПО

- группировку ПО по функционалу

- анализ статистики использования ПО

- поиск оптимального решения по преобразованию одного ПО к другому

- получение одобрения ключевых пользователей о конкретных преобразованиях

- поиск, анализ и валидация возможностей поддержки ПО различных ОС, платформ, технологий виртуализации.

Наша компания сейчас разрабатывает Intelligence Portal, который предоставляет единый инструмент для решения этой сложной задачи.

Портал позволит упростить процесс рационализации, автоматически фильтруя нежелательные приложения, дубликаты ПО, анализируя и категорируя мало используемое ПО. Также легко и проводить группировку ПО по функционалу и версиям, анализировать статистику использования ПО, а наглядность результатов оптимизации придется очень кстати для доказательства правильности инвестиций проекта миграции.

Intelligence Portal на данный момент использует в качестве источника данных инвентаризации Lakeside Systrack. Помимо этого, в процессе разработка функционала интеграции с решением Snow. Для оценки готовности ПО к миграции разрабатывается интеграция с ведущими решениями, такими как AppDNA, Change Base – эти инструменты позволяют проанализировать готовность приложений, анализируя MSI файлы инсталляторов приложений.

Мы также воплощаем в данном решении и другой подход для аналитики готовности ПО к миграции, а именно автоматическую проверку по базе созданных нами инсталляционных пакетов. Здесь работает связка Colibri Intelligence Portal – Colibri Tracker, о котором будет несколько слов чуть ниже.

Инсталляционные пакеты, образы ОС и поддержка

Для того чтобы приложение можно было эффективно развернуть через SCCM, его необходимо предварительно подготовить с использованием специальных средств и технологий. Наиболее популярные технологии на сегодняшний день:

- Windows Installer (т.е. всем известные MSI-пакеты). Это

динозаврдовольно старая технология, но она не теряет своей актуальности и в 2015 году, по-прежнему большая доля запросов приходится именно на Windows Installer. Основным инструментом для создания и редактирования MSI-пакетов является InstallShield из пакета Flexera AdminStudio. - Microsoft App-V. Это относительно новая технология, и она всеми силами пытается вытеснить ставший уже классикой Windows Installer. Для создания App-V пакета необходим так называемый App-V Sequencer, а для его работы – App-V клиент, все это и многие другие сопутствующие инструменты распространяются в составе пакета MDOP по программе Software Assurance от Microsoft.

- Scripted install. Это просто самописный скрипт, который устанавливает проприетарные setup.exe инсталляторы в тихом режиме (без участия или даже без уведомления пользователя как опция). Здесь выгоднее всего использовать технологии, которые уже встроены в ОС Windows, а именно VBScript и Powershell.

Как было упомянуто выше, для отслеживания работы по созданию каждого инсталляционного пакета или образа ОС ICL Services использует Colibri Tracker. В Colibri Tracker Заказчик имеет возможность, как отслеживать статус какого-то конкретного пакета, так и автоматически получать отчетность по различным параметрам за любой период времени.

Colibri Tracker стал настолько популярен среди заказчиков ICL Services, что некоторые из них покупают его как отдельный инструмент для своих сотрудников. В этом случае ICL Services предоставляет Colibri Tracker в аренду как Software as a Service (Saas).

Автоматизация развертывания ПО

Наиболее популярным продуктом для развертывания ОС и ПО в корпоративном секторе является System Center Configuration Manager (SCCM) от Microsoft. Помимо SCCM, компания ICL Services может осуществлять развертывание, используя такие продукты как: Altiris, CA IT Client Manager, Miradore. Далее в статье мы будем опираться на SCCM, однако остальные системы развертывания ПО имеют похожие возможности.

SCCM позволяет управлять приложениями и устанавливать их одновременно на большое количество пользовательских устройств в автоматическом режиме. Внедрение услуги по управлению приложениями позволяет:

- использовать единый подход по управлению ПО в среде компании: от сбора требований до массового автоматического развертывания на пользовательские рабочие места;

- решить проблемы совместимости приложений с операционной системой и другими приложениями;

- увеличить производительность пользователей за счет развертывания ПО с необходимыми настройками;

- снизить количество простоев пользователей;

- повысить общий уровень безопасности путем выявления нецелевого использования программного обеспечения, которое не отвечает политикам безопасности компании;

- гарантировать бесконфликтный процесс развертывания и функционирования инсталляционного пакета.

Для отслеживания того, как приложение проходит путь от рационализации и до того момента, как пользователь впервые его запустит, ICL Services также использует инструмент Colibri Tracker — типичная трэкинговая система, заточенная специально для задач по управлению ПО.

Так выглядит традиционный подход к развертыванию ПО. Однако, учитывая современные тенденции, мы предлагаем своим клиентам кардинально иной подход, основанный на облачных решениях, когда каждый пользователь может самостоятельно выбирать и заказывать то ПО, которое ему нужно с помощью web-портала — Colibri AppStore. На нем собраны TОП-100 самых популярных и уже завернутых в инсталляционные пакеты приложений. Пользователь может в два клика инициировать автоматическую установку такого пакета на свое устройство (BYOD!).

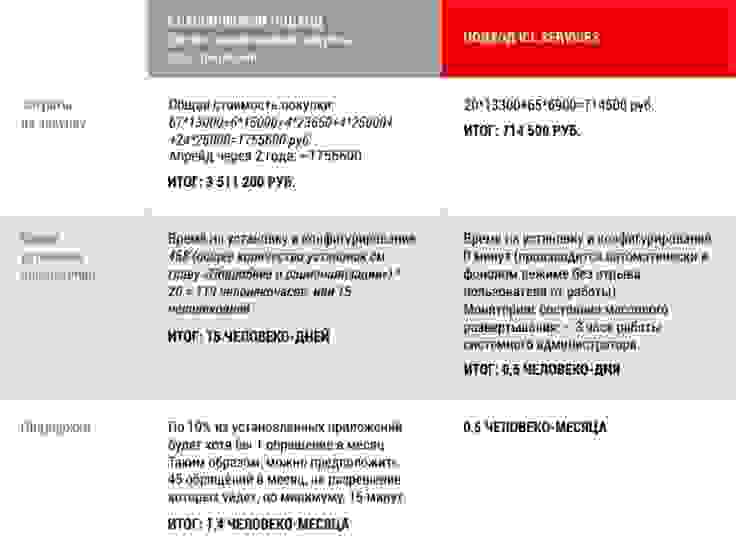

Сравнение затрат

Выводы

Использование централизованного подхода к управлению программными активами – это не нечто неосязаемое. Это совокупность процессов, позволяющая не только избежать рисков в виде штрафов со стороны вендоров, но и приносить реальную, весьма ощутимую выгоду в виде значительной оптимизации ИТ-бюджета.

Реальный пример из нашего опыта показал, что внедрение SAM лишь только в виде рационализации приложений в совокупности с автоматизацией установки ПО, использовании

инсталляционных пакетов позволило снизить количество инженеров, занимающихся поддержкой клиентского ПО, с 40 человек до занятости 0,5 человека в месяц.

Хотелось бы еще раз отметить, что именно совокупное использование всех трех «китов» управления программными активами позволяет добиться максимального эффекта. Так что, экономия благодаря грамотному управлению ПО – далеко не миф, и ICL Services располагает большим опытом внедрения подобных практик.

Авторы: ignatyev и yudinetz

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Какая из перечисленных компонент централизованного управления ПО кажется Вам наиболее полезной и подходящей для Вашей ситуации?

37.5%

Автоматическая установка ПО

3

75%

Инвентаризация и рационализация списка ПО разрешенного к установке

6

25%

Оптимизация расходов за счет использования программ лицензирования Microsoft volume licenses

2

37.5%

Стандартизация конфигураций ПО и создание инсталляционных пакетов

3

50%

Создание эталонных образов ОС

4

25%

Введение процессов регулярного обновления рабочих станций пользователей

2

25%

Регулярное обновление драйверов на рабочих станциях

2

0%

Свой вариант (укажите в комментариях)

0

Проголосовали 8 пользователей.

Воздержались 6 пользователей.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Планируете ли Вы использовать централизованное управление ПО?

0%

Не планирую, не вижу преимуществ для нашей компании

0

22.22%

Присматриваюсь, жду подробностей в следующих статьях

2

44.44%

Планирую, буду внедрять силами своих специалистов

4

0%

Планирую, обращусь к поставщику услуг

0

0%

Свой вариант (укажите в комментариях)

0

Проголосовали 9 пользователей.

Воздержались 5 пользователей.

Информационные активы организации примеры

Основные понятия и определения

Информация, информационная инфраструктура, информационные активы (ресурсы)

Первоначальное значение слова информация — сообщение, осведомление о чем-либо, придворная сплетня; сейчас информация трактуется как явление жизни (взаимодействия) организмов, сведения об окружающем мире, знания, «сырье» для мышления и управления; как обмен сведениями, обмен сигналами в животном и растительном мире, передача генетических признаков и т.п.

Сформулированные к настоящему времени строгие научные определения информации концентрируют внимание на одном из основных аспектов этого многозначного понятия — соотношении информации и материи. Согласно традиционной точке зрения информация — фундаментальная философская категория, о которой (как и о материи) только и можно сказать, что она существует независимо от человека и неотделима от ее материального носителя; информация — отраженное разнообразие движения объектов окружающей действительности.

Информация — одно из основных кибернетических понятий. В частности, она рассматривается как отражение организованности (упорядоченности) кибернетических объектов. Для подчеркивания кибернетического аспекта под информацией понимают сведения (данные, сообщения, факты и т.п.), позволяющие уменьшить имеющуюся неопределенность истинной ситуации или состояния объекта и на основе этого сделать выбор варианта решения из множества возможных равноправных альтернатив.

Остановимся на конкретных, имеющих прикладное значение, определениях понятия «информация», которые в наибольшей степени отражают правовой и технократический аспекты проблемы информационной безопасности и защиты информации.

В настоящее время при определении информации как многозначного понятия и объекта информационной безопасности подчеркиваются следующие ее стороны [17]:

- 1) сведения (сообщения, данные), документированная информация, важнейший информационный актив (ресурс);

- 2) объект правовых отношений, ценный товар;

- 3) сила, поднимающая или «убивающая» человека, приводящая в движение общественные структуры, производственные мощности, армии и т.д.

В мире взаимодействующих организмов и человеко-машинных систем информация проявляется прежде всего как сведения (сообщения, данные).

Для передачи, преобразования, обработки или хранения информации используются различные сигналы — знаки (символы) и материальные носители. Это позволяет представить ее в любой форме (письменный текст, изображение на бумаге, пленке или на экране монитора, речь или звуковая волна, отображенная на том или ином физическом носителе, цифровая последовательность, циркулирующая в ЭВМ или хранящаяся в памяти, флэш-памяти, компакт-диске, радиосигнал и т.п.). Информация может быть представлена в виде сообщений и данных (алфавитных, цифровых и алфавитно-цифровых последовательностей тех или иных символов (знаков) и упорядоченных структур), а также программ. Информация переносится или отображается с помощью сигнала — некоторого физического процесса.

На этом обстоятельстве сделан акцент в определении, сформулированном в Федеральном законе (ФЗ) «Об информации, информационных технологиях и о защите информации» (2006). В нем к информации относятся сведения (сообщения, данные) независимо от формы их представления. Дополнительно в ФЗ устанавливается такое понятие как документированная информация — зафиксированная на материальном носителе информация с реквизитами, позволяющими определить такую информацию или ее материальный носитель, а также ряд других важных понятий.

Информация может являться объектом публичных, гражданских и иных правовых отношений. Информация как объект правовых отношений может свободно использоваться любым лицом и передаваться одним лицом другому лицу, если федеральными законами не установлены ограничения доступа к информации либо иные требования к порядку ее предоставления или распространения.

Информация может быть товаром, т.е. всем тем, что может удовлетворить потребность или нужду и предлагается рынку с целью привлечения внимания, приобретения, использования или потребления.

При исследовании вопросов информационного или компьютерного права, правовых аспектов проблемы защиты информации (и защиты от информации), необходим нетрадиционный подход к понятию «информация». Он должен учитывать «силовой» характер воздействия информации, отмеченный в работе [22]. Согласно философским принципам, информация не является чем-то самостоятельным, не представляет собой нечто абсолютное, но имеет информационный характер только в отношении системы, воспринимающей информацию.

Информация является отношением соответствия двух систем. При информационном процессе информирующая (воздействующая) система производит в информируемой (реагирующей) системе определенное преобразование, на что требуется расходование свободной энергии. Эта энергия принадлежит самой реагирующей системе, которая освобождается при получении сигнала от информирующей системы. При этом информационное содержание, которое только и делает воздействие вообще конкретным сигналом, заключается в соответствии (качественном и количественном) энергии воздействия и энергии разрядки отражающей системы.

Отношение соответствия энергетических состояний двух систем приобретает знаковый характер, а сам сигнал становится знаком, когда он моделируется механизмом отражательных аппаратов отдельного человека, массового сознания, человеко-машинных систем, автоматизированных систем управления и т.п. в виде возбуждения их соответствующих элементов.

Информационное воздействие, будучи «силовым» по характеру, может иметь для реагирующей системы различные, иногда прямо противоположные последствия: оно обеспечивает сохранение или развитие этой системы либо разрушает ее.

В дальнейшем, не исключая из рассмотрения все стороны этого многозначного понятия, под информацией будем понимать сведения (сообщения, данные) независимо от формы их представления, являющиеся объектом сбора, хранения, обработки и передачи.

Информация — один из важных объектов информационной безопасности и важнейший защищаемый актив (ресурс) государства, организации, в том числе корпорации, предприятия и т.п. или информационной системы (сети), в которой она находится или может находиться.

Другим важным объектом информационной безопасности и защищаемым активом (ресурсом) является информационная инфраструктура.

Следуя работе [23], под информационной инфраструктурой будем понимать совокупность используемых (государством, обществом, организацией, корпорацией, предприятием) информационных технологий и технических средств (информационных систем и сетей, автоматизированных средств и других), а также социальных институтов и персонала, реализующих функции информационного взаимодействия и обеспечивающих создание, эксплуатацию и модернизацию технических систем.

Иногда говорят об информационной и телекоммуникационной инфраструктуре, выделяя важную коммуникационную компоненту информационного взаимодействия.

Информационные технологии могут выступать самостоятельным объектом информационной безопасности. Здесь они трактуются как ключевой элемент информационной инфраструктуры, во многом определяющим ее содержание. Под информационными технологиями понимаются процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов [24].

В законе «Об информации, информационных технологиях и о защите информации» используются также следующие основные понятия:

- — информационная система — совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств.

- — информационно-телекоммуникационная сеть — технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники.

В соответствии с ГОСТ Р ИСО/МЭК 17799:2005 «Информационная технология. Практические правила управления информационной безопасностью» информация — это актив, который, подобно другим активам организации, имеет ценность и, следовательно, должен быть защищен надлежащим образом.

Информационные активы (ресурсы) — информация и/или ресурсы (информационные, технические, программные), подлежащие защите в организации, ее информационных системах и сетях.

Примерами активов организации, связанных с информационными системами, являются [25J:

- — собственно информационные активы: базы данных и файлы данных, системная документация, руководства пользователя, учебные материалы, процедуры эксплуатации или поддержки (обслуживания), планы по обеспечению непрерывности функционирования информационного обеспечения, процедуры действий при сбоях, архивированная информация;

- — активы программного обеспечения: прикладное программное обеспечение, системное программное обеспечение, инструментальные средства разработки и утилиты;

- — физические активы: компьютерное оборудование (процессоры, мониторы, переносные компьютеры, модемы), оборудование связи (маршрутизаторы, частные автоматические телефонные станции с выходом в сеть общего пользования, факсы, автоответчики), магнитные носители (ленты и диски), другое техническое оборудование (электропитание, кондиционеры), мебель, помещения;

- — услуги: информационные, вычислительные услуги и услуги связи, основные коммунальные услуги, например, отопление, освещение, электроэнергия, кондиционирование.

Что такое информационные активы? Примеры

Наша жизнь постоянно усложняется во всех сферах. Возникают новые и невиданные ранее подходы, технологии, активы. Для современных крупных предприятий большую роль играют информационные активы. Что они собой представляют?

Общая информация

Прежде чем приступать к основной теме, давайте затронем необходимый теоретический минимум. А именно, поговорим об информации. Она является одним из наиболее важных производственных активов, от которого в значительной мере зависит эффективность деятельности предприятия и его жизнеспособность. Это может быть как секрет создания определенного товара, так и внутренние финансовые данные. Любая более-менее крупная организация имеет свои информационные активы, относительно которых очень нежелательно, чтобы они попали в сторонние руки. Поэтому остро стоят вопросы хранения и безопасности.

Об общих понятиях

Чтобы успешно разобраться со всеми представленными данными, необходимо знать несколько моментов:

- Информационный актив. Это данные с реквизитами, которые позволяют провести идентификацию. Имеют ценность для определенной организации и находятся в ее распоряжении. Представлены на любом материальном носителе в форме, которая позволяет обрабатывать ее, хранить, или передавать.

- Классификация информационных активов. Это разделение имеющихся данных организации по типам, которые соответствуют степени тяжести возникающих последствий как результат потери их важных свойств.

Как можно понять, важны не только отдельные цифры и их пояснения, но и возможность оперативно использовать, защита от несанкционированного доступа и ряд других моментов. Когда выделены и сформированы информационные активы предприятия, остро встает вопрос их правильной классификации с последующим обеспечением безопасности. Почему именно так? Дело в том, что с помощью классификации можно оформить ключевые метрики для используемой информации – ее ценность, сила влияния на предприятие, требования к обеспечению/сопровождению/защите и тому подобное. Во многом от этого зависит, как данные будут обрабатываться и защищаться. Кроме этого, существует ряд нормативных стандартов, которые предусматривают проведение обязательной инвентаризации информационных активов организации. Хотя единой процедуры для этого и не существует.

Немного о классификации для предприятий

Подход к данным зависит от того, в каких условиях и с чем мы имеем дело. Рассмотрим информационные активы на примере частного предприятия. Классификация проводится с целью обеспечить дифференцированный подход к данным с учетом уровня их критичности, что влияют на деятельность, репутацию, деловых партнеров, работников и клиентов. Это позволяет определить экономическую целесообразность и приоритетность различных мероприятий по формированию информационной безопасности предприятия. В соответствии с законодательством Российской Федерации выделяют:

- Общедоступную (открытую) информацию.

- Персональные данные.

- Информацию, содержащую сведения, что составляют банковскую тайну.

- Данные, что относятся к коммерческим секретам.

Как оценить их важность? Для этого используют специальные модели. Давайте рассмотрим их более внимательно.

Классификационные модели

Чаще всего встречаются две из них:

- Однофакторная классификация. Базируется на степени ущерба. Здесь во просто. Рассмотрим небольшой пример. Активы информационной системы распределяются на четыре блока в зависимости от степени вероятного нанесения ущерба при утечке данных. Как пример – минимальный, затем — средний, высокий и напоследок – критический. Если неопределенному кругу лиц будет известно, кого директор принимает сегодня в своем кабинете, то это можно классифицировать как минимальный вид ущерба. Но вот если информация о подкупе государственного чиновника утечет в прокуратуру, это критическое положение.

- Многофакторная модель классификации. Базируется на трех классических параметрах. В данном случае вся информация представляет интерес с точки зрения конфиденциальности, доступности и целостности. По каждой позиции требования проставляются отдельно – высокие, средние, низкие. По совокупности они оцениваются, к примеру, как критической или базовой важности.

О классах

Чтобы оценка информационных активов была максимально эффективной и сдвинутой от количества к качеству, можно ввести классы, что будут отражать ценность данных и уровень требований к ним. В таких случаях обычно выделяют:

- Открытый класс. В данном случае не предусмотрены ограничения на распространение и использование, финансовый ущерб от известности отсутствует.

- Для служебного пользования. Для использования внутри организации. Финансовый ущерб отсутствует. Но могут возникнуть иные виды убытков для работников организации или всей структуры.

- Конфиденциальная. Предусмотрено использование внутри организации, при работе с клиентами и контрагентами. Разглашение принесет финансовый ущерб.

О конфиденциальных данных

Такую информацию условно можно разделить на несколько категорий. Первые две используются в коммерческих структурах, остальные, как правило, исключительно государством:

- С ограниченным доступом. Предусматривает использование определенным кругом сотрудников организации. Финансовый ущерб обычно оценивается в сумму до миллиона рублей.

- Секретная. Предусматривает использование исключительно определенными членами руководящего состава организации. Финансовый ущерб обычно начинается от значений в миллион рублей.

- Совершенно секретная. Это данные из военной, экономической, внешнеполитической, разведывательной, научно-технической сфер, оперативно-разыскной деятельности, разглашение которых может нанести ущерб министерству или отрасли экономики в одной или нескольких перечисленных областях.

- Особой важности. Это данные из военной, экономической, внешнеполитической, разведывательной, научно-технической сфер, оперативно-разыскной деятельности, разглашение которых может нанести существенный ущерб Российской Федерации в одной или нескольких перечисленных областях.

Как же обрабатываются информационные активы?

Давайте рассмотрим один из возможных алгоритмов:

- Выявляются информационные активы, существующие в любом виде (электронные и бумажные документы, потоки данных, флешки и тому подобное), что циркулируют между подразделениями в организации. Все это собирается, уточняется, и строится большая схема, на которой все отображено.

- Делаем все то же, но уже по отношению к каждому отдельному подразделению.

- Информационные активы привязываются к инфраструктуре, в которой хранятся, отмечается, по каким каналам передаются, где и в каких системах содержатся и тому подобное. Здесь есть один важный момент! Этот пункт предусматривает работу с каждым отдельным информационным активом. Для него рисуется вся среда обитания (чем более детализовано, тем лучше, ведь легче будет выявить угрозы). Нужно отобразить порты передачи, каналы и прочее.

- Берем все наработки и повторно классифицируем их, используя такие характеристики, как конфиденциальность, доступность, целостность.

Жизненный цикл

Вот такой путь проходит перед своей классификацией этот ценный актив. Информационная безопасность, поверьте, играет немалую роль, и не нужно пренебрегать ею. При этом значительное внимание необходимо уделять жизненному циклу. Что это такое? Жизненный цикл – это набор определенных периодов, по истечении которых важность объекта, как правило, понижается. Условно можно выделить такие стадии:

- Информация используется в операционном режиме. Это значит, что она принимает участие в производственном цикле и востребована постоянно.

- Информация используется в архивном режиме. Это значит, что она не принимает непосредственного участия в производственном цикле, хотя периодически требуется для совершения аналитической или иной деятельности.

- Информация хранится в архивном режиме.

Вот, пожалуй, и все. Какие данные хранятся – информационная база активов или что-то другое – это не важно. Главное – обеспечить конфиденциальность, доступность, целостность. Тогда не придется переживать за репутацию и считать убытки.

Информационные активы

«. Информационные активы (information asset): информационные ресурсы или средства обработки информации организации. «

Источник:

«ФИНАНСОВЫЕ УСЛУГИ. РЕКОМЕНДАЦИИ ПО ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ. ГОСТ Р ИСО/ТО 13569-2007»

(утв. Приказом Ростехрегулирования от 27.12.2007 N 514-ст)

Официальная терминология . Академик.ру . 2012 .

Смотреть что такое «Информационные активы» в других словарях:

информационные активы — 3.35 информационные активы (information asset): Информационные ресурсы или средства обработки информации организации. Источник: ГОСТ Р ИСО/ТО 13569 2007: Финансовые услуги. Рекомендации по информационной безопасности 3.35 информационные активы… … Словарь-справочник терминов нормативно-технической документации

активы организации — Все, что имеет ценность для организации в интересах достижения целей деятельности и находится в ее распоряжении. Примечание К активам организации могут относиться: информационные активы, в том числе различные виды информации, циркулирующие в… … Справочник технического переводчика

активы — 2.2 активы (asset): Все, что имеет ценность для организации. Источник … Словарь-справочник терминов нормативно-технической документации

активы организации — 3.1.6 активы организации: Все, что имеет ценность для организации в интересах достижения целей деятельности и находится в ее распоряжении. Примечание К активам организации могут относиться: информационные активы, в том числе различные виды… … Словарь-справочник терминов нормативно-технической документации

активы организации банковской системы Российской Федерации — 3.2. активы организации банковской системы Российской Федерации : все, что имеет ценность для организации банковской системы Российской Федерации и находится в ее распоряжении. Примечание. К активам организации БС РФ могут относиться: банковские… … Словарь-справочник терминов нормативно-технической документации

Активы организации банковской системы — 3.22. Актив: Все, что имеет ценность для организации банковской системы Российской Федерации и находится в ее распоряжении. Примечание. К активам организации банковской системы Российской Федерации могут относиться: работники (персонал),… … Официальная терминология

Бизнес-активы Михаила Прохорова — Ниже приводится справочная информация об активах Прохорова. В рейтинге самых богатых бизнесменов 2012 по версии русского Forbes Михаил Прохоров занимает седьмое место с 13,2 миллиарда долларов. Основные активы Михаила Прохорова сосредоточены в… … Энциклопедия ньюсмейкеров

интеллектуальные активы — Включают накопленную информацию и знания сотрудников. [http://www.morepc.ru/dict/] Тематики информационные технологии в целом EN intellectual assets … Справочник технического переводчика

ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности — Терминология ГОСТ Р ИСО/ТО 13569 2007: Финансовые услуги. Рекомендации по информационной безопасности: 3.4 активы (asset): Все, что имеет ценность для организации [2]. Определения термина из разных документов: активы 3.58 анализ риска (risk… … Словарь-справочник терминов нормативно-технической документации

ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности — Терминология ГОСТ Р ИСО ТО 13569 2007: Финансовые услуги. Рекомендации по информационной безопасности: 3.4 активы (asset): Все, что имеет ценность для организации [2]. Определения термина из разных документов: активы 3.58 анализ риска (risk… … Словарь-справочник терминов нормативно-технической документации

Идентификация и оценка информационных активов.

На данном этапе мы должны идентифицировать информационные активы, входящие в область оценки.

1) Определить ценность этих активов

2) Определить перечень угроз и вероятность их реализации

3) Произвести оценивание и ранжирование рисков

Информационный актив – это любая информация, независимо от вида её представления, имеющая ценность для организации и находящаяся в её распоряжении.

Типы активов ООО «Торговый Дом ЛФЗ»:

· Информация (база данных бухгалтерии – содержит информацию обо всех сотрудниках компании, финансовых операциях которые происходят как внутри, так и вне компании, а так же информацию о проведенных транзакциях и их статусе)

· Документы (договора, контракты, служебные записки)

· Программное обеспечение, включая прикладные программы

· Аппаратные средства (персональные компьютеры – необходимые для работы сотрудников). Сервер баз данных, телефоны, медные и оптоволоконные кабели, коммутаторы, принтеры, почтовый сервер.

ООО «Торговый Дом ЛФЗ» — является коммерческой организацией основной ее целью является получение прибыли за счет предоставляемых ею услуг.

Основными рыночными функциями является реализация продукции Петербургского завода «Императорский Фарфоровый Завод» на Московском рынке.

Данные по оценке информационных активов сведена в таблицу 1.2.1.1. Результаты ранжирования активов представлены в таблице 1.2.1.3.

Оценка информационных активов ООО «Торговый Дом ЛФЗ».

Продолжение Таблицы 1.2.1.1

Продолжение Таблицы 1.2.1.1

Результат ранжирования представляет собой интегрированную оценку степени важности актива для предприятия, взятую по пятибалльной шкале (Таблица 1.2.1.1). Самый ценный информационный актив имеет ранг 5, наименее ценный – ранг 1.

Активы, имеющие наибольшую ценность (ранг) в последующем рассматриваются в качестве объекта защиты. Количество таких активов, как правило, зависит от направления деятельности предприятия. В рамках поставленной задачи разработки политики безопасности по защите персональных данных выделим наиболее ценные информационные активы (имеющие максимальный ранг).

Результаты ранжирования активов ООО «Торговый Дом ЛФЗ»

По результатам ранжирования (Таблица1.2.1.3) выделим активы, имеющие наибольшую ценность (имеющие ранг 5 и 4):

1. База данных бухгалтерии;

2. Почтовый сервер;

3. База данных поставщиков;

4. Сервер баз данных;

5. Персональные данные о сотрудниках;

6. Оборудование для обеспечения связи;

7. Учетная Система;

Перечень информационных активов, обязательное ограничение доступа, к которым регламентируется действующим законодательством РФ, представлены в таблице 1.2.1.2.

Перечень сведений конфиденциального характера ООО «Торговый Дом ЛФЗ»

Оценка уязвимостей активов.

Уязвимость информационных активов — тот или иной недостаток, из-за которого становится возможным нежелательное воздействие на актив со стороны злоумышленников, неквалифицированного персонала или вредоносного кода (например, вирусов или программ-шпионов).

Уязвимость – есть событие, возникающее как результат такого стечения обстоятельств, когда в силу каких-то причин используемые в защищаемых системах обработки данных средства защиты не в состоянии оказать достаточного противодействия проявлению дестабилизирующих факторам и нежелательного их воздействия на защищаемую информацию.

В компьютерной безопасности, термин уязвимость используется для обозначения недостатка в системе, используя который, можно нарушить её целостность и вызвать неправильную работу. Уязвимость может быть результатом ошибок программирования, недостатков, допущенных при проектировании системы, ненадежных паролей, вирусов и других вредоносных программ, скриптовых, а также SQL-инъекций. Некоторые уязвимости известны только теоретически, другие же активно используются и имеют известные эксплойты.

Уязвимости информационной системы компании можно определить несколькими способами. Их может описать сотрудник компании (системный администратор или специалист службы информационной безопасности) на основании собственного опыта (возможно, в качестве подсказки для наиболее полного описания множества уязвимостей информационной системы используя классификации уязвимостей). Кроме того, могут быть приглашены сторонние специалисты для проведения технологического аудита информационной системы и выявления ее уязвимостей.

Основанием для проведения оценки уязвимости является оценка критичности информационных активов и определения адекватности предпринимаемых мер безопасности по отношению к их значимости.

Показателями уязвимости актива и его особо важных зон являются степень уязвимости в порядковой шкале оценок (пример степеней: высокая, средняя, низкая).

После проведения оценки уязвимости предоставляется отчет, который должен в себя включать описание уязвимостей и уязвимых систем. Уязвимости должны быть отсортированы сначала по степени важности, а затем по серверам/сервисам. Уязвимости должны быть расположены в начале отчёта и расставлены в порядке убывания критичности, то есть сначала критические уязвимости, затем с высоким уровнем важности, потом со средним и низким.

Результаты оценки уязвимости активов представлены в таблице 3.

Оценка угроз активам.

Угроза (потенциальная возможность неблагоприятного воздействия) обладает способностью наносить ущерб системе информационных технологий и ее активам. Если эта угроза реализуется, она может взаимодействовать с системой и вызвать нежелательные инциденты, оказывающие неблагоприятное воздействие на систему. В основе угроз может лежать как природный, так и человеческий фактор; они могут реализовываться случайно или преднамеренно. Источники как случайных, так и преднамеренных угроз должны быть идентифицированы, а вероятность их реализации — оценена. Важно не упустить из виду ни одной возможной угрозы, так как в результате возможно нарушение функционирования или появление уязвимостей системы обеспечения безопасности информационных технологий.

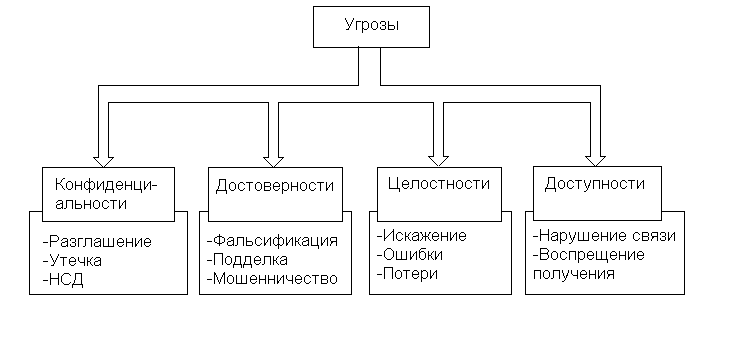

В конечном итоге противоправные действия с информацией приводят к нарушению ее конфиденциальности, полноты, достоверности и доступности, что в свою очередь приводит к нарушению, как режима управления, так и его качества в условиях ложной или неполной информации. На рисунке 2 представлены основные виды угроз.

Рисунок 2. Основные виды угроз информационной безопасности.

Исходные данные для оценки угроз следует получать от владельцев или пользователей активов, служащих отделов кадров, специалистов по разработке оборудования и информационным технологиям, а также лиц, отвечающих за реализацию защитных мер в организации. Другие организации, например, федеральное правительство и местные органы власти, также могут оказать помощь при проведении оценки угроз, например, предоставить необходимые статистические данные.

Исходные данные для оценки угроз следует получать от владельцев или пользователей активов, служащих отделов кадров, специалистов по разработке оборудования и информационным технологиям, а также лиц, отвечающих за реализацию защитных мер в организации. Другие организации, например, федеральное правительство и местные органы власти, также могут оказать помощь при проведении оценки угроз, например, предоставить необходимые статистические данные.

Ниже приведены некоторые наиболее часто встречающиеся варианты угроз:

— ошибки и упущения;

— мошенничество и кража;

— случаи вредительства со стороны персонала;

— ухудшение состояния материальной части и инфраструктуры;

— программное обеспечение хакеров, например имитация действий законного пользователя;

— программное обеспечение, нарушающее нормальную работу системы;

При использовании материалов каталогов угроз или результатов ранее проводившихся оценок угроз следует иметь в виду, что угрозы постоянно меняются, особенно в случае смены организацией деловой направленности или информационных технологий. Например, компьютерные вирусы 90-х годов представляют гораздо более серьезную угрозу, чем компьютерные вирусы 80-х. Нужно также отметить, что следствием внедрения таких мер защиты, как антивирусные программы, вероятно, является постоянное появление новых вирусов, не поддающихся воздействию действующих антивирусных программ.

После идентификации источника угроз (кто и что является причиной угрозы) и объекта угрозы (какой из элементов системы может подвергнуться воздействию угрозы) необходимо оценить вероятность реализации угрозы.

При этом следует учитывать:

— частоту появления угрозы (как часто она может возникать согласно статистическим, опытным и другим данным), если имеются соответствующие статистические и другие материалы;

— мотивацию, возможности и ресурсы, необходимые потенциальному нарушителю и, возможно, имеющиеся в его распоряжении; степень привлекательности и уязвимости активов системы информационных технологий с точки зрения возможного нарушителя и источника умышленной угрозы;

— географические факторы — такие как наличие поблизости химических или нефтеперерабатывающих предприятий, возможность возникновения экстремальных погодных условий, а также факторов, которые могут вызвать ошибки у персонала, выход из строя оборудования и послужить причиной реализации случайной угрозы.

Классификация возможностей реализации угроз (атак), представляет собой совокупность возможных вариантов действий источника угроз определенными методами реализации с использованием уязвимостей, которые приводят к реализации целей атаки. Цель атаки может не совпадать с целью реализации угроз и может быть направлена на получение промежуточного результата, необходимого для достижения в дальнейшем реализации угрозы. В случае такого несовпадения атака рассматривается как этап подготовки к совершению действий, направленных на реализацию угрозы, т.е. как «подготовка к совершению» противоправного действия. Результатом атаки являются последствия, которые являются реализацией угрозы и/или способствуют такой реализации.

Результаты оценки угроз активам представлена в таблице 4.

Что такое информационные активы? Примеры

Наша жизнь постоянно усложняется во всех сферах. Возникают новые и невиданные ранее подходы, технологии, активы. Для современных крупных предприятий большую роль играют информационные активы. Что они собой представляют?

Прежде чем приступать к основной теме, давайте затронем необходимый теоретический минимум. А именно, поговорим об информации. Она является одним из наиболее важных производственных активов, от которого в значительной мере зависит эффективность деятельности предприятия и его жизнеспособность. Это может быть как секрет создания определенного товара, так и внутренние финансовые данные. Любая более-менее крупная организация имеет свои информационные активы, относительно которых очень нежелательно, чтобы они попали в сторонние руки. Поэтому остро стоят вопросы хранения и безопасности.

Чтобы успешно разобраться со всеми представленными данными, необходимо знать несколько моментов:

- Информационный актив. Это данные с реквизитами, которые позволяют провести идентификацию. Имеют ценность для определенной организации и находятся в ее распоряжении. Представлены на любом материальном носителе в форме, которая позволяет обрабатывать ее, хранить, или передавать.

- Классификация информационных активов. Это разделение имеющихся данных организации по типам, которые соответствуют степени тяжести возникающих последствий как результат потери их важных свойств.

Как можно понять, важны не только отдельные цифры и их пояснения, но и возможность оперативно использовать, защита от несанкционированного доступа и ряд других моментов. Когда выделены и сформированы информационные активы предприятия, остро встает вопрос их правильной классификации с последующим обеспечением безопасности. Почему именно так? Дело в том, что с помощью классификации можно оформить ключевые метрики для используемой информации – ее ценность, сила влияния на предприятие, требования к обеспечению/сопровождению/защите и тому подобное. Во многом от этого зависит, как данные будут обрабатываться и защищаться. Кроме этого, существует ряд нормативных стандартов, которые предусматривают проведение обязательной инвентаризации информационных активов организации. Хотя единой процедуры для этого и не существует.

Подход к данным зависит от того, в каких условиях и с чем мы имеем дело. Рассмотрим информационные активы на примере частного предприятия. Классификация проводится с целью обеспечить дифференцированный подход к данным с учетом уровня их критичности, что влияют на деятельность, репутацию, деловых партнеров, работников и клиентов. Это позволяет определить экономическую целесообразность и приоритетность различных мероприятий по формированию информационной безопасности предприятия. В соответствии с законодательством Российской Федерации выделяют:

- Общедоступную (открытую) информацию.

- Персональные данные.

- Информацию, содержащую сведения, что составляют банковскую тайну.

- Данные, что относятся к коммерческим секретам.

Как оценить их важность? Для этого используют специальные модели. Давайте рассмотрим их более внимательно.

Чаще всего встречаются две из них:

- Однофакторная классификация. Базируется на степени ущерба. Здесь во просто. Рассмотрим небольшой пример. Активы информационной системы распределяются на четыре блока в зависимости от степени вероятного нанесения ущерба при утечке данных. Как пример – минимальный, затем — средний, высокий и напоследок – критический. Если неопределенному кругу лиц будет известно, кого директор принимает сегодня в своем кабинете, то это можно классифицировать как минимальный вид ущерба. Но вот если информация о подкупе государственного чиновника утечет в прокуратуру, это критическое положение.

- Многофакторная модель классификации. Базируется на трех классических параметрах. В данном случае вся информация представляет интерес с точки зрения конфиденциальности, доступности и целостности. По каждой позиции требования проставляются отдельно – высокие, средние, низкие. По совокупности они оцениваются, к примеру, как критической или базовой важности.

Чтобы оценка информационных активов была максимально эффективной и сдвинутой от количества к качеству, можно ввести классы, что будут отражать ценность данных и уровень требований к ним. В таких случаях обычно выделяют:

- Открытый класс. В данном случае не предусмотрены ограничения на распространение и использование, финансовый ущерб от известности отсутствует.

- Для служебного пользования. Для использования внутри организации. Финансовый ущерб отсутствует. Но могут возникнуть иные виды убытков для работников организации или всей структуры.

- Конфиденциальная. Предусмотрено использование внутри организации, при работе с клиентами и контрагентами. Разглашение принесет финансовый ущерб.

Такую информацию условно можно разделить на несколько категорий. Первые две используются в коммерческих структурах, остальные, как правило, исключительно государством:

- С ограниченным доступом. Предусматривает использование определенным кругом сотрудников организации. Финансовый ущерб обычно оценивается в сумму до миллиона рублей.

- Секретная. Предусматривает использование исключительно определенными членами руководящего состава организации. Финансовый ущерб обычно начинается от значений в миллион рублей.

- Совершенно секретная. Это данные из военной, экономической, внешнеполитической, разведывательной, научно-технической сфер, оперативно-разыскной деятельности, разглашение которых может нанести ущерб министерству или отрасли экономики в одной или нескольких перечисленных областях.

- Особой важности. Это данные из военной, экономической, внешнеполитической, разведывательной, научно-технической сфер, оперативно-разыскной деятельности, разглашение которых может нанести существенный ущерб Российской Федерации в одной или нескольких перечисленных областях.

Давайте рассмотрим один из возможных алгоритмов:

- Выявляются информационные активы, существующие в любом виде (электронные и бумажные документы, потоки данных, флешки и тому подобное), что циркулируют между подразделениями в организации. Все это собирается, уточняется, и строится большая схема, на которой все отображено.

- Делаем все то же, но уже по отношению к каждому отдельному подразделению.

- Информационные активы привязываются к инфраструктуре, в которой хранятся, отмечается, по каким каналам передаются, где и в каких системах содержатся и тому подобное. Здесь есть один важный момент! Этот пункт предусматривает работу с каждым отдельным информационным активом. Для него рисуется вся среда обитания (чем более детализовано, тем лучше, ведь легче будет выявить угрозы). Нужно отобразить порты передачи, каналы и прочее.

- Берем все наработки и повторно классифицируем их, используя такие характеристики, как конфиденциальность, доступность, целостность.

Вот такой путь проходит перед своей классификацией этот ценный актив. Информационная безопасность, поверьте, играет немалую роль, и не нужно пренебрегать ею. При этом значительное внимание необходимо уделять жизненному циклу. Что это такое? Жизненный цикл – это набор определенных периодов, по истечении которых важность объекта, как правило, понижается. Условно можно выделить такие стадии:

- Информация используется в операционном режиме. Это значит, что она принимает участие в производственном цикле и востребована постоянно.

- Информация используется в архивном режиме. Это значит, что она не принимает непосредственного участия в производственном цикле, хотя периодически требуется для совершения аналитической или иной деятельности.

- Информация хранится в архивном режиме.

Вот, пожалуй, и все. Какие данные хранятся – информационная база активов или что-то другое – это не важно. Главное – обеспечить конфиденциальность, доступность, целостность. Тогда не придется переживать за репутацию и считать убытки.

Источники:

http://studref.com/431867/informatika/osnovnye_ponyatiya_opredeleniya

http://businessman.ru/chto-takoe-informatsionnyie-aktivyi-primeryi.html

http://official.academic.ru/8343/%D0%98%D0%BD%D1%84%D0%BE%D1%80%D0%BC%D0%B0%D1%86%D0%B8%D0%BE%D0%BD%D0%BD%D1%8B%D0%B5_%D0%B0%D0%BA%D1%82%D0%B8%D0%B2%D1%8B

http://lektsia.com/5x84ea.html

http://bez-tebya.ru/biznes-i-finansy/chto-takoe-informacionnye-aktivy-primery

Computer software can be considered a long-term asset that falls under fixed assets like buildings and land. However, there are times when software should not be considered a long-term asset. In this article, we’ll review the accounting standards that are in place to classify computer software.

Key Takeaways

- While software is not physical or tangible in the traditional sense, accounting rules allow businesses to capitalize software as if it were a tangible asset.

- Software that is purchased by a firm that meets certain criteria can be treated as if it were property, plant, & equipment (PP&E).

- By capitalizing software as an asset, firms can delay full recognition of the expense on their balance sheet.

Software as Assets

Intangible assets are typically nonphysical assets used over the long-term. Intangible assets are often intellectual assets, and as a result, it’s difficult to assign a value to them because of the uncertainty of future benefits.

On the other hand, tangible assets are physical and measurable assets that are used in a company’s operations. Assets like property, plant, and equipment (PP&E) are tangible assets.

PP&E refers to long-term assets, such as equipment that is vital to a company’s operations and has a definite physical component. Under most circumstances, computer software is classified as an intangible asset because of its nonphysical nature. However, accounting rules state that there are certain exceptions that permit the classification of computer software, such as PP&E (property, plant, and equipment).

Below are the accounting standards that describe how and when computer software should be classified as PP&E:

- Federal Accounting Standards Advisory Board (FASAB) Statement of Federal Financial Accounting Standards (SFFAS) No. 10, Accounting for Internal Use Software.

- Governmental Accounting Standards Board (GASB) Statement No. 51, Accounting and Financial Reporting For Intangible Assets.

What Is PP&E?

It’s important that we first define the accounting standard for property, plant, & equipment, better known by its acronym: PP&E. According to SFFAS No. 6, tangible assets are classified as PP&E if:

- They (assets) have estimated useful lives of 2 years or more.

- They are not intended for sale in the ordinary course of operations.

- They have been acquired or constructed with the intention of being used or being available for use by the entity.

Criteria for Capitalization as PP&E

There are rules that are applied to determine whether or not software must be capitalized as PP&E or expensed. If the software meets the criteria of property, plant, and equipment as stated above, it can be classified as PP&E. According to SFFAS No. 10:

«Entities should capitalize the cost of software when such software meets the criteria for general property, plant, and equipment (PP&E). General PP&E is any property, plant, and equipment used in providing goods and services.»

- Management has some discretion since there are no dollar amount thresholds for the cost of computer software whether it’s internal or new software.

- Capitalization thresholds should be established by management in accordance with PP&E guidelines. For example, for bulk software purchases, both the bulk cost and the useful life of the software should be included in the calculation. If it is contractor-developed software, the amount paid to the vendor for development and implementation should be classified.

- Capitalization of software doesn’t include software that is an integral part of property, plant, and equipment. According to SFFAS No. 10 section 38 & 39; it states:

«For example, if the software is a part of a weapons systems, it would not be capitalized but included in the cost of investing in that weapons system. On the other hand, software used to accumulate the cost of acquiring that weapons system or to manage and account for that item would meet the criteria for general PP&E and should be capitalized.»

- The capitalization cutoff is not determined by an amount but rather when the testing stage of the software has been completed. According to SFFAS 10, paragraph 20:

“Costs incurred after final acceptance testing has been successfully completed should be expensed. Where the software is to be installed at multiple sites, capitalization should cease at each site after testing is complete at that site.”

The Bottom Line

It’s important to review the financial accounting standards before making any decisions on whether to expense or capitalize on computer software as PP&E. This article only touches on a few of the key topics. Many other instances may have different accounting standards that might need to be applied such as cloud computing, multi-use software, developmental software, and shared software between divisions.

Содержание

Спрятать

- Что такое управление программными активами?

- Что такое инструмент управления программными активами?

- Лучшие инструменты управления программными активами

- №1. Активы InvGate

- № 2. Пакет управления ИТ-активами Invanti

- № 3. ManageEngine AssetExplorer

- № 4. Актив Панда

- № 5. СервисСейчас

- № 6. ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

- № 7. GO CODES ПОЛНОЕ УПРАВЛЕНИЕ АКТИВАМИ

- №8. Менеджер лицензий AWS

- № 9. ММСофт Пульсвей

- №10. Флексера

- Бесплатные инструменты управления программными активами

- Зачем нам нужны инструменты управления программными активами?

- Каковы примеры программных активов?

- Какие 3 метода используются для управления активами?

- Инструменты управления ИТ-программными активами

- Почему цель инструментов управления программными активами ИТ?

- Какие существуют виды управления ИТ-активами?

- Что делают инструменты управления программными активами ИТ?

- Что такое управление жизненным циклом ИТ-активов?

- Компании по управлению программными активами

- Заключение

- Часто задаваемые вопросы об инструментах управления программными активами

- Какое лучшее бесплатное программное обеспечение для управления активами?

- Что входит в обязанности управляющего ИТ-активами?

- Сколько стоит приобрести систему управления активами?

- Статьи по теме

- Справка

Большинство компаний в эту цифровую эпоху имеют большее количество активов для мониторинга и управления. Однако управлять всеми этими ИТ-активами и отслеживать их становится все труднее. Это результат распространения мобильных устройств в рабочей силе, сложных облачных технологий, распространения лицензионных программных приложений и частых обновлений. Повышенная мобильность сотрудников также представляет угрозу для конфиденциальных данных. Инструменты управления программными активами предназначены для того, чтобы помочь предприятиям лучше отслеживать и управлять физическими и цифровыми активами, чтобы получить от них максимальную отдачу при минимально возможных затратах с точки зрения аппаратного (ИТ) и программного обеспечения. Эта часть предоставляет компаниям лучшее и наиболее бесплатное программное обеспечение для управления активами, а также проливает больше света на магический квадрант этих инструментов.

Что такое управление программными активами?

Управление программными активами (SAM) — это стратегическая функция, которая влечет за собой управление и оптимизацию закупок, размещения, потребления, обслуживания, а также вывода из эксплуатации программных приложений внутри компании.

Это подмножество управления ИТ-активами, которое занимается администрированием компьютерных систем и периферийных устройств.

Однако использование принципов управления программными активами может обеспечить ряд преимуществ, в том числе следующие:

- Полное понимание расходов на программное обеспечение, а также полный контроль над ним

- Синхронизация с лицензионными требованиями и готовность к аудиту

- Управление лицензиями и контрактами, начиная с планирования, приобретения и продления и заканчивая аннулированием

- Повышена скорость реагирования на запросы программного обеспечения от внутренних отделов и во время адаптации сотрудников.

- Получение информации об изменениях потребностей в программном обеспечении и о том, как они будут развиваться в будущем

- Оптимизация лицензий на программное обеспечение достигается за счет использования уже существующих программных ресурсов и распределения доступных лицензий по местам, где они необходимы.

- Доступ к полезной информации об использовании программного обеспечения, которая может способствовать улучшению управления активами программного обеспечения на любом этапе жизненного цикла разработки программного обеспечения.

Инструменты управления программными активами определяются как продукты, которые помогают оптимизировать расходы на программное обеспечение и SaaS, облегчая автоматизацию операций, необходимых для обеспечения соответствия лицензиям на программное обеспечение. Чтобы отслеживать и поддерживать соответствие всем лицензиям на программное обеспечение компании, она использует инструменты управления программными активами (SAM).

Продукты SAM изначально разрабатывались для управления локальными лицензиями на программное обеспечение, но некоторые из них расширили свои функциональные возможности, включив также мониторинг активов SaaS. Корпоративные активы и удаленное управление используют программное обеспечение SAM для широкого спектра целей, включая отслеживание затрат, управление контрактами, соблюдение нормативных требований и управление лицензированием.

Инструменты управления программными активами можно использовать для отслеживания и управления всем жизненным циклом актива, от приобретения до использования, замены и вывода из эксплуатации. В то время как компания могла бы использовать что-то простое, например электронную таблицу, для отслеживания своих активов, использование SAM позволило бы ей оценивать данные, уникальные для каждого актива, что позволяло бы ей принимать более обоснованные решения о том, как управлять этими активами.

После оценки нескольких отзывов. следующие категории составляют этот список на основе множества критериев, включая стоимость, настраиваемость, специальные функции, простоту реализации, удаленный доступ и удобство работы с пользователем.

№1. Активы InvGate

Благодаря обширному набору функций, простому процессу установки и удобному интерфейсу InvGate Assets является лучшим SAM для малого и среднего бизнеса, нуждающегося в решении для управления активами.

Это помогает предприятиям отслеживать свои активы и имеет некоторые предустановленные функции. Это включает; расширенные отчеты, сетевое обнаружение, удаленный доступ к рабочему столу, управление изменениями, управление лицензиями, распространение программного обеспечения и измерение программного обеспечения. Интуитивно понятный интерфейс InvGate сокращает время обучения и способствует быстрому внедрению. Пользователи могут получать отчеты, выполнив стандартный поиск и экспортировав результаты в Excel.

Система оповещения в InvGate может быть быстро и легко настроена для уведомления пользователей о любых проблемах с их активами. Процесс добавления активов в систему также прост и требует только установки небольшого агента на каждом оборудовании, которое необходимо отслеживать. Любой клиент под управлением Windows, Mac OS X или Linux может использовать эту систему.

Плюсы

- Простая и быстрая установка

- Несложная и простая для понимания навигация

- Аварийные сигналы могут быстро указывать на проблемы с активами.

- Доступная цена для микро, малого и среднего бизнеса

Минусы

- Ограничения отчетности

№ 2. Пакет управления ИТ-активами Invanti

Ivanti предоставляет почти все, что позволяет организации эффективно и точно отслеживать и управлять своими ИТ-активами на протяжении всего их жизненного цикла. Это включает; идентификация активов, управление финансами, соответствие программного обеспечения, управление лицензиями и многое другое.